检查和杀死文件病毒的方法

电脑杂谈 发布时间:2020-06-02 18:07:15 来源:网络整理

全部展开

当感染这种类型的病毒时,病毒代码将添加到正常程序中,并且某些或全部原始程序的功能将保留. 根据添加病毒代码的方式不同,寄生虫病毒可以分为四种类型: “头部寄生虫”,“尾巴寄生虫”,“中间插入”和“漏洞使用”:

“头部寄生”:

有两种方法可以将病毒代码放在程序的开头,一种是将原始程序的前一部分复制到程序的末尾,然后用病毒代码覆盖文件头. 另一种方法是生成新文件,首先将病毒代码写在头部位置,然后将原始可执行文件放在病毒代码后面,然后用新文件替换原始文件以完成感染. 使用“寄生头”方法,e5a48de588b63231313335323631343130323136353331333361303066病毒基本上可以感染批处理病毒和COM格式文件. 由于这些文件在运行时不需要重定位,因此您可以任意更改代码的位置而不会出错.

当然,随着病毒产生水平的提高,许多感染DOS下EXE文件下的EXE文件和Windows系统中的EXE文件的病毒也使用头部的寄生方法. 为了使受感染的文件仍能正常运行,病毒正在执行. 原始程序将还原未被感染的原始文件以进行正常执行. 执行完成后,将再次执行感染以确保硬盘上的文件处于感染状态,并且执行的文件全部正常.

“尾部寄生虫”:

由于头部中的寄生虫不可避免地会遇到重新定位的问题,因此最简单,最常用的寄生虫方法是将病毒代码直接附加到可执行程序的尾部. 对于DOS环境下的COM可执行文件,由于COM文件是没有任何结构信息的简单二进制代码,因此可以将病毒代码直接附加到程序的末尾,然后更改COM文件开头的3个字节. 跳转说明:

JMP [病毒代码的起始地址]

对于DOS环境下的EXE文件,有两种处理方法. 一种是将EXE格式转换为COM格式,然后进行感染. 另一个需要修改EXE文件的文件头. 通常,将修改EXE文件的文件头. 以下部分:

代码的起始地址

可执行文件的长度

文件的CRC校验值

指向堆栈寄存器的指针也可能被修改.

对于Windows操作系统下的EXE文件,在感染病毒后也需要修改文件头. 这次修改了PE或NE标头. 与DOS下的EXE文件头相比,这项工作要复杂得多. ,程序的入口地址,段的起始地址,段的属性等都需要修改. 由于这项工作的复杂性,许多病毒在编写感染代码时会包含一些小错误,这会导致这些病毒感染某些文件,这将导致错误并且无法继续,因此幸运的是,这些病毒无法传播.

在DOS启动后,感染DOS环境中的设备驱动程序(.SYS文件)的病毒将立即进入系统,并且对于随后加载的任何软件(包括防病毒软件),所有文件操作(包括可能的调查) )病毒和反病毒操作)处于病毒的监视之下,在这种情况下,基本上不可能彻底清除病毒.

“插入寄生虫”:

该病毒会将自身插入受感染的程序,并且可以整节插入,也可以分成许多节. 有些病毒通过压缩原始代码来保持受感染文件的大小不变. 还需要诸如更改前面讨论的文件头之类的基本操作. 对于中间插入,必须更严格地编写程序,

因此使用这种方法的病毒相对较少. 即使使用这种方法,由于程序编写错误,许多病毒并没有真正流行起来.

“空使用”:

在窗口环境下,对于可执行文件有更巧妙的方法. 由于窗口程序的结构非常复杂,因此其中通常有许多未使用的部分,通常是空的段或每个段部分的末尾. 该病毒会查找这些未使用的部分,然后将病毒代码分发到其中,从而在不知情的情况下实现感染(著名的“ CIH”病毒使用此方法).

寄生病毒精确地实现了病毒的定义,即“宿主程序中的寄生虫,并且不会破坏宿主程序的正常功能”,因此,寄生虫病毒设计的初衷是希望能够彻底保存因此,除了某些由于编程错误导致原始程序无法恢复的病毒以外,基本上可以安全地删除寄生病毒.

除了更改文件头并将自己插入受感染的程序之外,寄生虫病毒还使用一些方法来隐藏自身: 如果受感染的文件是只读文件,则病毒首先会将文件的属性更改为只读. 感染时写,然后进行感染. 感染完成后,将属性更改回只读. 病毒感染后,通常会记录对文件的最后访问日期. 感染后,日期将更改回原始日期,因此用户将不会通过日期更改. 我注意到该文件已被修改.

根据病毒感染后被感染文件的信息是否丢失,我们将病毒感染分为破坏性感染和非破坏性感染两种基本类型. 对于非破坏性感染文件,只要防病毒软件清楚地掌握了病毒感染的基本原理,就有可能准确还原,在这种情况下文件型病毒通常隐藏在,我们称这种病毒可以清除. 对于破坏性感染,由于病毒会删除或覆盖原始文件的全部/部分,因此无法删除病毒. 它只能删除受感染的文件,或用未被感染的原始文件覆盖受感染的文件.

DOS环境下的COM和EXE文件结构完全不同,因此病毒感染的方法也完全不同. 有些病毒会根据文件后缀名称来确定是感染了COM还是EXE文件,另一种更为准确. 该方法是比较文件头以查看其是否符合EXE文件的定义. 基于文件后缀名称的感染通常会导致错误. 一个典型的示例是Windows 95系统目录中的文件. 后缀名称表示它是一个COM文件,但是大小超过90K的文件实际上是EXE文件. 一旦文件被感染,根据文件扩展名感染的病毒将感染文件,这就是为什么许多用户发现自己无法在Windows下打开DOS框的原因. 该病毒实际上并不是没有入口点,但是当执行受感染的程序时,它不会立即跳转到该病毒的代码以开始执行. 也就是说,COM文件的开头没有跳转指令,并且EXE文件的程序入口点没有更改. 病毒代码无声地潜伏在受感染的程序中,并可能在非常偶然的情况下被触发以开始执行. 以这种方式感染的病毒非常隐蔽. 防病毒软件很难在程序中找到随机程序. 该程序运行期间将执行一些病毒代码!

因此,此病毒必须修改原始程序中的某些指令,以便它可以在原始程序运行时跳转到病毒代码. 我们知道x86机器的指令长度不相等,这意味着无法确定从哪里开始执行有效和可执行的指令. 将此指令更改为跳转指令可以切换到病毒代码. 聪明的病毒制造者从未为这个小儿问题所困扰. 他们发现了执行此操作的一系列方法:

大量的可执行文件是用C或Pascal语言编写的. 用这些语言编写的程序具有这样的特性: 程序中使用了一些基本的库函数,例如字符串处理,基本的输入和输出等. 在启动用户开发的程序之前,编译器会向其中添加一些代码初始化库. 病毒可以找到特定的初始化代码,然后使用修改此代码的开始跳转到病毒代码. 执行病毒后,执行通常的初始化工作. “ Newark Hill”病毒使用这种方法进行感染.

病毒的感染部分包括一个小的反汇编软件. 当被感染时,被感染的文件被加载到内存中,然后代码被一一反汇编. 当满足特定条件时(病毒认为更改代码是安全的),将原始指令替换为跳转指令,然后跳转到病毒代码中. 通过这种方法,将“ CNTV”和“中间感染”病毒插入到跳转指令中.

另一种方法仅适用于TSR程序. 该病毒会修改TSR程序的中断服务代码,以便操作系统执行该中断时,它将跳转到该病毒代码. (例如,修改21H中断,以使任何DOS调用都首先被病毒执行)

TSR(终端驻留)程序是DOS操作系统下非常重要的程序,包括所有大型程序,例如DOS环境下的中文操作系统(CCDOS,China Dragon等). 这是一个TSR程序. 这种程序的特点是,在执行完程序后,它仍然部分驻留在内存中,而驻留部分基本上是一个中断服务程序,可以完成特定的中断服务任务.

此外,还有另一种罕见的方法来控制程序. 该病毒是通过EXE文件的重定位表完成的. 该病毒不会更改受感染的文件,而是为受感染的文件(伴侣文件(病毒文件))创建病毒,因此,当您执行受感染的文件时,实际上会执行病毒文件.

其中一种伴随病毒利用了DOS执行文件的功能. 如果在同一目录中存在具有相同名称后缀.COM的文件和具有后缀.EXE的文件,则将首先执行名为COM的文件后缀. 文件,例如,DOS操作系统随附XCOPY.EXE程序,如果该文件名为XCOPY. DOS目录中的COM是病毒,然后当您键入“ XCOPY(回车和换行)”时,实际执行的是病毒文件.

另一种伴随方式是重命名原始文件,例如,将XCOPY.EXE更改为XCOPY.OLD,然后生成一个新的XCOPY.EXE(实际上是一个病毒文件),因此您键入“ XCOPY(输入并换行)”,则执行相同的病毒文件,然后加载病毒文件以执行原始程序.

另一种随附方法使用DOS或Windows操作系统的搜索路径. 例如,Windows系统将首先搜索由操作系统安装的系统目录,以便病毒可以在第一个搜索目录中存储与被感染文件同名的可执行文件. 当执行时,它将首先执行病毒文件. 最新的“ Nimda”病毒使用这种方法进行大量感染.

文件蠕虫:

文件蠕虫与附带的病毒非常相似,但是它不使用路径的优先级顺序或其他执行方式. 该病毒只会生成一个名称为“ INSTALL.BAT”或“ SETUP.EXE”的文件(即病毒文件的副本),以诱使用户在看到该文件后执行该文件.

某些蠕虫使用更先进的技术,主要用于压缩文件. 这些病毒可以在硬盘上找到压缩文件,然后将其直接添加到压缩包中. 病毒支持的压缩包主要是ARJ和ZIP,这可能是主要原因,因为这两种压缩格式的数据最完整,而且压缩算法也是公开的,因此病毒可以轻松实现自己的压缩/添加方法

还存在用于批处理的病毒. 病毒会在以BAT结尾的批处理文件中添加语句以执行病毒,以实现病毒的传播. 这种病毒的数量相对较少,但是有一种“目录2”(Directory 2)(DIRII)病毒在中国尤为著名. 该病毒不会在硬盘上生成特殊的病毒文件,而是将自身隐藏在文件系统中的某个位置,“目录2”病毒会将自身隐藏在驱动器的最后一个群集中,然后修改文件分配表以创建目录该区域中文件的开始簇指向病毒代码. 这种感染方法的特点是每个逻辑驱动器上只有一个病毒副本.

集群: 由于硬盘上每个扇区的大小通常仅为512字节,因此,如果文件分布在许多扇区中,则为了在文件分配表中完全指示将使用此文件占用的扇区有很多目录空间,例如1M文件,这将需要2K字节的空间来指示文件占用的扇区. 因此,所有文件系统都引入了群集的概念,群集是许多扇区,但结合在一起成为文件分配的最小单位,群集的大小为4K,16K,32K等.

在Windows NT和Windows 2000操作系统中,还存在一种新的链接病毒. 该病毒仅存在于NTFS文件系统的逻辑磁盘上. NTFS文件系统的隐藏流用于存储病毒代码. 病毒感染后,防病毒软件很难找到病毒代码并将其安全删除. 此类病毒的数量非常少,总数可能不会超过10. 该病毒感染由编译器生成的中间目标文件(OBJ文件)或由编译器使用的库文件(.LIB)文件. 这些文件已执行,因此病毒在感染后无法直接感染这些文件. 您必须使用受感染的OBJ或LIB链接来生成EXE(COM)程序文件型病毒通常隐藏在,以实际完成感染过程. 生成的文件包含病毒.

源代码病毒直接修改源代码,并将病毒内容添加到源代码文件中. 例如,搜索所有后缀名为“ .C”的文件. 如果在其中找到形式为“ main(”)的字符串,则在此行之后添加病毒代码,这样编译后的文件将包含病毒.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-231442-1.html

-

-

杨舜举

杨舜举xihuan

-

董姗姗

董姗姗仅凭“可能有”就随便入侵一个国家

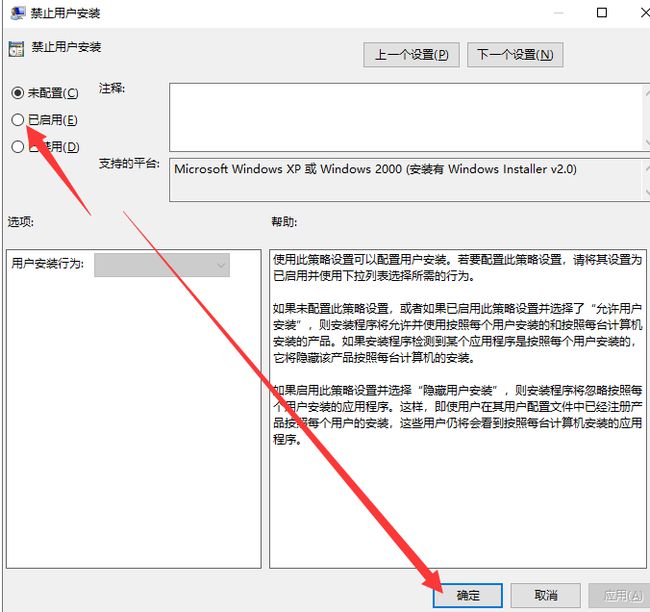

win10系统组策略编辑器打不开怎么办?

win10系统组策略编辑器打不开怎么办? 如何在Win7中禁用驱动程序签名强制实施

如何在Win7中禁用驱动程序签名强制实施 超级计算机 亮出高质量发展底色

超级计算机 亮出高质量发展底色

如果美国总是这样挑衅