勒索软件突变,如何防止域用户(包括详细信息流)

电脑杂谈 发布时间:2020-05-31 10:20:06 来源:网络整理

2017年5月12日晚上,北京时间,勒索软件“永恒之蓝”感染爆发. 据统计,全球将近150个国家/地区遭到了的网络攻击,攻击者计算机上的文件已被加密. ,需要支付比特币解密文件;许多行业受到影响,例如英国的NHS服务,导致至少40个医疗机构的Intranet被破坏,计算机被加密以勒索;中国的许多行业也是如此,其中教育网络最为重要,某些教学系统无法正常运行,并且对相关学生的毕业论文进行了加密. 如今,病毒突变的消息正在传播,许多行业被迫关闭. 截至北京时间5月15日,活动趋势已传播到金融,能源,医疗,交通等许多行业.

事件发生的第二天,Domain Technology采取了紧急措施,并率先在Internet上发布了响应策略. 面对病毒威胁,域技术工程师一夜之间升级了ACF第二代防火墙IPS签名,以确保最快速度地保护网络技术用户的网络信息安全.

与此同时,工程师还针对面对病毒的AC-Q行为管理设备制定了应对策略,请仔细阅读. 如有任何疑问,请立即致电Domain Technology.

一,AC-Q互联网行为管理策略

1. 行为管理AC-Q首先在“系统对象”-“网络服务”-“自定义常规服务”中添加了新服务,该名称由您自己定义,然后TCP和UDP分别为135、137、138、139. 445,填写这些端口的一行,即可确认,如下所示:

2. 自定义普通服务完成后,在“防火墙”-“安全策略”中添加新的安全策略规则,规则名称由您自己定义,可以直接从所有人中选择策略方向,也可以根据您的网络进行选择环境配置,源默认情况下勒索病毒 不联网,地址和目标地址都可以是所有地址. 在服务下拉列表中选择您自己定义的服务名称. 该动作被拒绝. 其他默认值就足够了,如下所示:

第二,升级ACF第二代防火墙功能库!

对于尚未打开IPS模块的客户,请参阅上面的AC-Q配置以进行阻止. 启用了IPS模块的配置如下:

1. 升级最新的IPS签名IPS_1.5.0_201705 15.bin. 升级后,可以在“系统对象”-“ IPS漏洞签名识别库”中查询相应的漏洞ID. 更新后的漏洞ID为2024291、2024207、2024208、2024212、2024213、2024216、2024217,一些示例如下:

2. 在IPS中,在“ IPS”中添加IPS策略,名称由您自己定义,源区域选择第3层外部网络,目标区域选择第3层内部网络,源IP和目标IP均为默认勒索病毒 不联网,在IPS选项中勾选Protect Server,选择System Vulnerability Attack,Malware和Trojan Vulnerability Attack,如下所示:

检测到攻击后的操作被拒绝,状态为启用,单击“确定”,总体配置如下:

面对病毒的肆虐和网络信息安全的迫害,Domain Technology达到了期望,并坚持在网络安全的最前沿进行战斗. 工程师对ACF级功能的通宵升级也使编辑们对此表示诚挚的敬意. 这也是Domain Technology之前,现在和将来所做的事情,他们全心全意地做到这一点.

如果您的信息安全受到侵犯,如果您的网络没有受到保护,请致电Domain Technology,我们将竭诚为您服务.

第二代ACF防火墙简介

传统防火墙和所谓的下一代防火墙之间的区别在于,ACF第二代防火墙可以保护应用程序级别. 在传统防火墙出现故障的情况下,它们无法检查网络数据包的数据有效性,并且缺乏区分不同类型的网络流量的能力. 由于大多数网络流量都使用Web协议,因此传统防火墙无法区分合法的业务应用程序和攻击.

NetSys ACF的第二代防火墙具有的应用程序控制,防病毒,IPS,防DDOS攻击,WEB保护,流控制和负载平衡功能. 该产品是为应用层设计的,具有强大的保护功能. 它完全替代了传统防火墙和称为“头”的“下一代防火墙”. 同时,该产品解决了多链路流量共享的问题,可以实现应用流量的负载分担. 不同行业的用户可以提供精细而全面的保护,以保护公司网络免受攻击并增强整个网络的安全性.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-228725-1.html

-

-

朴惠京

朴惠京

tls k8s debug

tls k8s debug 如何在Windows、Linux中安装后门?

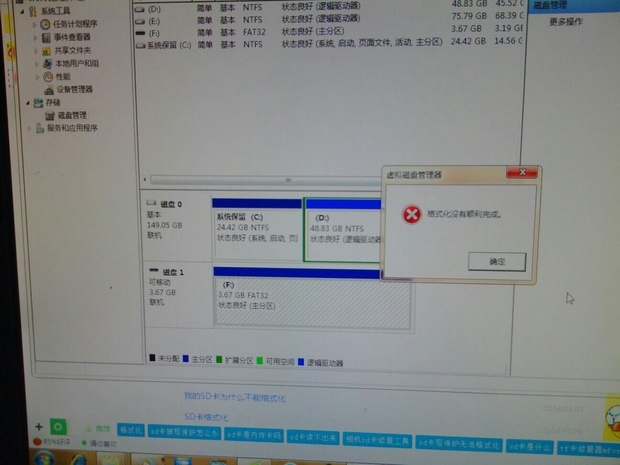

如何在Windows、Linux中安装后门? SD卡/ TF存储卡格式化修复程序v2.0中文版

SD卡/ TF存储卡格式化修复程序v2.0中文版 top500酷狗_酷狗会员_酷狗top500榜

top500酷狗_酷狗会员_酷狗top500榜

終於回來了