预防计算机病毒的措施计算机病毒及其预防措施

电脑杂谈 发布时间:2020-05-28 13:05:48 来源:网络整理

摘要: 随着计算机网络系统的迅速发展,Internet安全已逐渐成为社会上的热门话题. 网络病毒的日益扩散给生活带来不便,并造成无数经济损失. 因此,建立安全健康的网络环境是所有网络用户的期望. 本文通过对计算机病毒的传播和防御措施的广泛研究,对增强计算机的安全系统具有重要意义.

关键字: 计算机;电脑病毒;传播;预防

1前言

随着社会的飞速发展以及多媒体计算机和网络技术的不断发展,计算机网络已经渗透到人类社会生活的各个领域计算机病毒的特征如何预防,并在现代社会中发挥着巨大作用. 但是,尽管网络为人们的生活带来了便利,但它也为传播计算机病毒开辟了新途径. 目前,使用Internet进行传播的病毒已成为对Internet的主要威胁.

计算机病毒技术也在不断改进. 病毒作者一直在应用最新的各种技术. 这决定了研究计算机病毒不是暂时的. 您需要注意病毒的最新发展并进行一些相关研究.

2计算机病毒的概念及其传播途径

2.1计算机病毒. 计算机病毒(Computer Virus)是一组指令程序代码,它们可以人为地破坏正常计算机程序或数据文件的执行,并且可以自我复制. 它的特点是计算机病毒具有感染性,未经授权,隐藏,潜伏,破坏性,不可预测性和可触发性.

2.2计算机病毒的危害. 计算机病毒通过窃取机密信息,破坏文件系统,修改注册表或系统指令,已严重损害了用户的工作和生活. 例如,“梅利莎病毒”,“爱虫”病毒,蠕虫病毒,“冲击波”病毒,“冲击波”病毒,“熊猫烧香”病毒等. 这些计算机病毒在爆发期间影响了Internet. 不可思议的财务损失

2.3计算机病毒的传播. 计算机病毒在其上传播的互联网本身就是一个复杂的巨型系统. 网络节点的连接也会动态更改. 计算机病毒的传播还受到许多难以理解的人为因素和客观原因的影响. 互联网改变了人们的生活方式,也改变了病毒的传播方式. 随着网络覆盖范围的不断扩大,使用网络进行传播已成为病毒制造者释放病毒的首选方式. 通过网络传播的病毒可以在短时间内传播到整个Internet,从而造成巨大的破坏.

2.3.1通过电子邮件传播. 在Emall中传播病毒代码进行传播是网络病毒传播的主要方式. 由于电子邮件的广泛使用,这种传播方法受到许多病毒制造者的青睐. 有两种通过电子邮件传播病毒的方法. 一种是直接将恶意代码本身添加到电子邮件中,另一种是将恶意代码的URL链接添加到电子邮件中.

2.3.2通过扫描系统漏洞传播. 该蠕虫代码作为一个单独的程序存在,未嵌入任何主机文件中. 传播过程是对Intemct中存在漏洞的主机进行远程扫描,使用这些漏洞将自身注入远程计算机并获得系统的控制权. 然后,您可以攻击并摧毁受控主机

3种计算机病毒预防措施

由于网络的复杂性和特定技术的限制,病毒防护仍然难以实现. 目前,计算机病毒的预防和控制主要基于检测和清除.

3.1预防和治疗计划应及时识别和清除. 及时识别计算机病毒是预防和控制计算机病毒的先决条件. 当前识别计算机病毒的方法主要是采用自动检测. 自动检测是病毒检查软件(例如扫描仪,完整性,检查对象)的自动工作. ,AV95等产品. 手动检测计算机病毒的方法有直接观察法,计算机内存法,硬盘主引导区法,中断向量法,磁盘坏簇法,文件类型病毒法等.

清除计算机病毒是防止计算机病毒的关键. 只有消除计算机病毒,我们才能确保计算机系统的安全运行. 对于不同类型的计算机病毒,有不同的清除方法. 目前,杀毒软件主要用于查杀,例如Kl ratio,KV3(X),RAV等杀毒软件,其次是PC工具,例如PCTOO Qiao,DEBUG等. 随着新病毒的不断出现,现有的病毒清除工具很难跟上新病毒的变化,而手动清除仍然是一种有效的方法.

3.2主机检测的预防和控制计划. 主机检测的主要预防和控制方案包括: 签名匹配技术,权限控制技术和完整性验证技术. ①签名匹配: 扫描到达主机的代码,并与病毒库中的签名进行匹配,以确定代码是否为恶意代码. 特征码扫描技术认为“同一病毒或相似病毒具有部分相同的代码”②权限控制技术: 恶意代码进入计算机系统后必须具有运行许可才能造成损害. 检测技术应该能够检测和识别可疑程序代码指令序列,对其安全级别进行排序,并根据病毒代码的特征分配不同的加权值. 如果程序指令序列的加权值之和超过允许的闭合值,则表示程序中存在病毒. ③完整性技术: 通常大多数病毒代码不是独立存在的,而是嵌入或附加到其他文档程序中的. 一旦文件或程序被病毒感染,其完整性将被破坏. 在使用文件的过程中,定期检查文件的内容是否与原始保存的文件相同,或者在每次使用文件之前检查文件是否被感染.

3.3异常检测的预防和治疗计划. 病毒传播时,通常会发送大量的网络扫描探针数据包,从而导致网络流量的显着增加. 因此,检测病毒的异常行为并采取相应的控制措施是一种有效的防病毒策略. 异常检测具有以下优点: 它可以快速发现网络流量中的异常,然后根据用户打开受感染邮件的可能性,在很大程度上采取措施使用通过电子邮件传输的病毒. 如果用户忽略受感染的电子邮件,那么即使是最强大的病毒也不会成功. 因此,要研究邮件病毒的预防策略,我们可以从病毒传播的根本原因入手计算机病毒的特征如何预防,即控制用户打开受感染邮件的可能性. 在发送端的邮件服务器上,将可疑邮件的发送速度强制限制在可接受的范围内;当邮件到达目的地接收端的服务器时,相应的风险评估模块将确定邮件是否有风险. 如果存在,则将风险警告消息与电子邮件一起发送给用户. 如果不存在,则接收服务器将按照正常过程处理电子邮件.

3.4建立反病毒监控网络. 多年的反病毒实践和理论告诉人们,我们对未知病毒的处理受到限制. 对于特定的病毒,是在其出现后即进行杀灭,也就是说,当一种病毒出现时,应及时获取其样本并及时提供有效的杀灭方法. 由于病毒感染的快速性和广泛性,关键在于病毒监视网络. 只有这样,才能及时广泛地捕获病毒,并迅速传递给加工部门,才能对病毒进行及时的加工,并提供全面的解放计划.

3.5全平台防病毒. 由于计算机病毒的广泛传播,只有在所有平台上都有相应平台的实时防病毒软件才能真正保证网络安全. 目前,病毒活跃的软件平台包括DOS,WINDOWS,NT,NETWARE等. 相应的防病毒软件安装在网络每个端点的软平台上,无缝连接到操作系统的底层,并且可靠时间检查和清除病毒是使网络真正安全可靠的唯一方法.

4结论

计算机网络病毒利用Internet的开放性来攻击网络上的各种资源和网络通信. 计算机病毒迅速传播,高度隐蔽和破坏性很大,对计算机安全和应用程序构成了巨大挑战. 本文分析了计算机病毒的概念,传播途径和预防措施. 为了使计算机网络更安全,它结合了防火墙技术,防病毒软件,软件更新和其他技术,以最大程度地屏蔽网络病毒. 提供安全可靠的网络系统.

参考

[1]钱秀峰. 关键词: 计算机网络病毒,预防措施,初步研究中国科学技术情报,2010(15): 112-114.

[2]韩宗芬,陶志飞. 网络病毒传播模型和两阶段动态免疫策略. 华中科技大学硕论文,2006

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-225252-1.html

windows xp sp3补丁包下载 简体中文版

windows xp sp3补丁包下载 简体中文版 秋天的无痕一键优化

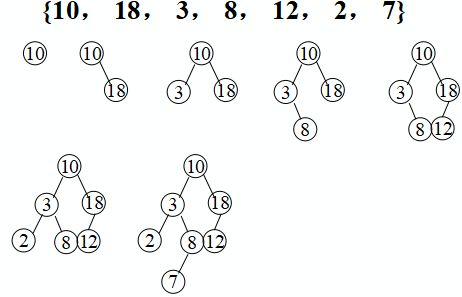

秋天的无痕一键优化 23个二叉搜索树的后遍历序列

23个二叉搜索树的后遍历序列 谈论僵尸网络武器: 快速通行技术

谈论僵尸网络武器: 快速通行技术

当然或许会出现战争