第05章消息身份验证和数字签名

电脑杂谈 发布时间:2020-05-24 22:04:01 来源:网络整理

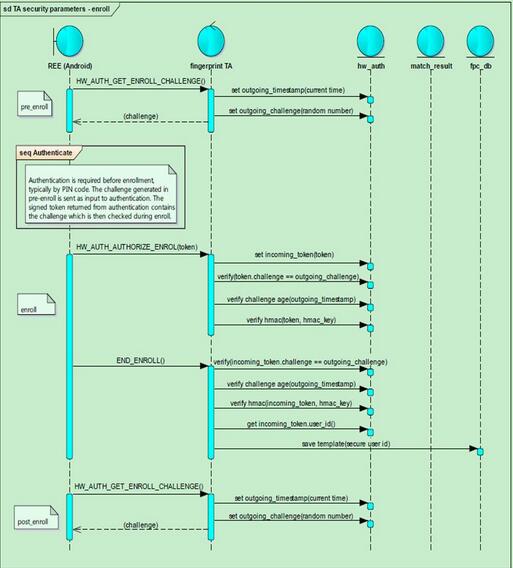

第5章消息认证和数字签名的主要内容?数字信封?数字指纹?数字证书?电子签名?数字水印?密码管理1第5章消息认证和数字签名1.密码学的通用功能公钥密码(双键密码学,非对称密码学)是Diffie和Hellman在其《密码学的新方向》一书中提出的一种单向陷门功能. 1976年. 它是一个满足以下条件的函数f: (1)给定x,计算y = f(x)很容易; (2)给定y,计算x以使y = f(x)非常困难,没有任何实际意义. (3)有δ. 当已知δ时,对于任何给定的y,如果存在对应的x,则很容易计算x使得y = f(x). 注意: 1 *. 只有那些满足(1)和(2)的函数才被称为单向函数. 第(3)条称为活板门,δ称为活板门信息. 2第5章消息身份验证和数字签名1.加密的通常作用2 *. 当使用陷门功能f作为加密功能时,可以将f公开,这等效于公共加密密钥. 此时,加密密钥称为公共密钥,并表示为Pk. f函数的设计者将δ保密,并将其用作解密密钥. 此时,δ称为秘密密钥,并表示为Sk. 由于加密函数是公开的,因此任何人都可以将信息x加密为y = f(x),然后将其发送给函数的设计者(可以通过不安全的通道进行传输);由于设计师拥有Sk,因此他自然可以求解x = f-1(y).

3 *. 单向活板门函数的(2)性质表明,者从截取的密文y = f(x)中猜测x是不可行的. 3第5章消息身份验证和数字签名Diffie-Hellman密钥交换算法Diffie和Hellman没有提供公共密钥加密的示例,也没有找到具有陷阱门的真正单向功能. 但是,他们给出了单向功能的示例,并在此基础上提出了一种D-H密钥交换算法. 该算法基于在有限域中计算离散对数的难度: 对于任何正整数x,都容易计算gx;但是众所周知,g和y不能找到x使y = gx成为可能. 的. 这称为有限域上的离散对数问题. 公钥加密中使用最广泛的有限域是素数域FP. D-H密钥交换算法在美国和加拿大拥有专利. 4第5章消息认证和数字签名DH密钥交换协议: A和B协商一个大质数p和一个大整数g,1 y X(4)A计算K = Y(mod P); B计算K? = X(mod P)android证书指纹与数字签名,很容易看到,K = K? = g xy(mod P). A和B获得了相同的秘密值K. 双方都使用K作为加密密钥,以与传统的对称密钥算法进行安全通信. 5第5章消息认证和数字签名公钥算法的主要特点如下: 1)使用加密密钥PK对明文A进行加密以获得密文,然后使用解密密钥SK对密文进行解密以恢复明文A. DSK(EPK(A))= A 2)加密密钥不能用于解密,即: DPK(EPK(A))≠A; DSK(ESK(A))≠A 3)用SK加密的信息只能用于PK解密;用PK加密的信息只能用SK解密. 4)不可能从已知的PK推导SK. 5)可以交换加密和解密的操作: EPK(DSK(A))= A6第5章消息身份验证和数字签名1.加密的通常作用是保持机密性加密,以便其他人无法理解公共通道和存储的计算机系统非常脆弱,并且系统容易受到被动攻击(拦截,盗窃,信息复制)和主动攻击(删除,修改,插入等)的攻击. 用于身份验证因为Internet上的两方不互相见面,所以当彼此通信(交换敏感信息时)时,它们必须确认彼此的真实身份. 也就是说,消息的接收者应该能够确认消息的来源;入侵者不能伪装成别人. 7第5章消息身份验证和数字签名1.加密的通常作用是确保完整性消息的收件人可以验证消息是否在传输过程中被篡改;入侵者不可能用假消息替换合法消息. 曾经拒绝拒绝在Internet上开展业务的所有各方都必须携带自己的独特信息,在进行数据传输时,其他人不能复制这些信息,以确保在发生纠纷时有证据. 发件人无法拒绝他随后发送的消息. 8第5章消息身份验证和数字签名数字信封数字信封(数字信封): 必须经常更改加密数据的密钥. 数字信封解决了两个问题: 利用缺点的单密钥系统: 密钥分发困难;高效率;数据加密公钥系统: 加密和解密时间长;灵活;密钥加密的目的: 使用数据接收者的公共密钥来封装和保护加密数据的密钥. 9第5章消息身份验证和数字签名数字信封发件人: A1: 生成对称密钥并使用此密钥加密消息; A2: 使用收件人的公共密钥对上述对称密钥进行加密; A3: A1和A2步骤的结果传递给收件人;接收者: B1: 用自己的私钥解密对称密钥; B2: 使用获取到的对称密钥对消息进行解密. 10第5章消息身份验证和数字签名数字信封11第5章消息身份验证和数字签名密钥管理非常重要. 包括密钥的生成,分发,存储,验证和使用. 1密钥分发中心(KDC)将公共密钥PkA,PKB和私有密钥SkA和SKB分别作为用户A和B的主密钥分发给用户A和B. 2当A想要向B发送消息时android证书指纹与数字签名,A随机生成大量数字作为A和B之间进行通信的工作密钥. 3 A用SkA和PKB加密工作密钥并将其发送给B. 4 B解密使用SKB和PkA,并获得工作密钥. 5 A和B使用此工作密钥进行机密通信. 12第5章消息身份验证和数字签名数字证书数字证书: 标识通信中各方身份的数据. 数字标识数字证书“电子”数字证书是安全分配公钥的一种方式. 过去使用密码,并且安全性很差. 如今,普遍使用交互式查询和应答,并且在查询和应答过程中使用密码加密. 尤其是采用加密技术的CPU智能卡具有良好的安全性. 在电子商务系统中,所有参与活动的实体都需要使用数字证书来表明其身份. 13第5章消息身份验证和数字签名密钥管理中心负责密钥的发行,取消和验证. RSA公钥系统使用此方法进行密钥管理. 密钥管理中心也称为证书颁发机构(CA). CA为每个申请公钥的用户颁发证书,证明该用户拥有证书中列出的公钥. 数字证书内容: 持有人的个人信息(姓名,性别,地址,电子邮件);持有人的公钥;证书到期时间;证书序列号CA名称; CA的数字签名; CA的数字签名保证不能伪造和篡改证书. 因此,数字证书既可以分发公钥,又可以实现身份认证. 14第5章消息认证和数字签名身份认证1用户A的标识符2 y1 = EPA(RB); y2 = DSB(y1)y1? EPB(y2)等于确认B 3 y3 = EPB(RB)RB? DSB(y3)等于确认用户A用户B15第5章消息认证和数字签名身份认证首先,A将其身份转移给B,但B无法确定此信息是来自A还是小偷T. B生成一个较大的随机数RB,用PA加密RB以获得EPA(RB)并将其发送给A,然后使用SB进行DSB(EPA(RB))操作并将结果发送给A. A解密y1以获得DSA (EPA(RB))= RB,因为只有A知道SA,所以只有A可以获得RB,然后A用PB加密y2以获得EPA(RB),因为只有合法B拥有SB,因此将计算结果与EPA(RB),A可以确认通讯伙伴是B;由于只有法人A才能获得RB,因此法人A将获得的RB加密后的RB与PB一起发送给PB. 您可以获得正确的EPB(RB); B仅需要用SB解密y3即可获得DSB(EPB(RB))= RB,并将此RB与原始RB进行比较以确认对方是A. 16第5章消息身份验证和数字签名2.“消息”数字指纹在数字签名中起着重要作用的“摘要”算法,即产生“数字指纹”消息的方法,近年来引起了人们的广泛关注,并构成了现代密码学的重要方面. 为了防止传输或存储的消息被有意或无意地篡改,哈希函数用于计算消息摘要以生成消息摘要,该消息摘要在消息与信息一起发送或存储后附加. 它在文件的防伪中具有重要的应用(例如银行税收和支付密码的黄金税制). 17第5章消息身份验证和数字签名2.数字指纹数字指纹是由一种特殊的哈希函数(HASH函数)生成的. 这种HASH功能的特殊要求是: 输入消息的长度没有限制; 2. 为了输入任何消息,它可以生成固定长度的摘要(数字指纹). 3.可以根据消息轻松地计算出摘要; 4. 从指定的摘要生成消息非常困难,并且指定的摘要是根据消息返回来计算的. 5. 两个不同的消息生成相同的摘要非常困难. 18第5章消息身份验证和数字签名2.数字指纹哈希的安全系数功能: 一致性: 相同的输入产生相同的输出. 随机性: 消息摘要的出现是随机的,以防止猜测源消息. 唯一性: 几乎不可能找到两条产生相同消息摘要的消息. 单向性: 即,如果给出了输出,则很难确定输入消息. 19第5章消息身份验证和数字签名2.数字指纹的基本过程是: 1.发送方编写一条消息,并将其用作单向哈希函数的输入. 2.消息摘要与消息一起发送. 3.收件人将消息和消息摘要分开,并使用该消息生成消息摘要. 4.比较两个消息摘要. 如果它们相同,则消息在传输过程中未更改. 20第5章消息身份验证和数字签名2.数字指纹可以使用公钥技术对消息摘要进行加密,以防止同时更改消息和消息摘要. 消息摘要算法中的两种流行方法是: MD2和MD5. 消息摘要是加密的校验和,与CRC不同,CRC是一种算术校验和. 常用的哈希函数有: 消息摘要4(MD4)算法消息摘要5(MD5)算法安全哈希函数(SHA)21第5章消息身份验证和数字签名三,MD5算法MD5消息摘要算法RFC1321由Rivest于1992年提出. 它可以对任何长度的消息进行操作以获得128位MD代码. MD5算法通过512位处理哈希压缩的信息块. 首先,它填充哈希信息以使信息的长度等于512的倍数. 从1980年代末到1990年代,Rivest开发了几种RSA专有的消息摘要算法,包括MD,MD2和MD5. 据说建造一台专用机器可能要花费一千万美元. 对于MD5,两个不同的消息具有相同的摘要,这就是“冲突”现象. 发现碰撞平均需要24天. ,MD5被认为仍然是安全的. 22第5章邮件身份验证和数字签名4.验证文件或信件真实性的传统数字签名方法是用手签名或盖章. 签名扮演着认证,批准和有效的角色. 电子商务和政府事务需要电子文档的标识和验证,从而生成数字签名. 数字签名的作用: 确保信息的完整性;提供信息发送者的身份认证. 与传统签名的区别: 您需要将签名和消息绑定在一起. ?通常任何人都可以验证. ?有必要考虑防止签名的重复和重用. 23第5章消息身份验证和数字签名4.数字签名数字发送者使用公钥算法技术生成他人无法伪造的数字字符串. 发送方使用自己的私钥对数据加密,然后将其发送给接收方. 接收者使用发送者的公共密钥解密数据后,可以确定消息的来源,这也证明了发送者发送的信息的真实性. . 发件人不能拒绝发送的信息. 24第5章消息认证和数字签名4.数字签名和数字签名的过程: 假设A想要向B发送电子文件. 1.系统初始化: 选择签名所需的算法和参数2.生成签名: A加密该文件及其私钥并将其发送给B; 3.签名验证: B使用A的公钥来解锁A发送的文件签名系统的组成: 签名算法;验证算法可以确认吗?反否认: 发件人不允许发送消息并在其后签名; “防伪: 攻击者假装发件人将文件发送给收件人;”防篡改: 收件人篡改接收到的文件;伪造: 收件人伪造邮件的签名. 签名要求比加密更高的安全性,防伪性和速度. 26第5章消息身份验证和数字签名之间的区别消息身份验证和数字签名之间的区别: 前者可以验证消息的来源和完整性,并可以防止第三方使用. 当发送方和接收方存在利益冲突时,后者可以解决争端. 需要通过数字签名解决的一些问题签名的文档可以由B重新使用. 如果签名的文档是支票,则B可以轻松地多次兑换电子支票以兑. 为此,A需要为支票添加一些唯一的凭证,例如时间戳记,以防止出现上述情况. 27第V章消息身份验证和数字签名IV. 数字签名2.公钥算法效率很低,并且很难加密长文件. 哈希函数通常用于将原始文件单向映射到H =哈希(P). H仅几百位,并且H可以由P快速生成,但是由于H几乎不可能生成P. 对H应用公钥算法以生成“签名” S,表示为Ek1(H) = S,k1是A的私钥,A将(P,S)传递给B,并且在B收到(P,S)之后,以验证S是A的签名. 如果Dk2(S)=哈希(P),则S是A的签名. 28第5章消息身份验证和数字签名4.数字签名29第5章消息身份验证和数字签名4.数字签名1)发送方A使用单向哈希函数生成信息摘要. 2)A用他的私钥签署消息摘要. 3)A一起发送消息本身和签名的消息摘要. 4)接收方B使用相同的单向哈希函数生成接收信息的新摘要,然后使用A的公钥解密数字签名,并将其与新生成的信息摘要进行比较以确认发送方的身份和信息是否已被修改. 30第5章消息身份验证与数字签名加密和数字签名相结合. 假设SKA和SKB分别是A和B的私钥,而PKA和PKB分别是A和B的公钥. A用SKA解密消息M,得到DSKA(M),然后用B的公钥PKB加密得到EPKB(DSKA(M)),然后发送给B; B用私钥SKB解密以获得DSKA(M),然后使用A的公钥PKA进行加密以恢复明文EPKA(DSKA(M))=M. 除了A之外没有人可以生成密文DSKA(M),因此消息M已签名. 如果A想要拒绝向B发送消息,则B可以向公证处出示M和DSKA(M). 公证处可以轻松地使用PKA来确认A确实向B发送了消息M. 相反,如果B将M伪造为M',则B无法在第三方面前显示DSKA(M'),这证明B已经伪造了消息. 31第5章消息身份验证和数字签名?直接数字签名的任意数字签名缺陷: 签名者声称私钥已被盗,其他人伪造了签名. 为此,引入了第三方作为仲裁员. 签名过程: 发送方X接收方Y仲裁消息MX?答: M || EkXA [IDx || H(M)] A? Y: EkAY [IDx || M || EkXA [IDx || H(M)] || [T]说明: E: 单密钥加密,kXA和kAY分别是X和A,A和Y的共享密钥. T: 时间戳(不是重播旧消息)Idx: x H的标识(M): M的哈希值32第5章消息身份验证和数字签名?任意数字签名Y将保存接收到的内容,以备有争议时使用. 前提: 双方都信任仲裁员. 因为Y不知道kXA,所以他们不能直接验证X的签名,而是依靠仲裁程序. 因此,仲裁员必须: X相信A不会泄漏kXA并且不会伪造X的签名;? Y认为A确实已经收到X的签名并在验证后发送了它; X和Y相信A可以公平地解决争端. 33第5章消息认证和数字签名上述方法的缺陷: 如果A不公平,请与X串通以拒绝签名,或与Y串通以伪造签名. 新的签名方案: X?答: IDx || EskX [IDx || Epky [Eskx(M)] A? Y : (首先使用X || Epky [Eskx(M)]的公钥解密IDx)EskA [IDx || Epky [EskX(M)] || [T]注意: skX和skA是X和A的私钥,而pky是Y的公钥. X发送给Y的信息对第三方(包括A)保密;只要A的私钥没有泄漏,就无法重播该消息. 34第5章消息身份验证和数字签名4.数字签名?不可否认的数字签名如果没有签名者的合作,接收者将无法验证签名,从而在某种程度上保护了签名者的利益. 如果签名人不希望收件人未经他人许可而向他人显示签名并证明其真实性,则可以使用此方法. 例如,软件开发人员使用此方法来保护其软件,并且仅验证购买产品并对产品负责的客户的签名. 35第5章消息身份验证和数字签名4.数字签名?组数字签名允许组成员以组的名义匿名签名邮件. •只有该组的成员才能代表该组签名; •签名的接收者可以验证它是该组的合法签名,但我不知道哪个成员; •发生争议时,小组成员或受信任的机构可以识别该签名人. 用途: 招标36第5章消息身份验证和数字签名4.数字签名?盲目数字签名消息M的所有者A希望B签署M,但不希望B知道M的内容,而只是让B使用见证人身份验证存在文件M在某一时刻存在. 签名步骤: A将M乘以随机数(盲因子)得到M'并将其发送给B; B在M'上签名SIG(M'),并将其发送给A; A通过SIG(M')得到SIG(M)消除盲因子. 37第五章消息身份验证和数字签名IV. 电子签名?盲目数字签名的直观描述: 所谓的盲目签名是将要隐藏的文件放入信封,而消除盲目因素则是打开信封. 将文档放在信封中时,没有人可以阅读. 通过在信封上放一张复写纸来签名文件. 当签名者在信封上签名时,他的签名通过复写纸签名到文档上. 38第V章消息身份验证和数字签名IV. 电子签名?双重签名: 在三方通信过程中实现身份认证,信息完整性和抗抵赖保护. 购物: 要完成客户与商家之间的支付,客户(A),商家(B)和银行(C)之间将面临以下问题: A发送订单和付款信息到A; B收到订单后,有必要与C进行交互以实转移. 但是A不想B看到他的帐户信息,也不想C看到订单信息. 这时,A使用双重签名技术对两种信息进行数字签名以完成上述功能. 39第5章消息认证和数字签名双数字签名的实现步骤如下: 1)A为发送给B的消息M1生成摘要A1; 2)A为发送给C的消息M2生成摘要A2; 3)A发送A1与A2合并生成摘要A3,并用私钥对A3,Sig(A3)进行签名; 4)A向B发送M1,A2和Sig(A3); 5)A将M2,A1和Sig(A3)发送给C; 40第5章消息身份验证和数字签名6)接收到消息后,B使用A的公钥生成“针对M1的消息摘要A1,将A1与接收到的A2合并,并生成新的消息摘要”确认发送者的身份和信息是否已被修改; 7)接收到信息后,生成“用于M2的消息摘要A2,将A2与接收到的A1合并,然后生成”. 新的消息摘要使用A的公钥来验证A3的签名,以确认发件人的身份并且邮件已被修改. 41第五章消息身份验证和数字签名五. 数字水印1996年,英国召开了第一届国际信息隐藏会议,旨在处理非法复制,传播和篡改,保护财产权以及在多媒体信息中嵌入明显标记的问题. 版权. 声明和跟踪. 嵌入信息以掩盖信息(文本,图像,音频)信息隐藏要求: 不影响原始系统;善于伪装,使人们难以察觉; 42第五章消息认证和数字签名第五章数字水印隐藏信息的分布范围应广;可以抵抗数据压缩,过滤和其他转换以及人为攻击;隐藏信息的算法是公开的,只有秘密密钥被隐藏;数字水印: 隐藏数字产品中的特定标记. 它用于证明产品的原始所有者的所有权,并作为起诉侵权者的证据. 透明度;健壮性多样性安全43

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-220959-1.html

-

-

郑缙

郑缙啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊

人机交互实验报告1-人机界面-图形文字-

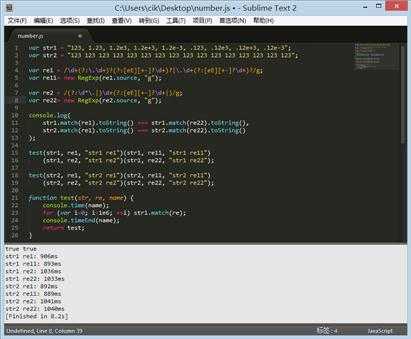

人机交互实验报告1-人机界面-图形文字- JS正则表达式验证码非常完整

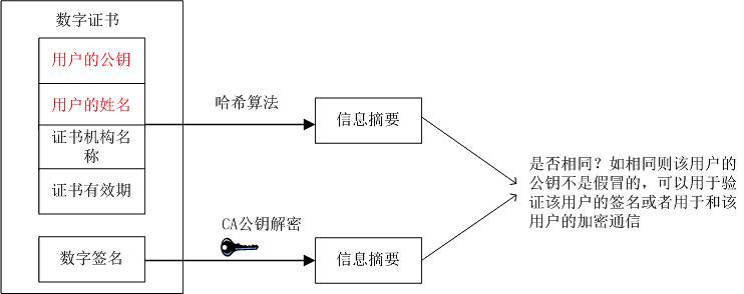

JS正则表达式验证码非常完整 为什么计算机的D驱动器丢失,如何恢复D驱动器文件?电脑操作系统

为什么计算机的D驱动器丢失,如何恢复D驱动器文件?电脑操作系统 Sword Heart Chivalry 1.9正式版1.24E + 8M防御性地图

Sword Heart Chivalry 1.9正式版1.24E + 8M防御性地图

啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊