计算机病毒检测技术研究

电脑杂谈 发布时间:2020-05-22 12:14:11 来源:网络整理

1计算机病毒概述

随着科学技术的发展,计算机技术,网络技术,信息技术和软件技术得到了广泛的应用. 同时,计算机病毒也已经出现并发展起来. 计算机病毒主要是指对计算机程序构成危害的代码. 当前,计算机病毒攻击方法,传播途径和传播速度发生了重大变化. 同时,它在功能和危害方面也具有多样化的特征. 计算机病毒的发展主要体现在以下几点: 第一,新功能. 在此阶段,计算机病毒具有新功能,它们具有更多的变体和更快的速度. 同时,病毒的传播一直很活跃,并且可以在网络系统和电子邮件中传播. 同时,该病毒具有蠕虫病毒的特征,主要是指该病毒既可以利用网络进行传播,也可以利用自身的复制功能将其传播给其他程序. 第二,新功能. 计算机病毒具有复制功能,还具有一系列其他功能,其中一些功能类似于黑客程序. 当计算机系统被病毒入侵时,入侵系统将受到控制,计算机中的信息可能会被盗. 此时,还可以远程控制计算机. 目前,最常见的病毒是QQ木马. 一旦病毒通过远程控制入侵计算机系统,它将对系统中的信息构成巨大威胁. 第三,新方法. 计算机病毒的传播以丰富性和多样性为特征. 上述网络系统和电子邮件是其传播手段. 同时,病毒的传播已经综合利用了不同的渠道,主要是指系统中的两种病毒. 使用一个或多个系统漏洞,软件漏洞等来提高病毒的攻击性. 目前,计算机病毒的类型主要包括木马病毒,蠕虫病毒,脚本病毒和黑客程序.

2计算机防病毒技术概述

面对计算机病毒的严重影响,为了保护计算机系统的安全,计算机防病毒技术应运而生. 同时,面对不同的病毒,防病毒技术也在不断发展. 最早的计算机病毒防护方法是1984年提出的. 该方法可以有效地识别病毒并减少病毒攻击次数,同时还可以避免病毒的感染和传播,从而减少计算机系统的损失. 反病毒技术在不断发展,经历了传统签名扫描技术,带字节屏蔽特征的扫描技术,查杀技术与现代先进技术相结合的四个时期. 在不同的防病毒技术中,以下是最重要的: 首先是签名技术. 这项技术被广泛用于商业防病毒软件中,主要是因为它的成本低,速度快,错误率低,简单方便. 但是,该技术也有某些缺点,主要是因为它无法识别新病毒. 第二是行为监控技术. 该技术是一种主动防御方法,主要用于判断程序的行为,以便它可以及时发出警报并处理程序中的特殊行为,还可以检测不同的未知病毒. 但是,该技术的缺点是无法识别病毒名称. 第三是启发式代码扫描技术. 该技术主要由人员使用. 病毒分析人员使用这项技术使工作智能化. 该技术使用受统计启发的知识来实现未知病毒. 检测. 它最突出的优点是提高了病毒的检出率,同时确定了病毒更准确,但其缺点表现为假阳性率较高. 第四是沙盒技术. 该技术属于最先进的防病毒技术. 它主要使用虚拟技术和策略限制来实现病毒检测. 该技术的功能是隔离. 因此,它不具有防病毒软件的防病毒功能,但是可以保护计算机系统的安全. 计算机病毒不断发展,并具有一系列严重威胁计算机和网络安全的新功能. 尽管计算机防病毒技术也在不断发展,但是该技术是基于病毒的,并且已经针对病毒进行了研究和使用. 因此,防病毒技术存在滞后性. 为了实现对计算机病毒的有效处理,需要创新计算机防病毒技术以使其具有创新性和先进性. 只有在此基础上,才能确保计算机和网络的安全. 计算机防病毒技术的发展方向是全面,集成,多元化,开放.

3计算机病毒检测技术的研究与实现

3.1特征代码扫描方法

计算机病毒扫描软件主要分为两部分,即扫描程序和病毒代码库. 扫描程序主要使用病毒代码库对系统进行扫描,并根据代码库中病毒的数量和类型的不同,对计算机系统中的病毒进行识别. 病毒代码库主要是选择计算机病毒来形成代码库. 扫描程序中病毒数量的识别主要基于病毒库中代码的类型和数量. 因此,病毒代码字符串的选择非常关键. 病毒代码字符串的选择应遵循相应的规则,主要体现在以下几点: 第一点,根据病毒代码的长度,病毒代码的长度是不同的,长代码可以达到10K字节,而短代码仅约100个字节. 如果病毒签名代码字符串仅使用病毒体内的特定代码,则此时的病毒代码不具有代表性;同时,当病毒处于不同的环境中时,病毒代码的长度也将不同,因此无法使用. 某个部分的字符串检测相应的病毒. 其次,根据病毒代码的数据区域,病毒所在的数据区域不断变化,因此病毒代码字符串不能在该数据区域中. 第三点是,根据病毒代码的唯一性,病毒代码字符串应保持病毒的唯一性. 因此,应该构造空间和时间开销以确保特征代码的长度保持最小. 第四,根据病毒代码的代表性,为了确保代码串的代表性,必须对程序进行全面的分析. 在确保其代表性的基础上,可以区分其他病毒.

3.2特征词的扫描方法

此方法的基础是特征字符串扫描方法,是通过对其进行升级和改进而形成的. 该方法最显着的特点是速度更快,错误警报更少. 该方法的特征词库由关键特征词组成. 此时,特征词的数量较小. 基于此,字节被处理. 因为字节较少,所以识别速度更快. 该方法类似于生物病毒的生物活性检测. 后者非常担心病毒的活动程度. 因此,签名扫描方法可以大大降低误报的可能性.

3.3启发式代码扫描技术

启发式病毒识别技术主要使用防病毒软件的存储功能来确定和存储病毒类型. 同时,一旦在计算机程序中发现类似病毒,便可以及时确定. 并且处理迅速,并能够通过警告提醒用户. 用于查杀和检测未知病毒的启发式技术要求计算机保持正常运行. 该技术的工作流程是扫描计算机的所有程序,调查和分析程序中的病毒,并同时提醒用户. ,以实现病毒的治疗. 但是,该技术存在缺陷,主要是因为其误报和错误情况更为普遍,主要是由于病毒程序的歧义性,并且该技术的分析没有准确性.

3.4数据加密

为了实现保护数据安全性,常用的方法是加密. 数据加密保护主要用于安全保护和解码保护. 如果数据被攻击者截获,则还可以通过加密保护数据;加密还解决了信息的问题. 主要方法是对传输的信息进行加密. 这种方法的应用需要某种管理方案或密钥交换. 管理方案或密钥交换主要基于传感节点可以适应有限资源的特点,并在此基础上对数据进行加密,以确保布置的便利性和部署的合理性以及网络的安全性. 也可以保证. 随着科学技术的进步,加密技术也发展迅速. 因此,需要对加密方法等进行分析,以使其满足计算机加密的需求,并使保护方案更加有效,安全,可靠.

3.5完整性检测技术

该技术主要用于全面,完整地检测计算机中的未知病毒和已知病毒. 通过这项技术,它可以修复计算机感染的病毒. 具体方法是: 了解并掌握计算机的文件和内容,搜索更改后的文件的内容,找到后,使用原始信息覆盖它,以修复病毒修改后的内容. 该技术可以删除病毒,但与病毒的类型,大小,数量和代码没有关系.

3.6基于行为的病毒检测技术

随着书写技术的不断发展,计算机病毒变得越来越复杂和隐蔽. 同时计算机病毒与反病毒技术,在变形技术的支持下,病毒可以在短时间内形成许多变异模式. 这时,病毒的数量,类型和大小在各方面都有差异,同时,传播速度也相对较快. 这时,很难检测和处理病毒,这主要是由于缺乏病毒签名和信息的完整性,因此反病毒人员开发了一种新技术: 基于行为的病毒检测技术. 该技术可以有效处理复杂而大量的病毒程序问题,从而解决固定病毒. 此时,它还可以检测和处理变异的病毒,未知病毒和已知病毒,并且不需要完整的信息和数据. 因此,它节省了人员的统计时间,节省了存储空间和系统资源等. 已经进行了有效利用,从而控制了检测成本计算机病毒与反病毒技术,提高了检测效率.

4摘要

总而言之,随着计算机的日益普及,计算机病毒已经严重干扰了系统的安全性. 同时,病毒也在不断发展,因此具有新的特征,功能和类型. 为了向计算机用户提供安全可靠的网络环境,计算机防病毒技术应运而生. 通过不断发展,计算机病毒检测技术已经得到了广泛的研究和有效利用. 本文主要分析计算机病毒和反病毒技术,并阐述计算机病毒检测技术的研究和实现. 随着检测技术的不断更新和完善,计算机病毒将得到有效处理.

作者: 万亿单位: 信息渤海大学

阅读次数: 人次

多媒体技术论文信息安全论文

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-218835-1.html

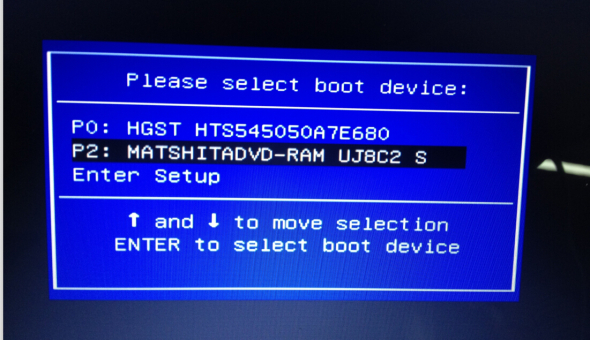

没有怎么怎么重装xp系统光驱记得光驱以前是双盘位

没有怎么怎么重装xp系统光驱记得光驱以前是双盘位 “ R语言数据挖掘”读书笔记: 六,高级聚类算法

“ R语言数据挖掘”读书笔记: 六,高级聚类算法 Win10美丽的焦点锁定屏幕壁纸下载列表(持续更新)

Win10美丽的焦点锁定屏幕壁纸下载列表(持续更新) win8 / 8.1网卡驱动程序通用脱机版本32位/ 64位

win8 / 8.1网卡驱动程序通用脱机版本32位/ 64位

马云忽悠了太做淘宝卖家亏得一踏糊涂