wupdmgr.exe_360fileassoc.exe_mplayer2什么意思(3)

电脑杂谈 发布时间:2016-11-25 15:07:00 来源:网络整理图17:wupdmgr.exe创建启动项47801

到这里我们先来印证一下SSF监控到这些病毒行为,如图18所示,病毒样本的确是在C盘根目录下创建ATI文件夹并写入病毒文件Catalyst.exe。

图18:病毒样本运行后写入的病毒文件Catalyst.exe

图19所示的是病毒样本~%PHENOVECNYE.ini在系统临时目录下写入的病毒文件seynhbuoetjzoetnzoepfqgvpfqkeyne.com。

图19:系统临时目录下的病毒样本seynhbuoetjzoetnzoepfqgvpfqkeyne.com

再使用xuetr工具查看一下系统当前进程及启动项,如图20所示,在进程列表里我们看到wupdmgr.exe,其父pid为1480,也就是seynhbuoetjzoetnzoepfqgvpfqkeyne.com,seynhbuoetjzoetnzoepfqgvpfqkeyne.com修改wupdmgr.exe内存数据并将其启动起来,为病毒下一步干坏事做好准备。

图20:xuetr进程列表显示wupdmgr.exe已经运行起来

再来看启动项,wupdmgr.exe写入启动项名称为47801,其执行路径为:C:\Documents and Settings\Administrator\Local Settings\Temp\ccwaaiehv.bat,如图21所示。

图21:wupdmgr.exe写入的启动项

右键点击启动项点定位到启动文件,如图22所示,我们来看一下这个bat到底是什么文件。

图22:定位启动文件

图23所示的启动项文件是一个被设置为隐藏的ccwaaiehv.bat。

图23:定位到的病毒文件ccwaaiehv.bat

使用记事本打开这个ccwaaiehv.bat文件,看一下批处理的内容是什么,发现ccwaaiehv.bat其实也是一个pe文件,如图24所示。

图24:ccwaaiehv.bat文件头为MZ标准的pe格式文件

我们提取ccwaaiehv.bat和Catalyst.exe这两文件,使用瑞星V16+查杀一下这两个样本,如图25所示,瑞星V16+对这两个文件报毒。

图25:V16+查杀这两个病毒样本

实际上,在wupdmgr.exe被修改内存数据,并写入启动项47801后,这个病毒整个已经跑起来了。接下来我们就要进一步触发一下这个病毒,看一下这个病毒后续的行为。怎么触发呢?从这个病毒lnk快捷方式的名称为我的移动(4G)及图4来看,我们猜测这个病毒样本可能针对的是移动存储设备U盘来做文章,既然猜测是这样,我们就给染毒环境插入一个正常U盘,如图26所示,是一个实机正常插入的可移动磁盘。

图26:正常的U盘

我们把这个U盘切换到染毒环境的虚拟机,在切换到染毒环境之前我们将processmonitor这个工具的捕捉功能开启,让processmonitor捕捉一下U盘在切换到染毒环境后的一些病毒行为。如图27所示,完好的U盘在切换到染毒环境下,U盘上的数据都看不到了,只剩下一个HB1_CCPA_X6(8GB)的快捷方式。

图27:U盘上的数据只剩下一个2kb的快捷方式

我们来看一下processmonitor工具都捕捉到了哪些病毒行为,病毒是如何将U盘数据隐藏的。wupdmgr.exe由于Processmonitor捕捉到内容较多,如图28所示,我们直接查找wupdmgr.exe,Processmonitor显示进程wupdmgr.exe的pid为2000,这样我们就可以设置过滤规则,直接查看进程wupdmgr.exe的行为。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-21832-3.html

-

-

真实之泪

真实之泪今天才知道可口可乐的实力这么nb降了4%还能排第三

-

乌添媚

乌添媚股市技术上需要一个适度上冲

五款杀毒软件清除Word宏病毒测试 360杀毒效果最好

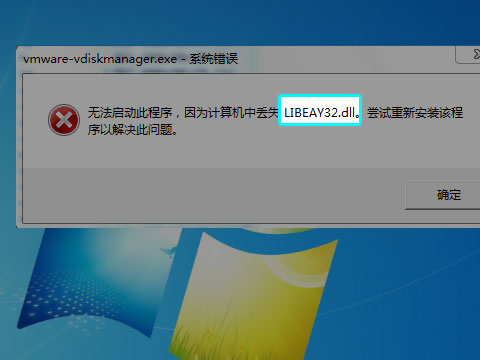

五款杀毒软件清除Word宏病毒测试 360杀毒效果最好 dll修复小助手_dll修复小助手win7_win7dll修复工具

dll修复小助手_dll修复小助手win7_win7dll修复工具 番茄花园幽灵win7 sp1 64位中文破解版v2020.04

番茄花园幽灵win7 sp1 64位中文破解版v2020.04 EurekaLog下载(程序漏洞分析和检测工具)v7.7免费版

EurekaLog下载(程序漏洞分析和检测工具)v7.7免费版

我凡要出新歌啦