计算机的主要方法和危害是什么

电脑杂谈 发布时间:2020-05-12 21:02:36 来源:网络整理

随着计算机技术的飞速发展,计算机信息和网络已成为社会发展的重要保证. 信息网络涉及该国的政府,军事,文化和教育等许多领域,其中许多领域都是敏感信息,甚至是国家机密.

方法一: 非法拦截信息并窃取各种信息.

随着社会信息化程度的提高,计算机网络系统中的大量信息(包括知识,财富和机密信息)已成为分子的重要目标. 分子可以通过不太复杂的技术来窃取各种信息,从国家机密,最高机密的军事情报,商业和金融报价到计算机软件,手机访问代码,号,发现进度,个人隐私等. 据估计,1994年互联网上被盗软件的价值约为20亿美元. 1995年,五角大楼的计算机系统遭到了25万次攻击,其中65%被黑客入侵.

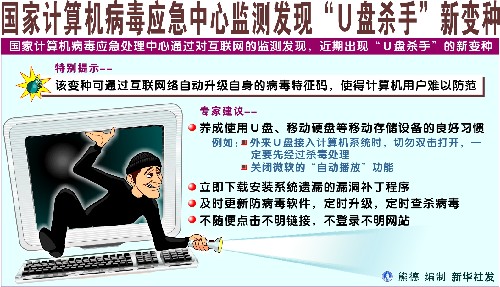

方法二: 复制和传播计算机病毒计算机病毒的危害性是,图片和精神垃圾.

分子可以使用高科技方法轻松地生成,复制和传播各种对社会有害和有害的信息. 从1983年官方宣布该计算机程序的存在到现在的十年,全世界已经有大约数千种计算机病毒传播. 目前,世界上计算机病毒的名称越来越多,每周将产生10到15种新的计算机病毒,这严重威胁着科研部门,企业公司以及政府部门和军事指挥部的证券交易的正常进行. 系统. 工作.

此外,随着计算机游戏,多媒体系统和Internet的日益普及,淫秽,凶杀和恐怖甚至教a的图像将在不知不觉中进入千家万户,使年轻一代中毒. 更为紧迫的是,当前接触计算机使用的大多数年轻人是年轻人,而负责教育和监督的却对计算机,调制解调器和服务一无所知.

方法3: 使用计算机技术伪造和篡改信息,进行欺诈和其他非法活动.

分子还可以使用电子技术伪造政府文件,护照,证书,货币,计算机病毒的危害性是,股票,商标等. 互联网的重要特征是信息交换的互操作性. 每个用户不仅是信息资源的使用者,还是信息的生产者和提供者. 这使分子可以篡改各种文件的信息(包括历史,教育和医疗记录等),更改信用记录和银行存款余额,并可以在计算机终端免费乘坐航班和机场巴士,而不会带来任何风险. ,住在旅馆吃饭,改变水,电和电话费的租金.

方法四: 利用现代通信技术进行内部和外部协作,远程走私,贩运,恐怖主义和其他非法活动.

分子可以使用无国界的Internet和其他通信方法来分发计算机病毒,“逻辑”和其他破坏地球上任何地方的政府部门,企业或个人信息的设备. 他们还可以依靠计算机和卫星. 信号弹回并爆炸. 中央情报局局长多伊克(Doic)说,有证据表明,世界上一些国家正在开发针对军事计算机系统的“信息攻击”的理论,策略和工具. 许多国家,组织和个人已经意识到,发达国家,尤其是美国,越来越依赖于计算机控制的电网,航空管理,电信,运输和金融运营以及其他重要行业和部门,这些计算机系统可以轻松地成为敌对国家和恐怖组织. 攻击目标.

免责声明: 这项工作是作者法律,法规,政府官方网站和互联网相关知识的整合. 如果您侵权,请通过投诉渠道提交信息,我们将按照规定及时处理. [投诉频道]

扩展阅读:

计算机软件著作权归属案例

计算机网络安全性

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-207839-1.html

-

-

宋元公佐

宋元公佐现在打我们是鱼

苏死的梨涡