计算机网络与安全测试问题一

电脑杂谈 发布时间:2020-05-08 20:28:34 来源:网络整理

计算机网络和安全性测试问题一,多项选择题1,引导病毒程序存储在____D___ A,B在最后一个扇区,C在第二个物理扇区,D在数据扇区,引导风扇区域2 . 文件被病毒感染后,其基本特征是___C_____ A,文件无法执行B,文件长度缩短C,文件长度增加D,文件可以照常执行3,计算机病毒程序通常使用____A___ _语言编写. A.程序集B.高级C.宏D.机器4.病毒程序没有文件名,由___B____判断. A,功能B,标记C,条件D计算机网络病毒的分类,长度5,感染病毒的计算机的基本功能是减少内存___A___ A,1KB B,1MB C,2KB D,2MB 6,文件病毒感染的主要对象是_ ___C___类文件. A,DBF B,PRG C,COM和EXE D,C 7,DIR-11病毒的症状是___C______ A,屏幕B上出现一个跳球,字符从屏幕C的顶部掉落,屏幕上会出现“蠕虫”D. 播放音乐会干扰系统工作8. ___C__文件不容易感染由病毒部开发的病毒A,COM B,EXE C,TXT D,BOOT 9,KILL软件. 用于计算机___C____ A,病毒检查B,病毒分析和统计C,病毒预防D,病毒演示10,防病毒卡可以____B____ A,杜绝病毒对计算机的侵害B,查找病毒入侵的迹象和及时停止或提醒用户C,自动清除被感染的所有病毒D,自动检测并防止任何病毒的入侵11,计算机病毒一般分为启动类型,文件类型和___B____A,外壳类型B,复合类型C ,内部代码类型D,操作系统类型12,计算机病毒具有____A_____ A ,沟通,潜在,破坏性B,沟通,破坏性,清晰C,潜在,破坏性,D的读取,传播阻力,等待时间,安全性13,一种秘密的计算机病毒,依靠其___B____来实现自己与系统的合法连接

A. 系统调用部分B,启动部分C,破坏部分D,感染部分14. 以下措施不能防止计算机病毒为_____A______ A,未粘贴软盘来保护B,首先使用防病毒软件来防止他人复制检查病毒C的文件,未用于未知磁盘D的文件,请始终注意病毒软件的版本升级,并尝试获取最高版本的防病毒软件15. 计算机病毒主要造成___C__损坏A,文字处理和管理软件B,操作系统和管理系统C,程序和数据D,系统软件和应用软件16,计算机病毒是一组计算机程序,它具有___D____ A,传染性B,隐藏的C,有害D,传染性,隐蔽性和危害性17.部开发的SCAN3.1软件用于计算机____A____ A,病毒检查和某些病毒的清除B,病毒分析和统计C,病毒预防D,病毒演示18,下面关于计算机病毒的分类,____ B___是正确的. 答: 病毒分为十二类. B.病毒分为操作系统类型和文件类型C.没有分类. D.病毒分为外壳型和侵入型. 19.计算机病毒____D____ A.不影响计算机的运行速度. B.可能导致计算机设备永久性故障C,不影响计算机的计算结果D,影响程序的执行,破坏用户数据和程序20,计算机病毒可以导致计算机____C____损坏.

A,硬件,软件和数据B,硬件和软件C,软件和数据D,硬件和数据21.以下有关计算机病毒____C____的陈述是正确的. A.计算机病毒是MIS程序B.计算机病毒是对人体有害的传染病C.计算机病毒是可以通过自身复制和破坏作用传播的计算机程序D.计算机病毒是对人体无害的程序计算机22. 计算机病毒只会感染____C______的计算机操作人员A. 它们只会感染并且不会导致疾病B. 它们将会感染并导致疾病,但是对C没有严重危害. 它们不会感染D. 其效果尚不清楚. 23.计算机病毒危害表现在____B____ A中. 它可以导致计算机设备B永久性故障. 它影响程序的执行,破坏用户数据和程序C,不影响运行. 计算机D的速度,不影响计算机的计算结果,并且不需要采取措施24.关于计算机Trojan的叙述错误是: ____B_____ A. Trojan是计算机程序tha t驻留在计算机中,并在计算机启动时自动启动. B.木马程序具有感染力. 可以将其传输到计算机中的其他应用程序. C.入侵者通常通过放置木马程序来控制用户的计算机.

D. 为了防止木马攻击,用户不应运行来源不明的软件. 25.下列哪种说法是正确的_____A____A,杀毒软件通常落后于新的计算机病毒B的出现,杀毒软件始终领先于病毒的出现,它可以检查并杀死任何种类的病毒C,感染通过计算机病毒的计算机可以抵抗该病毒. D.计算机病毒会损害计算机用户的健康. A.由计算机系统生成的程序B.人造的破坏性计算机程序C.可以感染生物体疾病的病毒. D.计算机故障时生成的程序和数据27.关于计算机病毒的以下叙述错误的一个是: _____D____ A.计算机病毒是潜在病毒B,计算机病毒是传染性C,计算机病毒是特殊的寄生程序D,感染了计算机病毒的计算机对病毒28具有免疫力,计算机的反病毒和反病毒软件的作用是_____D_____. A.删除已感染的任何病毒B,检测到已感染的任何病毒C,检测并删除任何病毒D,检测到已知病毒,删除某些病毒29,在发现计算机病毒后,更彻底的删除方法是_____ D _____.

A. 使用防病毒软件处理B. 删除磁盘文件C. 使用防病毒软件处理D. 格式化磁盘30. 计算机病毒会使整个计算机瘫痪,并造成极大危害. 计算机病毒是____B____ A,命令B,特殊程序C,生物病毒D,芯片31,计算机病毒是指____C_____. A.磁盘B带有细菌,磁盘C损坏,破坏性的特殊程序D,程序32损坏,以下关于计算机病毒的四个陈述,错误的是____A_____ A,计算机病毒是A标记或命令B.计算机病毒是计算机病毒是一种通过磁盘,网络和其他介质传播的程序,并且可以感染其他程序. 计算机病毒能够自我复制,并可以借助某些媒体来存储潜在的计算机网络病毒的分类,具有传染性和破坏性的程序33. 计算机行业近年来经常提到的“ 2000问题”指的是_____D____A. 计算机将在2000年发展B.计算机病毒将在2000年广泛传播. 问题C,NC和PC在2000年将相等. 问题D,计算机处理日期问题34,计算机病毒是___C___A,微生物感染B,化学感染C,程序D,幻觉35,一张软盘已被病毒感染,为防止该病毒感染计算机系统,纠正措施是___A__A,重新格式化软盘B,写保护软盘C,删除所有在软盘D上的程序上,保持软盘表面清洁36,当前使用的杀毒软件是___B__. A,删除任何感染的病毒B,检测已知病毒,删除部分病毒C,检测任何感染的病毒D,检测并删除任何病毒37,微机病毒是_____D___ A,生物病毒感染B. 细菌感染C,程序损坏D ,精心设计的小程序38,计算机病毒被隐藏,潜伏,传播,挑衅和_____C___ A,顽皮B,侵入性C,破坏性和有害性D,可传播性39,下面列出的计算机病毒传播途径,错误陈述是____D__ A,使用来源不明的软件B,可以借用他人的软件C,通过非法软件复制D,将多个软盘堆叠在一起40. 为了防止感染计算机病毒,应进行____C__A的操作,应将软盘上的文件经常格式化B,长期失败所用的文件应再次复制. C.不要在来源不明的软盘上使用该程序. D.请勿将有毒和清洁的磁盘放在一起

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-203340-1.html

-

-

姚海涛

姚海涛而不是人为故意或无意放进去的

-

杨江涛

杨江涛#易烊千玺##易烊千玺献声小王子#千千

建材板块活跃,休强阿玛顿等涨停板

建材板块活跃,休强阿玛顿等涨停板 windows7如何还原xp

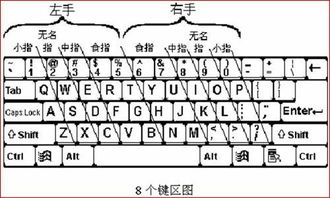

windows7如何还原xp 《键盘盲打练习》真人语音报键、五笔打字手法训练

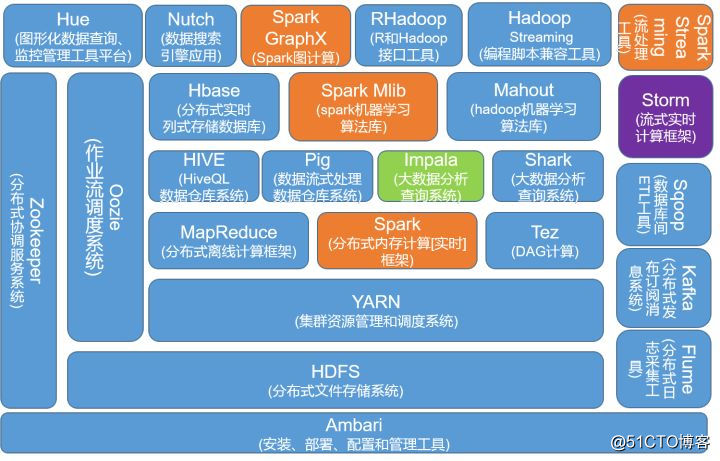

《键盘盲打练习》真人语音报键、五笔打字手法训练 linux 网络状态命令 详解linux运维工程师高级篇(大数据安全方向)

linux 网络状态命令 详解linux运维工程师高级篇(大数据安全方向)

这个是真的