计算思维|百度图书馆

电脑杂谈 发布时间:2020-04-27 05:30:18 来源:网络整理

皮皮之手的第一章是与三种科学方法相反的三种科学思想: _____. ABC ???? A理论思维B实验思维C计算思维D抽象思维将十进制数35转换为二进制数是_______. 一个???? A 100011 B 100111 C 111001 D 110001计算思想的最基本内容,即本质是______和自动化. D ???计算机技术B递归C并行处理D抽象计算思维是人类解决问题的一种方式,但绝不能使人们像______那样思考. 一个?? B.科学家使用________位表示ASCII中的每个字符,因此总共可以表示________个字符. 一个??? A 7; 128 B 7; 255 C 2; 128 D 8; 128以下哪些是计算思维的特征: ______. A B C D?概念化而非程序化? B是基本技能,而不是严格技能C数学和工程思维的互补和融合D被认为不是计算机存储器中的人工产物,一个字节由__ __位组成. B ??? A4 B8 C 16 D 32计算思维可以进一步解析为: ______等. A B C D???? A将看似困难的问题重新解释为一种我们知道如何通过归约,嵌入,转换和仿真来解决问题的方法; B是一种递归思维,是一种并行处理,它是一种将代码转换为数据并将数据转换为代码的方法. 它是一种通过多维分析普及的类型检查方法. C是一种选择合适的方式来陈述问题或为问题的相关方面建模的方法. 易于处理的思维方法; D是一种思维方法,它使用海量数据来加快计算速度,并在时空之间的处理能力和存储容量之间做出折衷.

有一个问题,百度与高榜不同. 第二章________可以节省磁盘空间并提高计算速度. C???不等长编码B等长编码C数据压缩常见的有损压缩方法包括________. A B C D???预测编码B变换编码C基于模型的编码D分形编码?奇偶校验可以检测并纠正_______错误. 一个?? A1 B多个ISBN是_______的缩写. B ??? A国际标准发行编号B国际标准书籍编号C序列号D国内有统一发行编号的有损压缩允许在压缩过程中丢失某些信息,并广泛用于________数据的压缩. ABC ???语音B图像C视频[多项选择]以下说明正确_______. A B C D????奇偶校验及其应用程序RAID5只能纠正一个错误. B ISBN仅能找到错误,而不能纠正它们. C纠错编码既可以检测也可以纠正错误. D.纠错技术被广泛用于提高计算设备的可靠性. 霍夫曼编码是最简单的文件压缩技术. 这种编码方法的想法是________. C???基于有序频率二叉树编码______的等长编码B等长编码C通过将数据分布在多个块而不是一个硬盘中来确保操作的高速性和稳定性.

B ????奇偶校验B RAID C ISBN检测D纠错码第3章合并排序(Merge sort)是基于合并操作构建的排序算法,它反映_____. 一个??关于搜索算法的比较,A先除法然后治理B先除法再除法,以下说法正确_______. A B C D????通常,哈希算法是在计算机中搜索数据的最快方法. B哈希搜索的速度取决于类别中的对象数和类别数. C使用二进制搜索方法搜索关键字的速度非常快,但是如果您要添加关键字,则搜索速度会大大降低. D如果需要插入,删除,修改,通常使用“二进制搜索树”方法. 关于搜索算法,以下陈述是正确的________. 广告? A从存储的数据的开头开始,到找到公式化数据时结束. 此方法称为线性搜索. 对于大数据,通常使用B线性搜索. C线性搜索是查找一长串数字. 特定数字D的问题计算机需要搜索的数据(例如文本,条形码或作者姓名)被称为搜索关键字?对于要处理大量对象的工作,______无疑是最佳选择. D ??? A选择排序B插入排序C气泡排序D快速排序按未排序顺序依次移动每个对象,然后将它们按顺序插入正确的位置. 这种排序方法称为_______.

B ???? A选择排序B插入排序C冒泡排序D快速排序关于算法,以下语句正确_______. A B C D?算法是一组有序,明确,可执行的步骤,这些步骤定义了可以终止的过程. B有序意味着算法的每个步骤都必须具有非常清晰的顺序执行结构. C算法必须由可执行步骤组成,这也称为有效D. 即使对于同一任务,不同算法之间的效率也可能存在非常显着的差异,某些算法比其他算法效率更高. 使用二进制搜索(二进制搜索)比使用线性搜索_______需要更多的猜测. 一个??少B多有关排序,以下语句正确_______. A B C D????对序列进行排序有助于更快地找到我们想要的东西. B计算机一次只能比较两个数据,人们习惯于一次比较多个数据. C排序是将一组无序键转换为一组有序输出的过程. D在计算机中排序时,与我们通常布置的对象相比,有一定的限制. 每次行程从要排序的数据元素中选择最小(或最大)的元素,然后按排序顺序放置该顺序. 在序列的最后,直到所有要排序的数据元素都被整理完为止,这种排序方法称为_______.

A ????选择排序B插入排序C冒泡排序D快速搜索以下哪种搜索算法用于快速搜索关键字? B ??线性搜索方法B二进制搜索方法排名网络是一种基于______的排序算法. 一个?? A并行计算B快速排序第4章FSA(有限状态自动机)是指_____?一个???有限状态自动机B非确定性有限自动机C确定有限自动机使用_____解决轮转调度问题吗? ?? A递归方法B分治法关于有限状态自动机,以下陈述是正确的_____? A B C D???? “有限”是指逻辑图中的有限数量的状态(例如,孤岛). “珍宝岛游戏”中的“状态”(状态)是游戏C中的孤岛的另一个名称. ““自动机”(自动机) )是指可以按照简单规则自主运行的机器,即一种根据当前状态和输入确定要转移的下一个状态的机制,在状态转换后达到“结束状态”,即认为此输入是“可接受的”. 以下哪项是分治法的应用?ABC ???合并排序B快速排序C二分法递归算法,以下语句正确_____?ABCD ?????? A递归算法结构清晰,可读性强,易于通过数学归纳法证明算法B的正确性,给算法设计和调试程序的设计带来了极大的方便,算法设计能力强. 递归算法thm是一种自称为D的算法. 递归算法的运行效率较低. 以下哪个是自动机_____的应用场景? A B C D???? BBS信息监视系统B自动贩卖机C图像压缩和图像增强D网络入侵检测暗淡效果(图片的某个部分与整个图片相同,会产生无限循环),是的___的视觉形式?一个?? A.递归B.关于深度优先搜索的第5章“分而治之”,以下陈述是正确的________? A B C D????深度优先搜索(深度优先搜索)是一个不断探索和撤退的过程.

B在探索的每个步骤之前,该算法都有一个当前顶点(起点是起点). C在探索的每个步骤中,我们都会在当前顶点v的所有相邻顶点之间找到一个尚未访问的顶点,并将其用作下一个探索的当前顶点,也就是说,我们始终希望进行更深层次的探索. D可以使用堆栈模拟深度优先搜索的过程. 当然,递归形式也可以用于完成常见的数据结构操作. 有 _________? A B C D?是_________吗? A B C D???? A图的每个顶点都可以与多个其他顶点关联,并且这些顶点之间的关系是任意的. B图可以分为有向图和无向图. C在有向图中计算思维的特性,成对的顶点(x,y)被排序,称为从x到y的有向边,其中(x,y)和(y,x)是两个不同的边. D在无向图中,顶点对(x,y)是无序的,并且(x,y)和(y,x)是相同的边. 关于“队列”,以下陈述是正确的: _________? A B C D???队列A也是具有有限存储位置的线性表. 队列B允许在表的一端插入,而在另一端删除. C在队列中插入元素的过程称为“在队列中”,而删除元素的操作称为“出队”.

D与堆栈不同,队列的操作遵循“先进先出”规则. _________表示从有向图G =(V,E)获得的顶点的线性序列,满足的条件是,如果G包含边(u,v),则u在序列中的v之前出现. D ???图B深度优先搜索C宽度优先搜索D拓扑排序常用数据结构是_________? A B C D???线性表B堆栈C队列D树: 对于二进制搜索树的查询过程,如果以下语句正确________?广告???? A如果查询关键字等于当前节点的关键字,则声明搜索成功. B如果查询关键字大于当前节点的关键字,则找到其左子树. C如果查询关键字小于当前节点的关键字,则搜索右子树. D如果不再有子节点,搜索将失败. 关于广度优先搜索,以下陈述是正确的. ________? A B C D??与深度优先搜索不同,宽度优先搜索没有探索和撤退的过程,而是遍历的过程. B从起点开始作为第一层,然后扩展每一层的所有顶点以访问尚未访问的相邻顶点,这些扩展的顶点用作下一层的顶点,依此类推,直到所有顶点均已访问.

?? C广度优先搜索还可以用于计算起点和所有可到达顶点之间的距离(即最小边数). D广度优先搜索通常使用队列来记住要访问的层和上层. 第一层的节点,以便访问下一层的节点. 关于“树”,以下说法正确________? A B C D???? “树”是一种可以表示层次关系的数据结构. B树中的每个位置称为一个节点,树根处的该节点称为根节点. C通常将从根节点到叶节点的最长路径上的节点数称为树的深度. D对于树中的任何节点,该节点及其下的节点也形成树结构,称为子树. 关于“堆栈”,以下陈述是正确的_________? A B C D???堆栈实际上是一个特殊的线性表. B堆栈仅允许在一端进行插入和删除操作. 在堆栈顶部插入元素的过程称为堆栈,而删除元素的过程称为堆栈. ? D堆栈操作遵循“后进先出”规则. 第六章关于“最小生成树”,以下说法正确吗? ABC ??? “最小”,即连接网络的总成本最小. B由所有顶点和一些边缘组成的树. 生成树的最低成本意味着该树中没有循环. C解决最小生成树问题的两种算法: Kruskal算法和Prim算法关于“阻塞”,以下说法正确_________? A B C D????块是对特定数据对象(例如表计算思维的特性,记录等)的事务. 在操作之前,首先向系统发送请求以将其锁定.

: B.锁定某个数据对象后,事务具有哪种控制取决于阻塞的类型. C排他锁也称为写锁D共享锁也称为读锁. 一个程序需要访问两个文件. 当两个这样的程序锁定一个文件时,它们正在等待对方解锁另一个文件. _______?一个??关于并发性和死锁解决方案的死锁B块C活锁是________吗? A B C D???服务员解决方案B资源分类解决方案C Chandy-Misra-Hass解决方案D Chandy / Misra解决方案在活动网络中计算______,并可以识别哪些是影响整个项目进度的关键活动,从而安排工作科学合理地. ?关键路径B关键活动C最小生成树关于Prim算法和Kruskal算法,以下陈述是正确的________? A B C D??一个Kruskal算法在执行过程的中间可能有多个树(称为森林),最后合并为我们所需的最小生成树. 扩展生成树集时,B Prim算法始终形成一棵树. 有效执行Prim算法的关键是尝试更有效地选择已经在生成树中但尚未在生成树中的顶点之间的最小权重边. D二叉搜索树是一种可以满足Prim算法的数据结构.

________是指从加权图的源点开始并找到到汇合点的路径. 其组成边缘的权重之和最小. 一个???最短路径问题B关键路径问题C关于“死锁”和“活锁”的最小生成树问题,以下陈述是正确的________? A B C D?一个阻塞技术可以有效地解决并行操作的一致性问题,而且还带来“死锁”和“活锁”问题. B采用先到先得的策略,可以有效避免“活锁”. C解决死锁的方法是“防止死锁”和“诊断和消除死锁”. D防止死锁的发生是破坏导致死锁的条件. ???由并发操作引起的数据不一致是_________? ABC ???丢失的修改B.不可重复读取C.第7章“脏”数据的发明使密文的侦听变得容易吗? B ???弗吉尼亚密码学B电学C ENIGMA________和_________一直是密码学的两个方面,彼此对立并相互促进. 一个??关于手工编码密码的A加密解密B密钥密文,以下说法正确_______? A B C D???答在第一次世界大战结束之前,所有密码都是手动编码的. B手动编码方式给使用密码的一方带来很多不便.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-190388-1.html

Win7wlan无线热点配置工具,适合需要共享网络的朋友

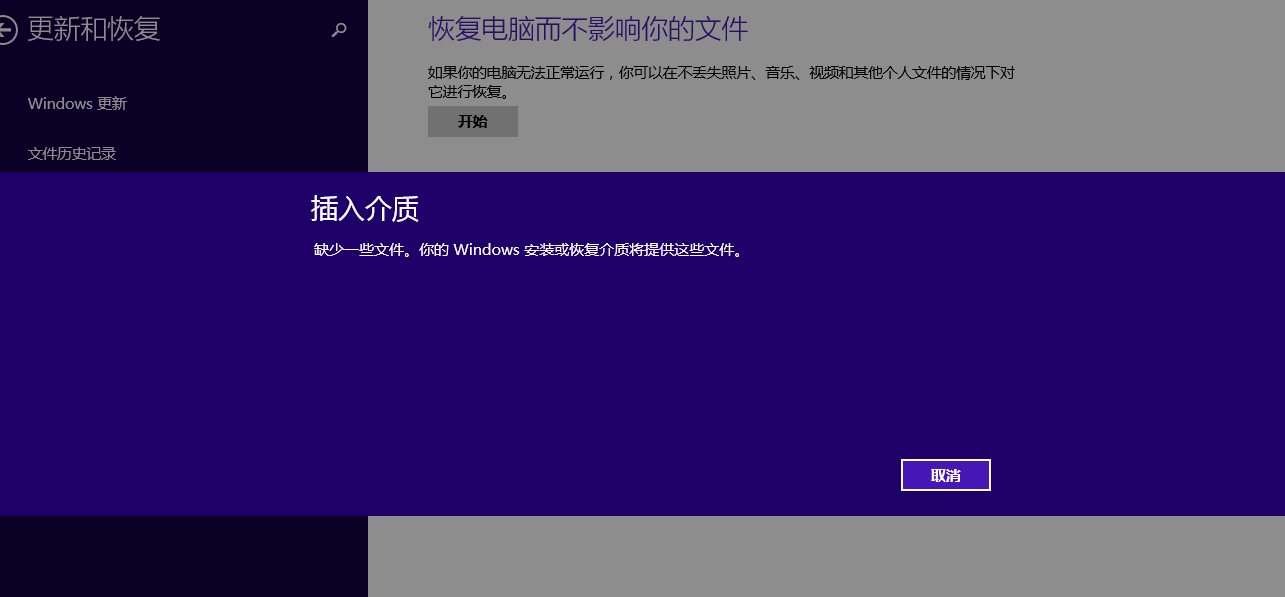

Win7wlan无线热点配置工具,适合需要共享网络的朋友 win8.1如何恢复出厂设置| win8如何恢复出厂状态而不会丢失

win8.1如何恢复出厂设置| win8如何恢复出厂状态而不会丢失 手机操作系统中包含什么

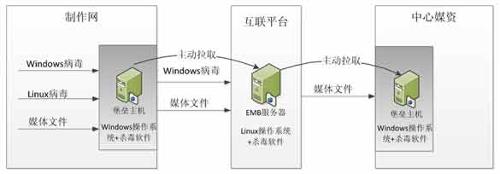

手机操作系统中包含什么 文件型病毒的存在方式_淘宝 手机存在木马病毒提醒_存在方式

文件型病毒的存在方式_淘宝 手机存在木马病毒提醒_存在方式

否则以两舰对一舰