家庭路由器DNS被劫持,我想问一问

电脑杂谈 发布时间:2020-04-25 14:14:08 来源:网络整理

![]()

bluehr 278天前

是否启用了wps?打开后,很容易弄破针脚dns路由器劫持,但是如果您专门弄皱路由器以更改dns,这似乎没有多大意义.

bfdh 278天前

在您的注意下,很难说话.

arrow8899 278天之前

自动获取

celeron533 278天前

WiFi主密钥用户是否已连接?然后通过附近的病毒计算机将其连接到Internet. 木马病毒利用已知的路由软件漏洞直接登录管理员并修改DNS

![]()

ysc3839 278天前通过Android

路由器有安全漏洞吗?

ShareDuck 278天前通过Android

确定路由器不是移动访问运营商DNS?我没有听说有人在入侵后更改您的DNS.

![]()

wunonglin 278天前

更改路由器,而不是所谓的Internet路由器,而是使用传统的路由器.

![]()

leavic 278天前

您如何确定这不是ISP发行的默认DNS?

![]()

278天前通过iPhone

justtoxic

@bluehr没有打开wps,只有打开upnp

![]()

278天前通过iPhone

justtoxic

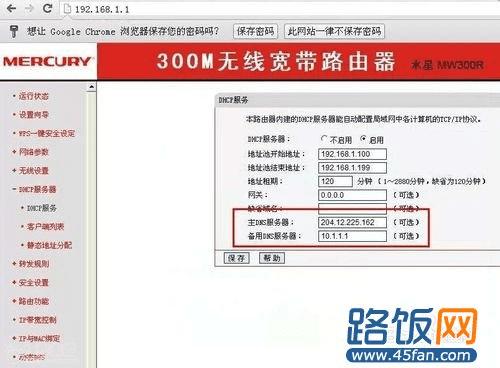

@leavic这不是dns传递的,而是由Wi-Fi dhcp传递的dns

![]()

278天前通过iPhone

justtoxic

@ShareDuck移动光猫的dns是通过pppoe获得的,这是正常的. 问题出在Wi-Fi的dhcp发布的dns中. 我尚未设置此dns. 默认设置是继承pppoe的dns,但是将其更改为45 dns,并且有一个114dns

![]()

Mac 278天前通过Android

WiFi不发送DNS,如果未建立,则默认网关用于DNS,例如192.168.1.1,您应该是由本地软件更改的本地DNS

![]()

278天前通过iPhone

justtoxic

@Mac不是本地dns已更改,我已经在路由器的后台看到了,但是Lan端dhcp发出的dns已更改

![]()

vmebeh 278天前通过iPhone

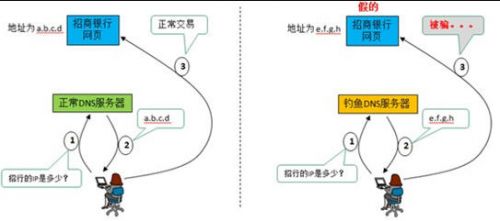

登录后,不关闭,永远不关闭浏览器,打开某些网页,访问修改dns的URL,即可更改路由器参数

搜索CSRF

古代路由器接受与以下类似的设置: hxxp: //192.168.1.1/start_apply.htm? dnsserver = 66.66.66.66

![]()

wwbfred 278天前

由于路由传递的DNS已被修改,所以最重要的是检查dhcp日志. 只有这样才能告诉你发生了什么事.

如果您猜到了,原因太多了. 内核漏洞用于从WAN入侵,连接管理路由器使用的连接未加密,并且密码被某人捕获,Intranet设备被中毒并感染了路由器,并且wifi本身使用弱密码弱加密算法...

在管理路由器时要小心. 因为这是一个网络监视程序,所以它已损坏并且后果不堪设想. 个人建议是:

1. 对于由不了解相关知识的人员管理的局域网,请使用TP-LINK等传统路由器并实时更新固件.

2. 收回Internet路由器后的第一件事是开源固件和uboot,例如Openwrt. 固件内核不能具有已知的主要漏洞,尤其是那些可以通过WAN攻击的漏洞. 内核无法保持最新状态,但请确保及时更新主要漏洞.

3. wifi本身的密码不需要特别复杂,但必须使用强大的密码算法,同时,请使用ssh进行管理. 在没有https的情况下,请尝试尽量减少使用luci或其他图形界面.

![]()

starsriver 278天前通过Android

为什么上面的人如此可疑. 无需入侵个人家用路由器. 它可能已由家庭成员自己更改.

![]()

johnjiang85 278天前

现在是春节的时候. 您可以关注DNSPod公共帐户的相关文章,也可以推广cncert和Paiwang等公共帐户,它们已经感染了中国超过400万个家用路由器.

![]()

johnjiang85 278天前

1

您可以搜索诸如“一些用户的路由器被黑客入侵以影响用户分辨率的初步说明”,“该国大量家用路由器的DNS篡改通知”,“对以下内容的分析和响应”之类的文章: 事件. 虽然不是全部,但事件都有一定的了解.

tankren 278天前

房东是扬州吗?这应该是该城市的ISP DNS.

![]()

278天前通过iPhone

justtoxic

@ johnjiang85我看到了,这个症状确实是

catcalse 277天前

您确定此dns被劫持了吗?

![]()

277天前通过iPhone

justtoxic

@catcalse是的,如果您打开一个未知的网站dns路由器劫持,您将跳至页面,然后再次跳转

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-188425-1.html

我可以感染乙肝多久?

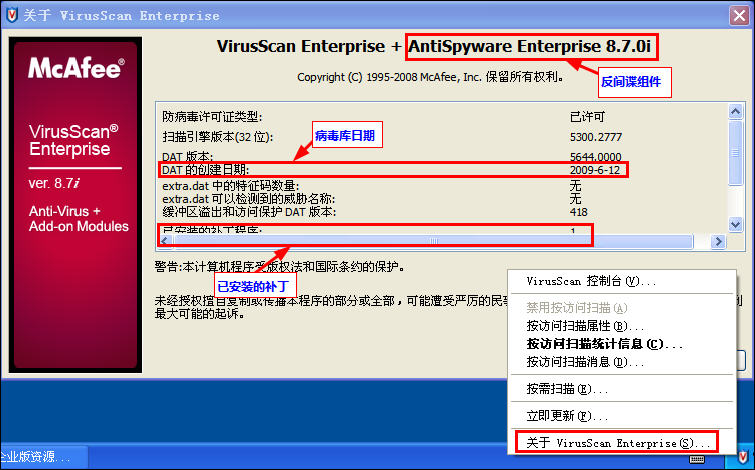

我可以感染乙肝多久? 四个个人防火墙软件评估的国际部分

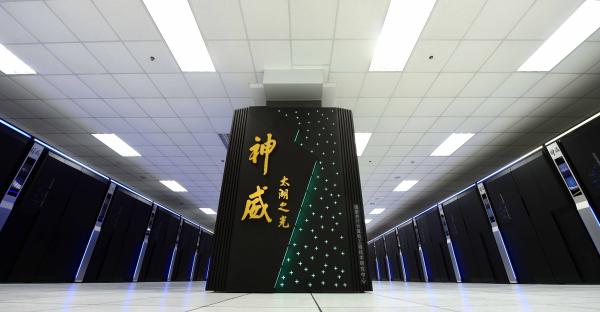

四个个人防火墙软件评估的国际部分 超级计算机“神威·太湖之光”是世界上最快的

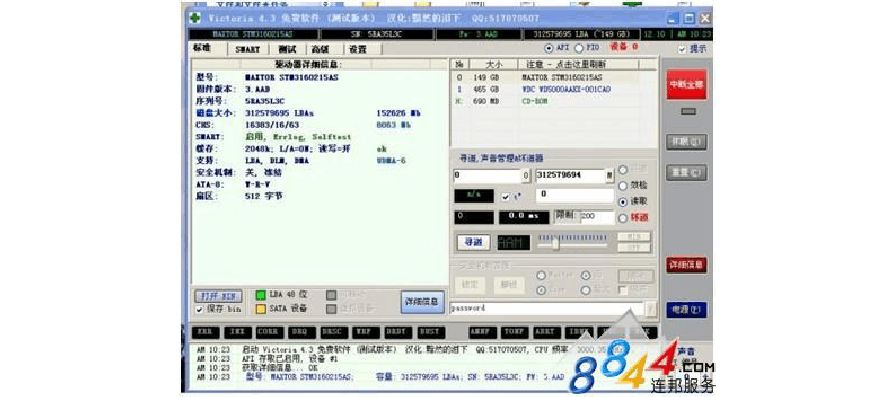

超级计算机“神威·太湖之光”是世界上最快的 硬盘修复_硬盘坏道屏蔽修复_硬盘坏道修复多少钱

硬盘修复_硬盘坏道屏蔽修复_硬盘坏道修复多少钱

小日本的手机好像不行吧