邮件攻击和邮件安全性

电脑杂谈 发布时间:2020-04-14 00:33:10 来源:网络整理

如果您有帮助,请购买并下载,谢谢! 1.邮件系统的问题和现状. 首先,邮件服务器无法及时修复系统漏洞并丢失了信息. 当前,大多数邮件服务器使用Windows,Unix或Linux系统. 由于服务器系统在安装时一直处于补丁程序状态,因此新漏洞没有及时得到修复. 据统计,洪水攻击,DDOS攻击和枚举字典攻击有时会威胁邮件服务器. 量化服务器的已知漏洞后,攻击者将对服务器进行爬网,以获取开发人员或管理员. 留在服务器上的数据通过这些材料穿透服务器,从而将木马植入到服务器中,窃取用户数据,并损害用户利益. 其次,服务器的盲目集成给邮件服务器带来了安全风险. 在邮件系统网络的构建中,为了节省成本,一些企业或部门已将邮件服务器和其他服务器(例如Web应用程序,等)集成到单个服务器中. 尽管邮件系统已经过过滤并受到病毒保护,但是Web应用程序和等漏洞也可能给邮件服务器带来安全隐患. 尤其是RPC终结点映射程序(TCP,UDP135端口),BetBIOS会话服务和CIFS服务(TCP 139、445端口),这些服务可能会受到攻击,这对Windows环境的安全性构成了严重威胁.

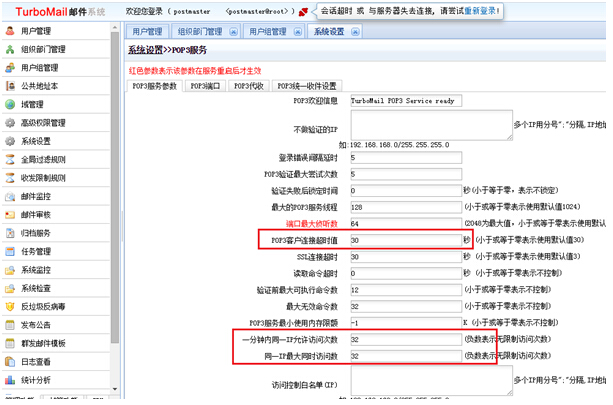

尽管在网络系统中部署了防火墙,但是只有正确的安全策略设置才能保证内部网络的安全. 第三,邮件本身存在隐藏的安全风险. 对于邮件本身邮件攻击主要是,电子邮件安全风险包括三个主要方面: 首先,电子邮件传输协议本身具有固有的安全风险. 因为电子邮件传输使用SMTP协议,即简单的邮件传输协议,所以如果您在1页上有帮助,请购买并下载,谢谢!只要攻击者在传输过程中截获数据以了解其内容,它就不会对其进行加密. 第二是由于邮件接收客户端软件的设计缺陷,例如针对编译某些代码以允许木马或病毒自动运行的攻击;或者根据客户端的漏洞,如The Bat密码保护绕过漏洞,Outlook Express徽标不安全漏洞Foxmail密码绕过漏洞等,在入侵者使用这些漏洞控制计算机之后,如果有电子邮件地址簿,则可以轻松获取电子邮件地址以及相应的用户名和密码. ,您还可以获取与其联系的其他人的电子邮件地址信息;第三,用户不小心使用所引起的安全隐患. 第四,由于管理人员的失误造成的系统风险. 许多管理员不熟悉邮件服务器的配置. 在构建邮件服务器平台时,他们没有设置系统用户,服务,端口配置和安全策略. 他们忽略了管理中的系统漏洞升级. 安全检查软件还给邮件系统带来很大的风险.

2. 分析电子邮件系统上的攻击类型. 可以通过两种方式访问电子邮件系统: 客户端和Web. 可以通过限制连接数来控制客户端访问,从而防止使用垃圾邮件及其安全预防措施. 这比较简单. 通过Web访问商店电子邮件时,针对Web应用程序的漏洞和攻击已应用到Web邮箱系统. 但是,考虑到Web邮箱系统的特性以及各种类型的Web漏洞在实际使用中的普遍性和攻击效果,我们将重点放在以下五种类型的安全风险上. 2页2.1注入漏洞攻击如果您有帮助,请购买并下载,谢谢!这种漏洞是杀伤力最强的最广泛使用的漏洞. 可以说,微软的官方网站也存在注入漏洞. 漏洞的注入是由于字符过滤不充分导致的,并且可以获得相关信息,例如管理员的帐户密码. 此类漏洞包括SQL注入,代码注入,命令注入,LDAP注入,XPath注入等. 对于Web电子邮件系统,注入漏洞与常规Web应用程序没有太大区别邮件攻击主要是,因此测试方法与常规Web相同. 应用程序注入漏洞测试方法. 对于SQL注入漏洞,已经测试了涉及操作的Web邮箱系统的主要部分. 根据目标Web邮箱的特定实现,分析其他类型的注入漏洞. 从开发人员的角度来看,在Web应用程序中触发此类注入漏洞的观点是相对固定的,并且测试和使用此类漏洞的方法没有太大变化,因此更易于分析和防御.

2.2跨站点请求伪造跨站点请求伪造(跨站点请求伪造),也称为一键式攻击或会话穿越,通常缩写为CSRF或XSRF. 对Web应用程序执行意外操作的攻击方法. 与跨站点脚本(XSS)相比,XSS使用用户对指定网站的信任,而CSRF使用网站对用户的Web浏览器的信任. 跨站点请求伪造漏洞的根本原因在于在浏览器的不同选项卡之间共享相同的域会话数据的机制. 具体来说,在用户完成目标Web应用程序站点的登录验证之后,浏览器将存储登录验证,然后存储Web应用程序. 服务器将会话认证信息(即cookie数据)返回到浏览器,然后返回所有HTTP页面该网站请3页. 如果您有帮助,请购买并下载,谢谢!浏览器将自动携带会话身份验证信息进行验证. 利用此功能,攻击者可以伪造一个HTTP表单来诱骗受害者用户浏览并执行该表单,并以受害者用户的身份执行表单请求,而无需受害者的知识操作,这是跨站点请求伪造. 此外,最重要的一点是,当前的大多数主流Web邮箱系统都提供自动邮件转发功能. 一旦存在跨站点的请求伪造漏洞,攻击者便可以在目标用户不知情的情况下篡改目标用户. 邮件转发地址,无疑是一种非常简单但非常有害的攻击. </ p>

2.3 URL访问控制意味着Web应用程序开发人员无法验证URL的访问权限,从而导致攻击者可以简单地修改URL地址以访问应由用户名和密码进行身份验证和授权访问的资源. 未经授权的访问操作. 关于URL访问控制的问题,通常来说,目前,除非目标Web邮件系统是由对业务不熟悉或不熟悉的程序员编写的,否则在现有的Web邮箱系统中不存在这种低级错误. 通常不会犯错误的URL访问控制权限缺少验证错误. 在此提及此类漏洞的原因是,在实际应用中,大多数当前的Web应用程序都使用XML或JSON格式来传输数据以生成这种动态数据接口.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-174734-1.html

-

-

黄海宁

黄海宁她168啊

-

帝喾

帝喾数十万伊拉克军人

-

系统win10纯净版系统系统补丁更新至2016-01

系统win10纯净版系统系统补丁更新至2016-01 Win10家庭版最终可以暂停更新了

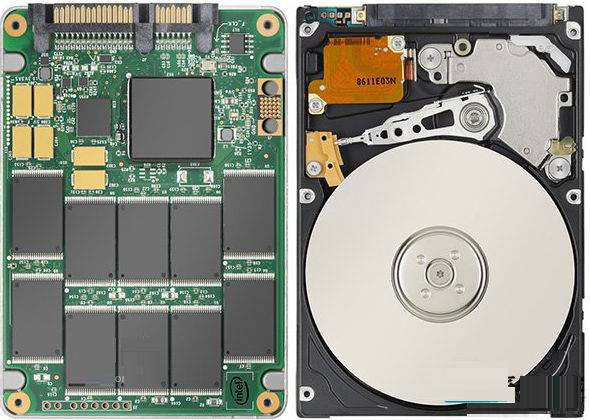

Win10家庭版最终可以暂停更新了 如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的!

如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的! Win7一键重装|计算机系统一键重装win7教程

Win7一键重装|计算机系统一键重装win7教程

是不是理亏