数字签名,数字证书和HTTPS之间是什么关系?

电脑杂谈 发布时间:2020-04-12 13:33:18 来源:网络整理

503人同意答案

上次之后,马老板让他的男人错误地买了肯德基,这一次他想买东西,但是很难说出牙齿,于是他悄悄对他的男人低声说,他的男人们一再说是,他们猛击了他们的胸部. 话: 马主席,放心,这件事在我身上,我一定做得很好!

打开浏览器并输入: 宝藏网,按Enter,然后发生一系列连锁反应.

第一步: 浏览器与宝物建立TCP连接

步骤2: 服务器将弹出一个页面,提醒您安装数字证书. 如果未安装,一切将无法顺利进行

第3步: 浏览器需要验证宝藏是真实的服务器(不是模仿者),并且该服务器已发送了自己的数字证书.

插入一句话: 某个数字证书来自何处?

宝藏自己的认证中心称为CA(证书颁发机构). CA向宝藏颁发了证书. 该证书包括:

发行人

证书目的

宝藏的公钥

宝藏的加密算法

宝藏使用的HASH算法

证书的到期时间等

如果通过这种方式将证书授予宝物,如果有人在传输过程中篡改了证书,那么证书的权限是什么?这很简单. 哈希上述内容以获取固定长度(例如128位HASH,然后使用CA的私钥对其进行加密),您将获得一个数字签名,该数字签名附加在上述证书的末尾并一起传输到宝藏

想象一下,如果您不对哈希进行加密,那么任何人都可以先篡改证书,然后计算哈希,将其附加到证书上,然后再传递给宝藏,宝藏就不会发现是否有人篡改了. 使用CA私钥加密后,会生成类似于人指纹的签名. 数字签名将发现任何篡改证书的尝试.

第四步: 浏览器接收到宝物的数字证书,从第二步获得的CA公钥值可以在数字证书末尾解密数字签名(CA私钥加密,可以使用用于解密的CA公钥,用于非对称加密),获取原始HASH

然后根据证书的HASH算法,我自己也计算HASHc. 如果HASHc == HASH,则认证通过,否则认证失败. 假设身份验证成功,否则故事将无法编辑...

第5步: 双方将运行Diffie Hellman算法(简称DH算法). 用外行的话来说: 两方将协商一个. 该主密钥将不会在网络上传输或交换. 它们是独立计算的,它们的值是相同的. 只有自己的政党知道,而没有第三方会知道. 俗称天堂不知道,地球不知道,你知道,我知道.

然后,主密钥用于派生会话密钥,该会话密钥用于加密/解密双方的SSL数据流. 对称加密用于确保不窥视数据. 加密算法通常是AES.

哈希密钥派生自主密钥,该主密钥是用于数据完整性检查(完整性检查验证)的加密密钥. HASH算法通常包括: MD5数字证书和数字签名的区别,SHA(俗语),以确保数据不被篡改.

步骤6: 然后,您可以正常发送订单,使用HASH密钥生成MAC(消息身份验证代码),将其附加到HTTP消息中,然后使用会话密钥加密所有数据(HTTP + MAC) ),然后发送“出去”

步骤7: 服务器首先使用会话密钥解密数据以获得HTTP + MAC,然后使用相同的算法计算自己的MAC. 如果两个MAC相等,则数据未被篡改.

第八步: 所有购物均已完成,没有任何错误. 这些人为马老板和COS Play装买了一件神秘礼物.

马老板的脸僵硬了五秒钟,然后他笑着说: “很好. . .

于2017年1月5日编辑

246人同意答案

在理解HTTPS之前,您需要了解以下概念: 纯文本,密文,密码,密钥,对称加密,非对称加密,摘要,数字签名,数字证书

密码(密码)

密码学的密码与我们日常生活中的密码不同. 计算机术语“密码密码”是用于加密或解密的算法,也是我们每天使用的“密码密码”. 』是密码,是一组用于身份验证的文本字符串. 在这里,我们将讨论前者: 密码.

键(键)

密钥是一个参数,它是在使用密码算法期间输入的参数. 在相同的密码算法和不同的密钥计算下,相同的明文将产生不同的密文. 许多众所周知的密码算法都是公开的,并且密钥是确定密文是否安全的重要参数. 通常,密钥越长,破解就越困难. 例如,一个8位密钥最多有256种情况,使用不佳. 例如数字证书和数字签名的区别,它很容易破裂. 众所周知的DES算法使用56位密钥. 它不再是安全的加密算法. 主要原因是56位密钥太短而无法在几个小时内破解. . 密钥分为对称密钥和非对称密钥.

纯文本/密文

明文(明文)是加密之前的原始数据,密文是将密文(密文)转换为密文(密文)后得到的结果

对称密钥

对称密钥算法(Symmetric-key algorithm)也称为共享密钥加密. 对称密钥在加密和解密期间使用相同的密钥. 常见的对称加密算法包括DES,3DES,AES,RC5,RC6. 对称密钥的优点是计算速度快,但是也有缺点. 密钥需要在通信的两端共享,以使对方知道正确解密密钥的含义. 如果所有客户端共享相同的密钥,则此密钥类似于主密钥. 您可以使用密钥来破解每个人的密文. 如果每个客户端和服务器维护一个单独的密钥,则服务器需要管理数千个密钥. 这将给服务器带来噩梦

非对称密钥

非对称密钥(公共密钥加密),也称为公共密钥加密,服务器将生成一对密钥,一个私钥存储在服务器上,仅其自身已知,另一个是公钥, public密钥可以免费发布,任何人都可以使用. 由客户端的明文的公钥加密的密文需要由私钥解密. 非对称密钥在加密和解密过程中使用不同的密钥. 加密和解密是不对称的,因此称为不对称加密. 与对称密钥加密相比,非对称加密不需要在客户端和服务器之间共享密钥. 只要不将私钥发布给任何用户,即使公钥在Internet上被截获,也不能将其解密,而只能被窃取. 的公钥没用. 常见的非对称加密具有RSA,非对称加密和解密过程:

服务器生成配对的公用密钥和专用密钥. 私钥存储在服务器上. 公钥被发送到客户端,客户端使用公钥对明文进行加密. 服务器使用私钥解密密文以获得明文数字签名(Digital Signature)

当数据在浏览器和服务器之间传输时,在传输过程中,内容可能被小偷代替. 因此,如何确保数据由真实服务器发送而不被传输,以及如何确保传输的数据没有人被篡改. 要解决这两个问题,必须使用数字签名. 数字签名就像日常生活中的签名一样. 一旦您的名字落在合同上,就合法地确定您是我签署的单词,任何人都无法复制,因为这是您的专属笔迹,没有人可以创建. 那么计算机中的数字签名呢?数字签名用于验证传输的内容是否为真实服务器发送的数据. 无论发送的数据是否被篡改,它都会做这两件事. 这是非对称加密的应用场景. 但是,他依次使用私钥和与之配对的公钥对它进行加密和解密.

第一步: 服务器在对消息进行哈希处理之后生成摘要信息. 摘要信息使用私钥加密以生成签名. 服务器将签名和消息一起发送给客户端.

步骤2: 客户端接收到数据后,提取签名并使用公共密钥对其进行解密. 如果Digest2可以正常解密,则可以确认它是另一方发送的.

第三步: 客户端提取消息的文本并执行相同的哈希处理. 将获得的摘要信息Digest1与先前解密的Digist2进行比较. 如果两者相等,则表示内容未被篡改,否则内容被更改. 因为只要文本内容有变化,它就会散列完全不同的摘要信息.

数字证书(证书颁发机构)

数字证书缩写为CA. 它是一种由权威机构颁发给网站的认可证书. 该证书被所有人(浏览器)认可. 为什么需要使用数字证书?拥有数字签名不安全吗? ?在某些情况下,浏览器无法确定所有真实服务器是否都是真实服务器. 让我们举一个简单的例子: 制造商A为您的房屋安装了一把锁,并且还为您提供了钥匙,只要钥匙可以打开锁,您就可以确保钥匙和锁配对. 如果有人更换了钥匙或锁,则您不会打开门,您知道门一定是被偷了,但是如果有人用另一把钥匙替换了锁和钥匙,则套筒的表面看起来很相似,但是质量差得多,尽管钥匙和锁是匹配的,但是您不确定这是否真的来自制造商A,那么此时,您可以找到质量检查部门进行检查,这是真的来自制造商A的那套锁. ,而质检部门是一个权威机构,他所说的内容可以为公众所认可(呵呵).

相同,因为如果某人(张三)使用他自己的公钥替换了真实服务器发送给浏览器的公钥,那么张三就使用他自己的私钥对文本哈希和数字签名执行相同的步骤签名. 最终结果不是问题,但是实际上浏览器看到的不是由真实服务器提供的,而是由张三从里到外更改的(公钥到私钥). 那么,如何确保您使用的公钥是真实服务器发送给您的公钥?我们使用数字证书来解决此问题. 数字证书通常由数字证书认证机构(证书颁发机构)颁发. 该证书包含真实服务器的公钥以及网站上的其他信息. 数字证书颁发机构使用其自己的私钥对其进行加密,然后将其发送到浏览器. 浏览器使用数字证书解密组织的公共密钥后,将获得公共服务器的公共密钥. 此过程基于从每个人都认可的证书颁发机构获得的公钥,因此这是一种安全的方法.

于2016年12月13日编辑

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-173002-1.html

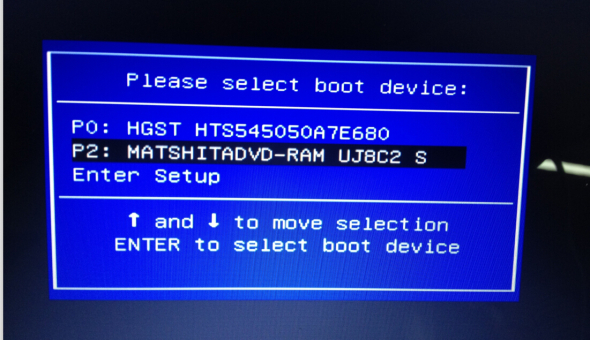

没有怎么怎么重装xp系统光驱记得光驱以前是双盘位

没有怎么怎么重装xp系统光驱记得光驱以前是双盘位 “ R语言数据挖掘”读书笔记: 六,高级聚类算法

“ R语言数据挖掘”读书笔记: 六,高级聚类算法 Win10美丽的焦点锁定屏幕壁纸下载列表(持续更新)

Win10美丽的焦点锁定屏幕壁纸下载列表(持续更新) win8 / 8.1网卡驱动程序通用脱机版本32位/ 64位

win8 / 8.1网卡驱动程序通用脱机版本32位/ 64位

配套组件和运用经验都不充分