恶意代码安全攻击和防御| 2017冬|博客园

电脑杂谈 发布时间:2020-03-29 01:02:15 来源:网络整理

第9章,恶意代码安全攻击和防御

第10章,缓冲区溢出

样本摘要和基本信息

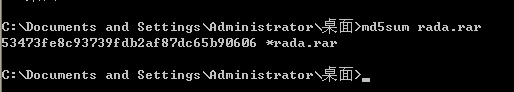

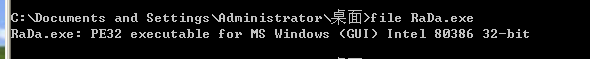

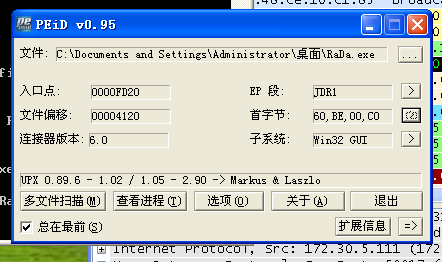

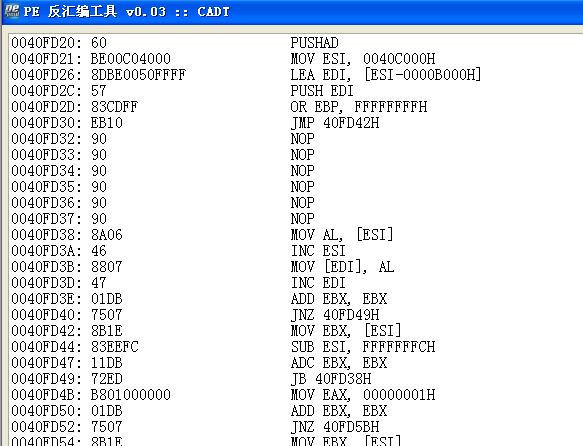

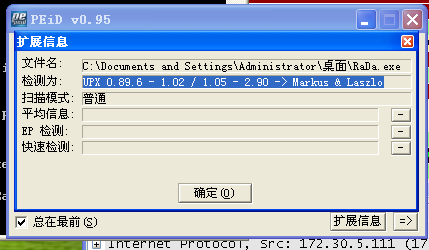

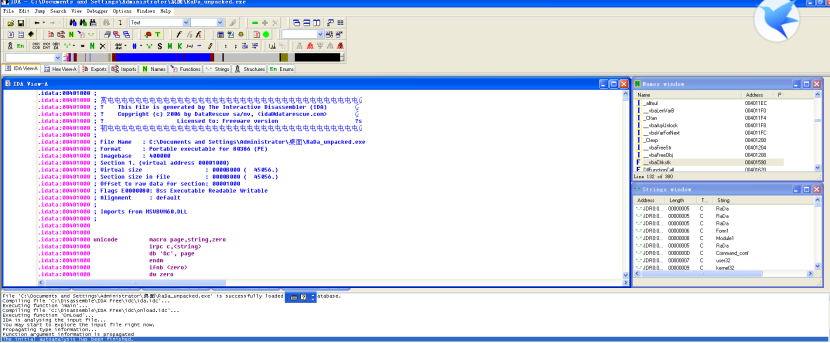

大小: 20,992字节MD5: md5sum计算caaa6985a43225a0b3add54f44a0d4c7PE文件格式在Windows 2000,XP和2003及更高版本的操作系统上运行恶意代码,UPX打包并伪装了外壳

查找并解释此二进制文件的用途

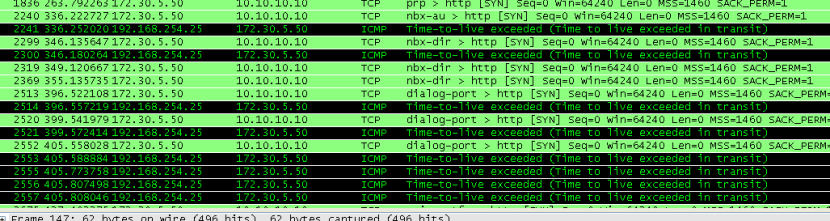

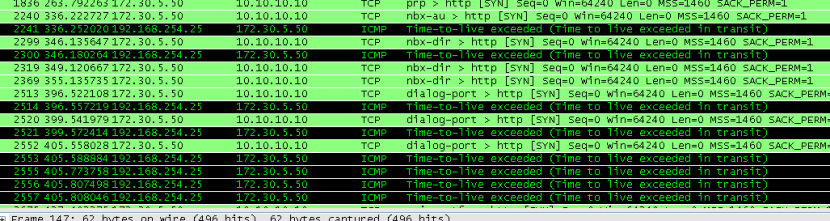

网络行为

通过HTTP协议请求10.10.10.10 \ RaDa \ RaDa_commands.html

行为解释

将自己复制到受感染的主机系统磁盘并激活自动启动

尝试获取HTML页面“命令”,猜猜后门是否收到控制命令?

识别并解释此二进制文件的不同特征

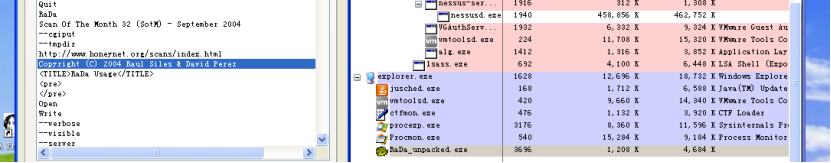

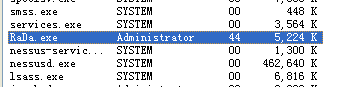

执行RaDa.exe时恶意代码,它将自身安装到系统中并修改注册表,以便每次系统启动时都可以启动它. 启动后,循环执行以下操作:

RaDa启动后一直在后台运行,并且不会弹出任何窗口. 它支持以下说明:

它在后台静默运行,并将定期将链接请求发送到IP 10.10.10.10

识别并解释该二进制文件使用的通信方法

alert tcp any any -> any $HTTP_PORTS (msg:"RaDa Activity Detected - Commands Request"; flow:to_server,established;

content:"GET /RaDa/RaDa_commands.html"; depth:30; classtype:trojan-activity; sid:1000001; rev:1;)

alert tcp any $HTTP_PORTS -> any any (msg:―RaDa Activity Detected - Commands Page‖; flow:from_server,established;

content:―NAME=exe‖; nocase; depth:1024; classtype:trojan-activity; sid:1000003; rev:1;) alert tcp any any -> any $HTTP_PORTS (msg:"RaDa Activity Detected - Multipart Message"; flow:to_server,established;

content:"boundary=--------------------------0123456789012"; depth:1024; classtype:trojan-activity; sid:1000004; rev:1;)

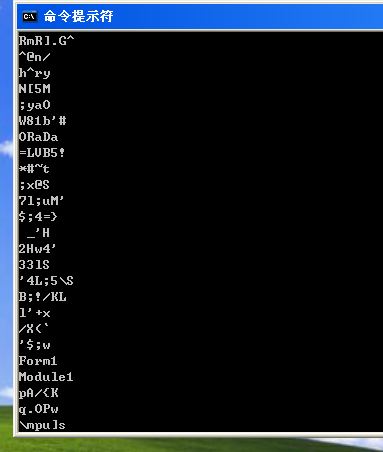

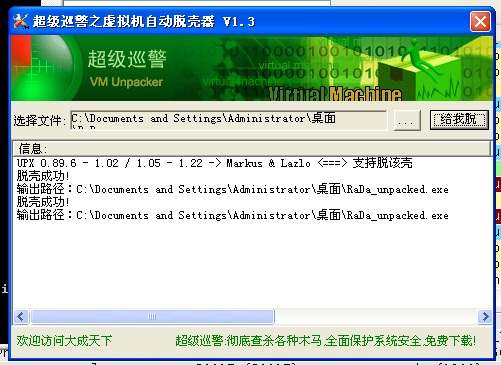

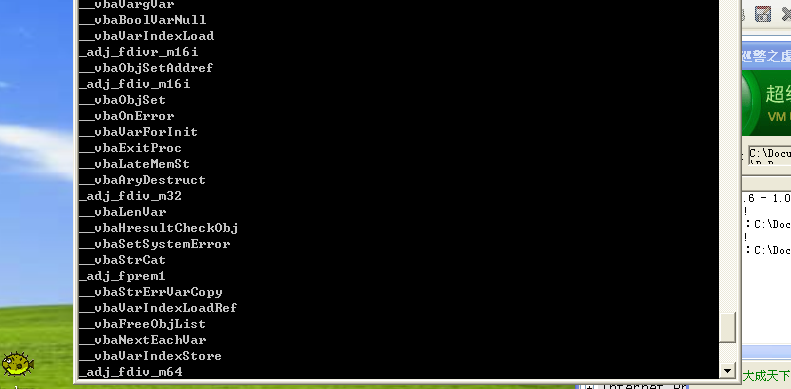

识别并解释该二进制文件中用于防止分析或逆向工程的技术

对该恶意代码示例(病毒,蠕虫等)进行分类,并说明原因.

是否可以调查此二进制文件的作者?如果是这样,在什么情况下和什么条件下?

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-155959-1.html

相关阅读

发表评论 请自觉遵守互联网相关的政策法规,严禁发布、暴力、反动的言论

-

-

思慧

思慧在伊拉克却说你没有和交朋友得自由

-

程慧敏

程慧敏降息不会对股市产生任何作用

PHP cURL在活动服务器上未使用代理

PHP cURL在活动服务器上未使用代理 eclipse编译Java文件

eclipse编译Java文件 任天堂 磁碟机_任天堂fc改av_任天堂磁碟机赛车

任天堂 磁碟机_任天堂fc改av_任天堂磁碟机赛车 乐至宝沙发,乐至宝沙发价格

乐至宝沙发,乐至宝沙发价格

一定要看