SOAP消息的Web服务注入攻击检测方法

电脑杂谈 发布时间:2020-03-27 08:03:28 来源:网络整理

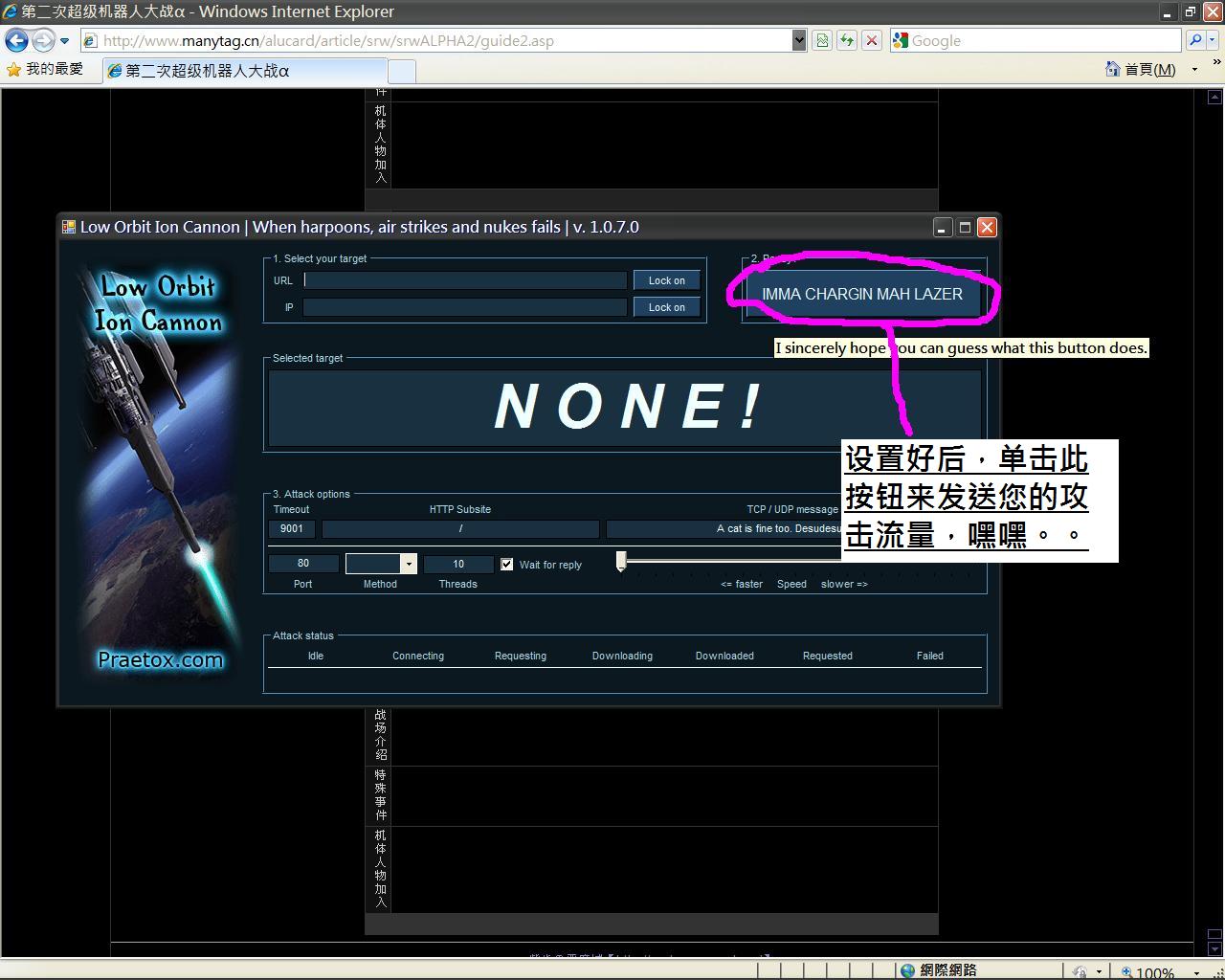

[1]刘凌霞,王冬霞,黄敏吉. Web服务信任架构[J]. 计算机科学,2014,12(41): 30-32. 刘玲?齐娅,王堂?齐娅,杭敏? ing Web Web服务的Trusthy体系结构[J]. 计算机场景,2014,12(41): 30-32. (中文)[2] SABBARI M,ALIPOUR H S. Web服务的安全模式及其策略[J]. 国际计算机应用研究,2011,36(10): 24-31. [3] JENSEN M,GRUSCHKA NN,HERKEN HONER ER等. Soa和Web服务: 新网络,新网络-新网络[C] //2007. ECOWS'07. 第五届欧洲会议. Web服务,2007: 35-44. [4] NILS Gruschka,Norbert Luttenberger. 用SOAP消息谷保护Web Web服务免受DoS Atacks攻击[J]. 信息IP概要分析的IF IP国际联合会,2006,9(2001): 171-182,[5] DIEGO YG,MARI. 基于本体的安全性策略,用于支持Web服务业务流程的管理[C] // IEEE国际语义计算会议. 2008. [6]杨晓辉. 基于信任度量的Web服务跨域访问控制模型[J]. 山东大学学报(理学版),2014,9(49): 115-12. X霞辉基于Trest量的Web服务的Web交叉主导适应模式[J]. Shandon United(自然科学),2014,9(49): 115-12. (中文)[7]王传安. SCADA系统通信网络中先进的持久性攻击检测方法[J]. 计算机科学与探索,2015,3(9): 352-259. 王川?赞关键词: SCADA COMA,国家中心,高百分制计算科学与技术前沿,2015,9(27): 352-359. (中文)[8]翟东海. 基于矩阵相似度的最佳样本块匹配算法及其在图像复原中的应用[J]. 计算机科学,2014,1(41): 307-310. QHAI唐?翟基于物质简便性的机会爆炸消光算法[Informatics] Computer Scene,2014,1(41): 307-310. (中文)[9]田新光. 基于shell命令和多行为模式挖掘的用户伪装攻击检测[J]. 计算机学报,2010,33(4): 697-705. 田星?关基于壳层和毫米波行为的Patu采矿Masuerade检测[J]. 计算机学报loic攻击流程loic攻击流程,2010,33(4): 697-705. (中文)[10]孙毅,胡玉泉,黄浩.

基于序列比对的SQL注入攻击检测方法[J]. 计算机应用研究,2010,9(27): 3525-3528. 孙奇,胡渠吉,黄浩. 国防医学,SQL意图,行为,基础,起效,席位,指控[J]. [11]陈军. 基于本体的Web服务攻击检测技术研究[J]. 国外计算机应用研究,2010,9(27): 3525: 3528. 计算机应用,2011,6(31): 1515-1520. 陈军. 基于本体的Web Web Services攻击侦查盆地研究[J]. 计算机应用,2006,26(5): 1175-1178康普应用,2011,6(31): 1515: 1520. [12]杨晓峰. 基于文本聚类的网络攻击检测方法[J]. 智能系统学院,2014,1(9): 1-7. ANG小芬测试聚类盆地Web侦探网络[J]. CAAI Internet系统上的跨交流,2014,1(9): 1-7. (中文)

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-153918-1.html

-

-

钱起

钱起你觉得物价会降低吗

-

曾宏正

曾宏正虽然这次中国有点示弱

人机交互实验报告1-人机界面-图形文字-

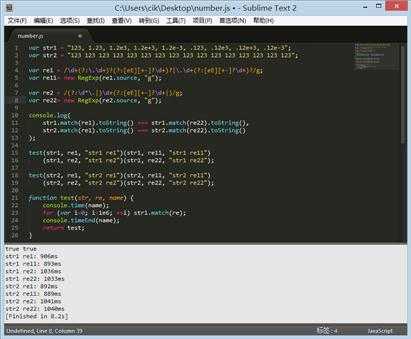

人机交互实验报告1-人机界面-图形文字- JS正则表达式验证码非常完整

JS正则表达式验证码非常完整 为什么计算机的D驱动器丢失,如何恢复D驱动器文件?电脑操作系统

为什么计算机的D驱动器丢失,如何恢复D驱动器文件?电脑操作系统 Sword Heart Chivalry 1.9正式版1.24E + 8M防御性地图

Sword Heart Chivalry 1.9正式版1.24E + 8M防御性地图

先进些