[计算机病毒论文]计算机病毒防护措施

电脑杂谈 发布时间:2020-03-25 12:18:37 来源:网络整理

关键字: [db: 关键字]

摘要: 摘要: 随着计算机技术的飞速发展文件型病毒运作在,计算机病毒日益猖ramp,对当前的计算机信息安全造成了严重威胁. 因此,研究如何有效预防计算机病毒显得非常重要. 本文将介绍如何防止计算机病毒传入计算机病毒,如何保护计算机病毒以及计算机病毒入侵计算机后的解决方案,从而为人们提供安全的网络环境. 关键词: 计算机;病毒;保护措施随着科学技术的进步,计算机技术已开始广泛应用于各个行业. 虽然...

->

摘要: 随着计算机技术的飞速发展,计算机病毒日益猖ramp,对当前的计算机信息安全造成了严重威胁. 因此,研究如何有效地预防计算机病毒非常重要. . 本文将介绍如何防止计算机病毒引入计算机病毒,如何保护计算机病毒以及计算机病毒入侵计算机后的解决方案,从而为人们提供安全的网络环境.

关键字: 计算机;病毒;保护措施

随着科学技术的进步,计算机技术已开始广泛应用于各个行业. 尽管计算机技术促进了我国的社会和经济发展,但在使用计算机的过程中,不可避免地会遇到计算机病毒的入侵. 如果计算机遇到病毒,则可能导致计算机死机,在最坏的情况下,计算机可能瘫痪,计算机中存储的数据和信息将被分子窃取,对计算机用户造成巨大损失. 我国计算机系统安全保护法规中的计算机病毒是指编译或插入到计算机程序中的计算机指令或程序代码,它们可能会破坏计算机的功能和数据文件型病毒运作在,并影响计算机的正常使用并能够自我复制. 目前,许多罪犯利用先进的计算机网络技术来利用计算机操作系统无法避免的漏洞,从而进行了一系列非法行为,严重影响了计算机的正常使用. 罪犯最常用的获取信息的方法是通过计算机病毒. 在计算机网络的开放性和共享性的帮助下,计算机病毒被隐藏在文件或网页中. 当用户下载文件或浏览网页时,他们会入侵用户计算机的存储空间. 可能导致计算机崩溃并获取用户信息的媒体或程序. 此外,不仅计算机病毒变得越来越隐蔽,计算机病毒变得越来越顽固,其破坏力也越来越强大. 当前,有许多杀毒软件很难完全清除计算机病毒. 因此,只有仔细研究计算机病毒的类型及其传播方式,我们才能更好地保护和清除它们.

1种计算机病毒

由于无法避免计算机操作系统中的漏洞,因此计算机病毒如雨后春笋般冒出. 有许多类型的计算机病毒. 近年来,以下类型的病毒在Internet上最为流行.

1.1 Internet语言病毒

使用Java和VB程序的特征编写Internet语言病毒. 尽管此病毒不会对硬盘上的数据信息构成威胁,但是如果用户使用浏览器浏览包含该病毒的网页,则该病毒对于用户而言将是未知的. 在这种情况下,计算机会被复制以窃取用户的信息,从而降低计算机系统资源的利用率,从而导致计算机崩溃.

1.2宏病毒

宏病毒是使用软件本身提供的宏功能设计的. 只要软件在计算机上具有宏功能,就可能存在宏病毒. 这种病毒的特征是使用Office模板进行病毒传播. 如以前的美丽杀手级病毒. 美丽的杀手级病毒是一种Word宏病毒,专门针对Microsoft电子邮件服务器MSExchange和电子发送和接收软件OutlookExpress. 它是一种拒绝服务攻击病毒和Word文档附件. 由于电子邮件服务器具有传播功能,因此它可以进行自我复制,一旦用户打开Word文档附件,该病毒将在用户的OutLook通讯簿的帮助下自动复制并发送给前50个收件人,从而损坏了电子邮件服务器.

1.3文件病毒

文件病毒的主要攻击目标是计算机操作系统中带有.com,.exe和.ovl扩展名的可执行文件. 如果用户运行带有病毒的可执行文件,则该病毒将达到在计算机中连续复制的目的. 由于病毒的不断传播,计算机的工作效率将降低,并最终导致计算机崩溃. 例如,木马病毒,木马病毒通过服务器和客户端传播,服务器将文件传输到计算机系统以通过复制和下载文件进行销毁. 如果用户执行一次木马病毒,则每个系统启动时,病毒会在后台秘密运行. 当计算机系统连接到Internet时,黑客可以使用客户端病毒来查找网络上承载服务器端病毒程序的计算机. 当客户端病毒找到带有服务器端病毒程序的计算机时,可能会在用户不知情的情况下使用它. 使用客户端病毒来引导服务器端病毒来控制计算机. 由于文件病毒极为有害,因此必须给予足够的重视,否则将不讨论网络安全性.

1.4引导病毒

引导病毒通过感染计算机磁盘的引导扇区来工作. 启动系统时,用户需要从引导扇区读取信息. 启用系统后,此类病毒将被激活并开始运行病毒代码.

1.5复杂病毒

复杂病毒具有文件病毒和启动病毒的特征. 它们可以感染计算机磁盘的引导扇区文件和计算机操作系统的某些可执行文件. 一旦计算机感染了复合病毒并且尚未完全清除该病毒,残留的病毒便可以恢复自身并再次感染启动扇区文件和可执行文件. 这种类型的病毒不仅会对计算机造成更大程度的损害,而且杀毒也非常困难.

2计算机病毒如何入侵您的计算机

2.1嵌入式源代码

使用源代码入侵计算机病毒的主要对象是高级计算机语言的源程序. 在编译源程序之前,将嵌入计算机病毒代码. 嵌入病毒程序后,将病毒程序与源程序一起写入可执行文件中,最后形成病毒文件.

2.2代码替换

使用代码替换入侵的计算机病毒主要是使用您自己的病毒代码替换入侵程序的整个或部门模块. 它的主要目标是特定的程序. 尽管它具有很高的针对性,但很难找到它,因此很难杀死此类病毒.

2.3修改系统类型

修改入侵计算机系统的病毒是大多数计算机感染病毒的方式. 这样,计算机病毒会用计算机系统的某些文件替换自身,并更改原始计算机系统程序的某些功能. 因此通过这种方法入侵计算机的病毒危害极大.

2.4其他外壳类型

以这种方式将计算机病毒嵌入到普通计算机程序的前面或后面,等同于向该计算机程序添加病毒外壳. 当用户执行该程序时,将触发病毒,导致病毒代码先执行.

3种计算机病毒防护措施

如果计算机用户在工作中遇到病毒,则计算机上存储的文件必定会受到病毒的攻击. 因此,为了防止损坏计算机上的文件,用户可以采取以下安全措施来防止病毒入侵. 首先,在使用新购买的计算机之前,必须对其进行病毒检查,以防止计算机携带病毒. 其次,切勿使用盗版软件,尤其是在计算机上安装盗版防病毒软件;第三,安装正版有效的防病毒软件,并经常对其进行升级和维护;第四,必须使用防病毒软件检查外部程序,未经测试的可执行文件不能复制到硬盘上;第五,最好不要使用软盘;第六,在清除病毒之前备份硬盘引导区和主引导区中的数据文件. 第七,在启动最新的防病毒软件之前,对整个计算机系统进行全面的病毒扫描和清除,以使系统或文件恢复正常;第八,如果发现计算机病毒入侵计算机文件,请立即使用防病毒软件删除文件中的计算机病毒. 如果无法完全删除病毒,请删除其文件,然后重新安装相应的程序.

4个结论

防止计算机病毒入侵计算机的有效措施可以从四个方面开始: 首先,对计算机病毒采取预防措施. 其次,经常使用正版有效的防病毒软件来全面检查计算机系统;第三当发现计算机病毒被入侵时,应立即将其清除. 第四,您必须去官方网站下载软件. 您不得浏览不良网站,也不要打开陌生人发送的电子邮件地址和URL链接.

参考

[1]王文娟,王玉荣. 计算机病毒防护措施探索[J]. 电子信息与计算机科学,2014(5): 11.

[2]李家琪. 计算机病毒分析及保护措施[J]. 硅谷,2014(2): 89-90.

[3]侯宁,贾永红,沉海青. 浅谈计算机病毒及其防护措施[J]. 计算机光盘软件与应用,2012(8): 81-85.

[4]张洁. 论计算机病毒及其防护措施[J]. 科技情报,2011(17): 64-98.

作者: 焦娇: 陕西能源职业技术学院

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-151771-1.html

-

-

孙彤

孙彤在干粉下还能生蛆太扯了吧

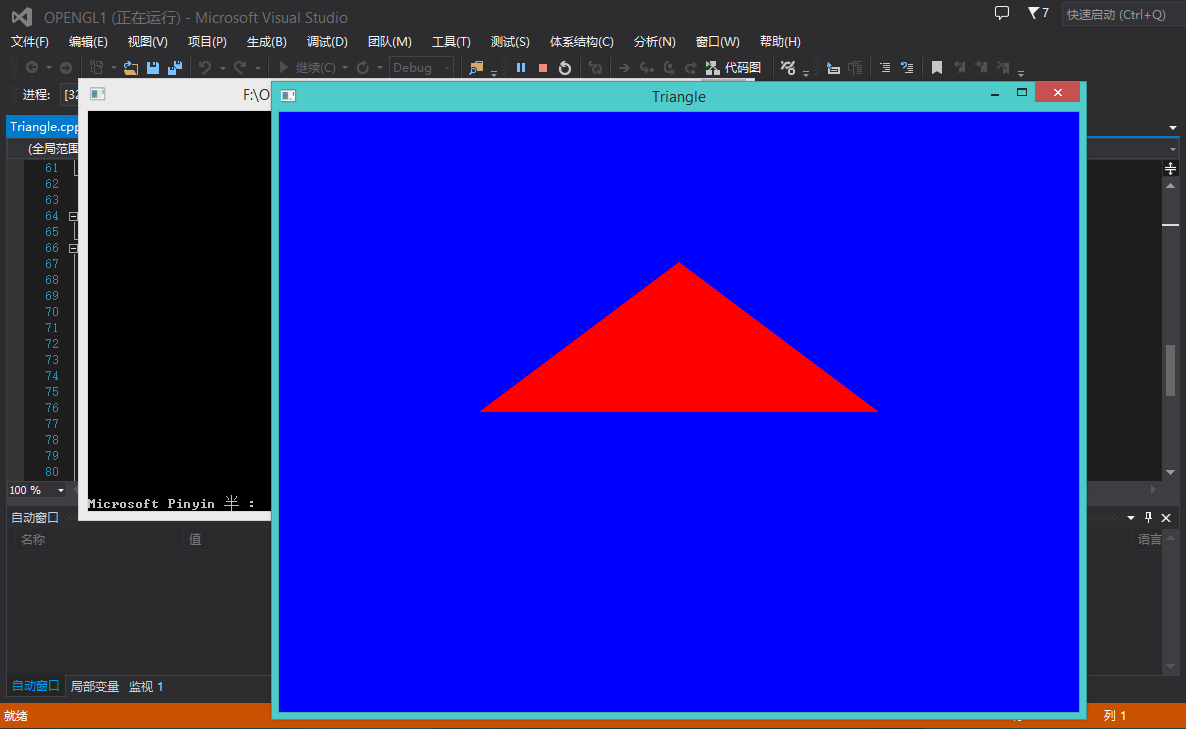

opengl超级宝典_directx vs opengl_蓝宝书opengl

opengl超级宝典_directx vs opengl_蓝宝书opengl JSP毕业设计精选参考文献(2)

JSP毕业设计精选参考文献(2) 计算机病毒特征的摘要. PPT

计算机病毒特征的摘要. PPT 关于如何学习路径编程和软件选择

关于如何学习路径编程和软件选择

感谢