计算机病毒的特征是什么?如何预防呢?

电脑杂谈 发布时间:2020-03-24 22:17:25 来源:网络整理

全部展开

I. 计算机病毒的特征

计算机病毒具有以下特征:

(1)寄生计算机病毒是其他程序中的寄生虫. 执行此程序时,病毒起破坏作用. 在程序启动之前,很难检测到.

(2)感染性计算机病毒不仅具有破坏性,而且更具感染性. 一旦病毒被复制或突变,其速度就难以阻止. 传染性是该病毒的基本特征. 在生物界,病毒通过感染从一种生物传播到另一种生物. 在适当的条件下,它可以大量繁殖,导致受感染的生物体出现症状甚至死亡. 同样,计算机病毒可以通过各种渠道从受感染的计算机传播到未受感染的计算机,从而在某些情况下导致受感染的计算机发生故障甚至瘫痪. 与生物病毒不同,计算机病毒是一段人工编译的计算机程序代码. 一旦将此程序代码很好地输入到计算机中以便执行,它将搜索符合其感染条件的其他程序或存储介质,确定目标,然后保存自身. 出于自我复制的目的,将代码插入其中. 只要计算机受到感染,如果不及时处理,病毒将在该计算机上迅速传播,并且大量文件(通常是可执行文件)将被感染. 受感染的文件已成为新的感染源,并且数据将继续通过与其他计算机的数据交换或通过网络联系来传输. 普通计算机程序不会强制将自己的代码链接到其他程序. 但是,病毒可以强制其代码感染所有符合其感染条件的未感染程序. 计算机病毒可以通过各种可能的渠道(例如软盘和计算机网络)感染其他计算机. 当您在计算机上发现病毒时,此计算机上使用的软盘通常会感染该病毒,并且连接到此计算机的其他计算机也可能会感染该病毒. 是否具有感染力是判断程序是否为计算机病毒的最重要条件. 病毒程序通过修改磁盘扇区信息或文件内容并将其自身嵌入其中来实现病毒的感染和传播. 嵌入式程序称为主机程序;

(3)潜伏期某些病毒(例如定时)是预先设计的,可以攻击它们. 例如,在预定时间内根本无法检测到黑色星期五病毒. 当满足条件时,它将爆炸并损坏系统. 编写良好的计算机病毒程序通常不会在进入系统后立即发生. 它可以在数周或数月甚至数年内隐藏在合法文件中,并且可以感染其他系统而不会被发现. 好吧,它在系统中停留的时间越长,病毒感染的范围就越大. 潜在性的第一个表现是,没有特殊的检测程序就无法检测到病毒程序,因此该病毒可以在磁盘或磁带中安静地隐藏几天甚至几年. 时间成熟了,它将有机会跑步. ,它们必须繁殖,传播并继续受到伤害. 延迟的第二个表现是计算机病毒内部通常存在触发机制. 当不满足触发条件时,计算机病毒除了感染病毒外不会执行其他任何操作. 满足触发条件后,某些信息会在屏幕上显示信息,图形或特殊徽标,而其他一些信息会执行损坏系统的操作,例如格式化磁盘,删除磁盘文件电脑病毒不具有什么的特点。,加密数据文件,阻塞键盘以及死锁系统等. ;

(4)隐藏的计算机病毒被高度隐藏. 有些可以被病毒软件检测到,有些则根本无法检测到,有时它们是隐藏且不稳定的. 这些病毒通常会对其进行处理. 非常困难.

(5)破坏性的计算机中毒可能导致正常程序无法运行,删除计算机中的文件或遭受不同程度的破坏;

(6)计算机病毒的可触发性由于某种事件或值的发生,病毒诱使病毒感染或攻击的特征称为可触发性. 为了隐藏自己,该病毒必须潜伏并且少做些. 如果它根本不移动并保持休眠状态,则该病毒既不会感染也不会破坏,并丧失其杀伤力. 为了既隐蔽又致命,病毒必须是可触发的. 病毒的触发机制用于控制感染和破坏行为的频率. 病毒具有预定的触发条件,可以是时间,日期,文件类型或某些特定数据. 病毒运行时,触发机制将检查是否满足预定条件. 如果符合要求,它将启动感染或破坏动作,以引起病毒感染或攻击. 如果不符合要求,病毒将继续处于休眠状态.

计算机病毒预防

1. 不要随便浏览陌生的网站. 目前,许多网站上总是有各种各样的弹出窗口,例如最好的互联网电视广告或网站联盟中的一些广告栏.

2. 安装最新的防病毒软件,该软件可以处理一定范围内的常见恶意网页代码,并记住及时升级防病毒软件,以确保您的计算机得到持续的保护;

3. 安装防火墙. 有人认为安装防病毒软件无后顾之忧. 实际上,情况并非完全如此. 当前的网络安全威胁主要来自病毒,木马,黑客攻击和软件攻击. 根据连接到网络的数据包监视防火墙. 也就是说,防火墙相当于严格的网守,负责系统的门(端口). 它负责验证出入人员的身份. 每个人都需要您只能在最高酋长的允许下进出,而这个最高酋长是您的. 每当未知程序想要进入系统或连接到网络时,防火墙都会立即拦截它并检查身份. 如果它被您批准(例如电脑病毒不具有什么的特点。,在应用程序规则设置中,您允许某个程序连接到网络),则如果检测到不允许该程序,则防火墙将释放该程序发送的所有数据包. 如果通过,它将自动报警并发出提示,提示是否允许程序通过,这时您需要“最高指挥官”进行判断. 防火墙可以隐藏系统的每个端口,从而使黑客无法找到入口,从而自然地确保了系统的安全性. 目前,全球有多种类型的防火墙,但是根据个人经验,我们建议所有人使用Rising Firewall.

4. 及时更新系统漏洞补丁. 我认为有经验的用户将打开WINDOWS系统随附的Windows Update菜单功能以更新计算机安全性的操作系统,但是在安全期内,我建议下载Rising防病毒软件Rising System安全漏洞扫描工具并应用及时修补. 该工具是Windows操作系统漏洞和安全设置的扫描和检查工具. 它提供了自动下载和安装补丁以及自动修复操作系统中存在的安全性和漏洞的功能. 这些工具受到了很的欢迎和信任.

5. 不要轻易打开奇怪的电子邮件附件. 如果要打开,请阅读纯文本字母. 当前的电子邮件病毒也很疯狂,因此请特别注意它,不要随便回复陌生人. 邮件. 收到电子邮件后,请先对其进行病毒扫描,并且不要在未知电子邮件中打开任何附件.

当有人要求我的计算机受到木马或流氓软件的严格控制时,我们该如何应对它们?为什么我们说我们是最终的赢家?我们必须采取以下措施来拯救我们的计算机.

6. 谨慎使用公共软件和共享软件. 使用U盘时,必须首先对病毒进行消毒,以防止U盘携带病毒感染计算机.

7. 从Internet下载任何文件后,请确保在运行前扫描防病毒软件.

8. 备份重要文件,以免在受到病毒攻击后无法立即恢复,从而造成不必要的损失.

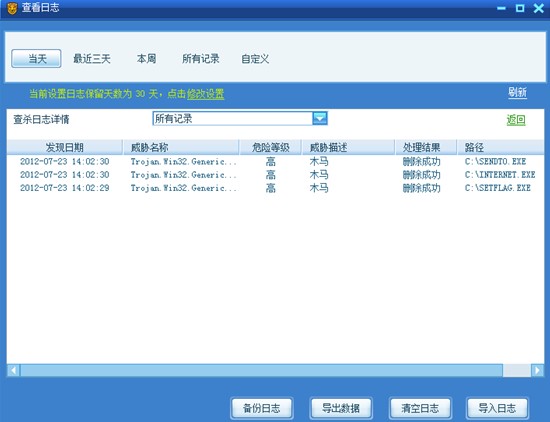

9. 对于已感染病毒的计算机,您可以下载最新的防病毒软件以将其删除. 目前,市场上的杀毒软件包括金山,江民,瑞星,360杀毒软件(终身免费).

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-151089-1.html

-

-

黄佳坤

黄佳坤人民必胜

-

秦楠

秦楠那个女的OMG

BIM技术在智慧城市建设中的应用

BIM技术在智慧城市建设中的应用 WebSphere Portal V6 安装手册.doc

WebSphere Portal V6 安装手册.doc 如何检查和杀死计算机宏病毒

如何检查和杀死计算机宏病毒 大白菜U盘安装系统的完整课程

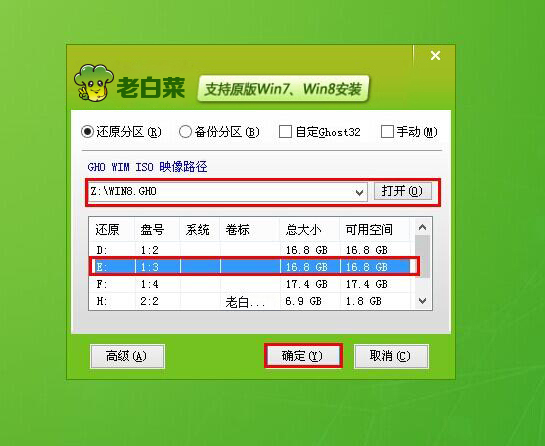

大白菜U盘安装系统的完整课程

我是个医生