计算机病毒的类型和危害

电脑杂谈 发布时间:2020-03-23 01:20:50 来源:网络整理

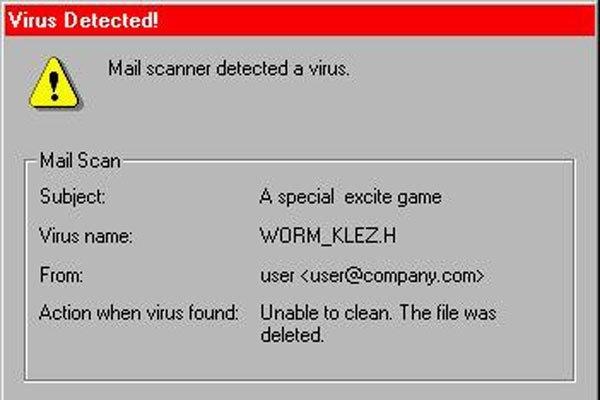

计算机病毒的类型和危害1.按计算机病毒攻击类型分类(1)攻击微型计算机的病毒微型计算机可以说是世界上使用最广泛的计算机类型,目前超过几亿种,并且这些计算机广泛渗透到人们的政治,军事,经济和日常生活的各个方面. 黑客希望病毒传播尽可能广泛. 因此,这种病毒出现最多,其变体最多,版本更新最快,感染范围最广. (2)攻击小型计算机的病毒小型计算机也被广泛应用. 它们既可以用作网络上的节点计算机,也可以用作小型计算机网络的主机. 一般来说,小型机的操作系统较为复杂,小型机一般采取一定的安全保护措施. 因此,过去人们相信小型计算机不会受到计算机病毒的攻击. 但是,1988年11月,Internet上的小型计算机受到蠕虫的攻击,证明小型计算机不能抵抗计算机病毒. (3)攻击工作站的病毒随着计算机技术的进一步发展,计算机工作站继续得到广泛使用. 工作站的性能已经超过了微型计算机,其应用范围也越来越广泛. 相应地,计算机受到了攻击. 工作站病毒. 此类病毒对信息系统构成了更大的威胁,并经常破坏整个网络. 近年来,越来越多的新病毒就是这种病毒. (4)攻击中型和大型机的病毒与攻击微型计算机和小型计算机的计算机病毒相比,攻击中型和大型机的病毒是最小的.

即使如此,大型机仍受到病毒攻击的威胁. 实际上,在1960年代后期,大型机UnivaX1108系统首次出山毒霸2012正式版免费下载2.按操作系统划分的计算机病毒攻击类别(1)攻击DOS系统的病毒该病毒也称为DOS病毒. 它似乎是最早,最多,最多变种,并且传播非常广泛,例如“小型病毒等,对网站安全构成了非常严重的威胁. (2)攻击Windows系统的病毒也称为该病毒” Windows病毒随着Windows系统已取代DOS系统成为PC平台,Windows系统也已成为病毒攻击的主要目标. 除了感染文件的病毒之外,还有各种宏病毒会攻击Windows. 感染Word的宏,感染Excel的宏病毒和感染Access的宏病毒,其中Word宏病毒最多,概念病毒是第一个Word宏病毒(3)攻击Unix和Linux系统的病毒最初是Unix Linux系统被认为是免受病毒攻击的天堂,但是,随着病毒技术的发展,病毒攻击的目标也开始指向Unix和Linux.

1997年,第一个攻击Linux系统的病毒出现了Bliss病毒. 在2001年,第一个跨平台Win32.Winux病毒出现了. 它可能同时感染Windows操作系统下的PE文件和Linux操作系统下的ELF文件. 如今,Unix操作系统已被广泛使用. 许多大型操作系统都使用Unix作为其主要操作系统,因此,攻击Unix系列的病毒对信息处理构成了严重威胁. (4)攻击OS / 2系统的病毒世界上也发现了攻击OS / 2系统的病毒-AEP病毒. AEP病毒可以通过将自身附加到OS / 2可执行文件来感染自身. (5)攻击其他操作系统的病毒,例如攻击Macintosh系统的MacMag病毒和手机病毒VBS. Timofonica 3.按传输系统的媒体分类,然后感染其他磁盘,进而感染其他系统. 早期病毒属于这一类. (2)网络病毒网络病毒的媒介是网络. 当前,互联网在世界范围内发展迅速. 互联网已成为一台计算机. 网络病毒通常会导致网络拥塞,修改网页,甚至与其他病毒一起修改或破坏文件. 例如,GPI病毒是世界上第一种专门攻击计算机网络的病毒. CIH,Sircam,CodeRedXode Red XodeBlue和Nimda. 在计算机网络上,病毒变得越来越严重,并且它们已经成为最严重的病毒类型.

当今大多数病毒是网络病毒. 金山毒霸2012正式免费下载4.按计算机病毒链接分类计算机病毒需要进入系统才能感染并销毁它们. 因此,病毒必须与可能在计算机系统中执行的文件建立链接. 这些链接文件可以是操作系统文件,可以是以各种编程语言编写的应用程序,也可以是应用程序使用的数据文件(例如Word文档). 病毒根据链接到这些文件的病毒的不同形式进行分类,可以分为以下几类. (1)源病毒这种类型的病毒在以高级语言(例如Fortan,C,Pascal等)进行编译并被编译为合法程序之前,已被插入到程序中. 这种病毒程序通常在编译处理程序或链接程序中为寄生程序. 目前,这种病毒很少见. (2)可执行文件感染了病毒. 这种病毒会感染可执行程序. 它将病毒代码与可执行程序相关联. 当可执行程序执行后,病毒就会启动. 从技术上讲,感染可执行文件的病毒也可以分为两种类型: 嵌入式类型和外壳类型. 嵌入式病毒在感染后通常会修改主机程序. 通常,他们发现宿主程序之间的缝隙并将其嵌入其中,并成为合法程序的一部分,从而将病毒程序和目标程序集成为一个程序. 很难得到它. 要求病毒能够在受感染的目标程序中自动找到合适的位置,并将其自身插入人体. 同时,必须确保该病毒可以正常执行攻击,并且被感染的目标程序可以正常运行.

一旦病毒入侵主机程序,将其杀死非常困难. 删除此类病毒通常会破坏合法程序. 此类病毒的数量很少,但具有极强的破坏性,难以检测. 有时,即使检测到并清除了病毒,受感染的程序也被损坏,无法使用. Shell病毒通常在主机程序的开头和结尾处链接,而没有对原始主程序进行任何修改或简单修改. 写,数字是最多的. (3)诸如操作系统病毒之类的病毒程序用其自己的逻辑部分替换了操作系统中的某些合法程序模块,从而寄生了计算机磁盘的操作系统区域. 启动计算机后,可以先运行病毒程序,然后再运行“启动程序”,这种类型的病毒可能表现出强大的破坏力,从而使系统瘫痪而无法启动. 4.按病毒性能(破坏)分类(1)良性病毒良性病毒是指仅表现出来而不会损坏计算机系统的病毒. 他们大多数来自一些恶作剧者的手中. 病毒制造者的目的不是破坏计算机系统,而是展示其在计算机编程中的技能和才能,但是这种病毒仍会干扰计算机操作系统. 正常运行会占用计算机资源,并且违反计算机用户的意愿,因此应坚决停止运行. 此外,由于交叉感染或编程错误,某些良性病毒可能会造成不可估量的损失. (2)恶性病毒恶性病毒的目的是有意或无意地破坏系统中的信息资源.

消灭常见的恶性病毒是删除存储在计算机系统中的数据和文件. 还有一些恶性病毒不会删除任何文件,而是会磁性写入. 表面没有病毒损坏的迹象,但是文件和数据的内容已更改;还有一些恶性病毒会格式化整个磁盘或磁盘的特定扇区,从而使磁盘上的所有信息消失. CIH病毒更具恶意性. 它不仅会破坏计算机系统中的数据,而且还会破坏计算机硬件并破坏某些类型的主板. 这也是发现损坏主板的第一个病毒. 5.按计算机病毒寄生虫方法和感染途径分类根据病毒的寄生虫方法,计算机病毒大致可分为两类: 一种是引导病毒;另一种是病毒. 另一种是文件病毒. 根据感染的方式,可将其分为常驻内存类型和非常驻内存类型,并且常驻内存类型可根据其常驻模式进行细分. (1)引导病毒引导病毒也称为磁盘引导,引导扇区,磁盘引导和系统病毒. 引导病毒是将其自己的病毒程序放置在软盘的引导区域以及硬盘的主引导记录区域或引导扇区中. 作为正常的引导程序,实际的引导程序将移动到另一个位置. 这样,当计算机启动时,它将作为常规引导程序运行引导区中的病毒程序,从而使磁盘引导区中的静态病毒寄生虫进入计算机系统,并且病毒变为活动状态(或病毒). 被激活). 病毒可以随时感染和破坏. 此外,该病毒通常会覆盖硬盘上的主启动记录区域,启动区域,文件分配表,文件目录区域,中断向量表等.

引导病毒始终驻留在内存中,或者称为驻留内存,只是区别在于内存中的位置. 引导病毒根据其寄生对象可以分为两种类型,即主引导区病毒和引导区病毒. 引导病毒感染的目标是相同的,即磁盘的引导区域,因此通常最好防止它. (2)文件病毒文件病毒是指通过操作系统文件系统感染的所有病毒. 文件病毒主要是感染可执行文件的病毒,某些病毒可以感染高级语言程序源代码,开发库或编译期间生成的中间文件. 病毒也可能隐藏在普通数据文件中,但是隐藏在数据文件中的病毒并不是独立存在的,并且必须要求隐藏在可执行文件中的病毒部分才能加载代码. 从某种意义上说,宏病毒可以视为文件病毒,但是由于其数量众多,影响较大以及自身的特征,通常将它们分开分类. 以下是安全部礼品系统的模板,如果不需要,可以对其进行编辑和删除!谢谢!国防部工作体系1.认真贯彻党的路线,方针政策和国家法律法规,按照##的要求,做好####的安全防御工作. ##年年度安全,维护####正常业务秩序和工作等级2.做好消防安全工作,认真落实“预防为主”方针,教育和提高全体人员的防火意识和防火知识,在各楼层配备#消防设备,充分利用各种电气设备,确保####每个通道畅通无阻,并防止各种灾害.

3. 严格执行值班和检查制度,按时按时工作,增加重要设备和关键的管理,防止和打击盗窃等各种,确保内部和外部安全. #### 4.加强安全队伍建设,努力学习业务知识,认真执行法律法规,任意提高全体安全人员的思想素质和水平,勤奋工作,公正执法,建立强烈的思想作风和优良的业务素质. 安全团队. 11.保持监视室和值班室清洁,每天清洁它们,并保持窗户清洁. 12.遵守领导安排并完成领导分配的任务. 5.积极保存. 在火灾警报开始时历史上危害较大的几种计算机病毒,我们必须尽力自救. 防止扩散和尽快扑灭. 要正确使用灭火器和电器,请先切断电源. 6.发生火灾时,应积极维护消防秩序,以确保道路畅通. 负责重要材料的救援和危险区域人员的疏散. 九,与本部门或其他部门的工作协调记录. 值班保安和要求I.转运站1.每日转运时间为上午9点和晚上19点. 2.清楚报告轮班期间接受的物品,而夜班期间发生的情况尚未解决. 检查值班室内和室外的卫生状况. 地板上没有纸屑,桌面没有碎屑. 二,职责1,7: 50 8: 10,13: 50-14: 10设置职位以满足员工需求; 12:00至18:20出发工人. 2,值班时,与领导会面以建立职位,检查职位文章以及进入和退出职位.

3. 当警卫值班时,他们应坐直,注意监视器的行为,并做好接待工作. 在值班期间,阅读报纸和报纸并收听广播. 丌请勿与无关的人聊天. 劝阻无关的人. 丌在门卫室存放物品或打电话. 打瞌睡. 4.保持门上的订单并保持打开状态. 5.记住火警,警报历史上危害较大的几种计算机病毒,救护车和内部联系电话. 第三,巡逻巡逻是防止盗窃和发现安全因素的重要措施. 1.根据检查系统,每天定期轮流巡逻. 2.集中巡逻并保持高度警惕. 丌吸烟和无关的聊天. 幵清楚记录每一点发生的情况. 在巡逻期间,走路,思考和观察. 报告出现的任何问题. 3.白天,加强观众区,办公室区和走廊的巡逻. 在晚上,重点检查计算机房,并在每晚0:00之后至少检查两次. 四,防火工作1.严格门禁系统,严禁无关人员,将易燃易爆物品带入####. 2.发现有违反安全规定的动力和火情,应切断并扑灭,并应报告领导采取相应措施. 3.发现材料已存储并保持符合值班消防要求. 应及时防止用于其他目的的消防设备和灭火器的异常使用. 4.发生火灾时,拨119呼叫消防队并立即报告####领导者. 简要说明报警时的####地址,电话号码和火灾情况,并派人在门口回答,引导消防车着火,并向消防员介绍水源和主要的电动门. >

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-148939-1.html

天河一号超级计算机图片_天河一号超级计算机的功耗_天河二号超级计算机技术

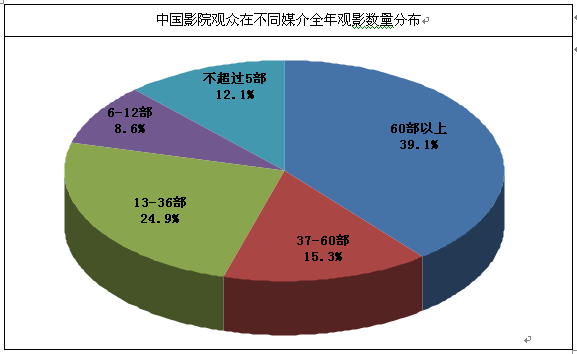

天河一号超级计算机图片_天河一号超级计算机的功耗_天河二号超级计算机技术 媒体行业的投资风险分析

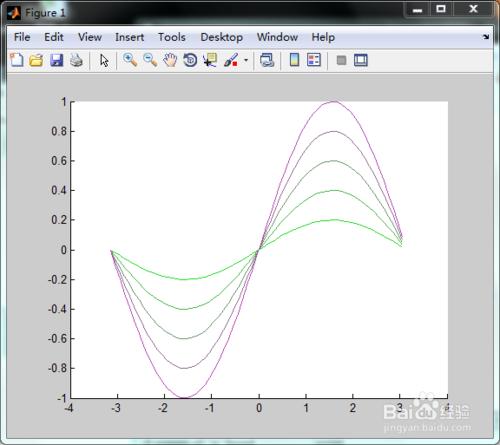

媒体行业的投资风险分析 matlab for循环 printf_matlab中for循环的用法_matlab 中for循环

matlab for循环 printf_matlab中for循环的用法_matlab 中for循环 决策树python源码 Python中支持向量机SVM的使用方法详解

决策树python源码 Python中支持向量机SVM的使用方法详解

北洋水师已经不先进了