木马卸妆v6.9.2特别版

电脑杂谈 发布时间:2020-03-21 06:14:30 来源:网络整理

木马查杀帮助用户真正了解病毒类型的破坏软件,强大的扫描方法,并努力为用户提供一个安全,绿色的网络环境,有效地发现并彻底删除它们,有需要的朋友很快就会来临Aurora下载站免费试用使用!

木马通常可以理解为“潜伏在计算机中的病毒”,它潜入计算机中以达到黑客目的.

“木马”缩写为“木马”. 它的名字来源于希腊神话中的木马. 但是现在,黑客程序使用它的名字来表示“一旦渗透邮件 下载,无尽的麻烦”. 木马没有复制能力. 它的特点是伪装成实用程序,可爱的游戏,图片和软件,并诱使用户将其安装在PC或服务器上以秘密获取信息.

可以说木马技术的发展非常迅速. 主要是一些年轻人出于好奇或渴望展示自己的力量而不断提高木马的写作能力. 到目前为止,木马程序已经进行了6代改进:

[伪装病毒]

此病毒通过伪装成合法程序来欺骗用户欺骗自己. 世界上第一个计算机木马是1986年出现的pc-write木马. 它伪装成共享软件pc-write的2.72版(实际上,编写pc-write的quicksoft从未发布过2.72版). 一旦用户认为该木马正在运行,最终结果就是格式化了硬盘. 在我上大学时,我听说我们学校的一头高级母牛使用Basic在蜡质计算机房制作登录界面Trojan. 当您在与常规登录界面完全相同的伪登录名中输入用户ID和密码时,该界面后,木马会保存您的ID和密码,同时提醒您密码错误并让您重新输入. 当您第二次登录时,您已成为木马的受害者. 此时,第一代木马没有传染性.

[艾滋病木马]

在进行PC写入之后,艾滋病病毒木马出现在1989年. 由于当时很少有人使用电子邮件,艾滋病病毒的作者使用现实生活中的电子邮件进行分发: 向其他人发送包含木马的电子邮件软盘. 之所以称其名称是因为软盘包含药品,价格,预防措施和其他有关艾滋病和艾滋病的信息. 运行软盘中的木马程序后,尽管它不会破坏数据,但他锁定了硬盘加密,然后提示受感染的用户花钱进行救灾. 可以说,第二代木马具有传播的特征(尽管通过传统的邮政方式).

[Internet Communication Trojan]

随着Internet的普及,这一代木马同时具有伪装和传播功能,并且已被TCP / IP网络技术所淹没. 同时,他还具有新特征:

首先,添加了后门功能.

所谓的后门程序是一种可以秘密打开计算机系统访问门户的程序. 安装完这些程序后,攻击者就可以绕过安全程序进入系统. 此功能的目的是收集系统中的重要信息,例如财务报告,密码和号. 此外,攻击者可以使用后门控制系统使他们成为攻击其他计算机的帮凶. 由于后门隐藏在系统后方,因此很难检测到. 它们不会像病毒和蠕虫一样消耗内存来吸引注意力.

第二,增加了按键记录功能.

从名称可以看出,此功能主要是记录用户的所有击键,然后将击键的日志文件发送给恶意用户. 恶意用户可以找到用户信息,例如用户名,密码和号. 这一代木马以国外的bo2000(backorifice)和国内的Glacier Trojan而闻名. 它们具有以下特征: 基于Web的客户端/服务器应用程序. 它具有收集信息,执行系统命令邮件 下载,重置机器和重定向的功能. 木马攻击成功后,计算机完全处于黑客的控制之下. 黑客成为超级用户. 用户的所有计算机操作都并非没有秘密,黑客可以远程控制黑客对其他主机发起攻击. 捕获在后面的木偶主持人成为了盾牌和跳板,以进一步受到黑客的攻击. 尽管木马程序变得越来越隐蔽,但是苍蝇并不能无缝地咬人. 只要他们增强个人安全意识,他们仍然可以大大减少被招募的机会. 对此,作者提出以下建议: 安装个人防病毒软件和个人防火墙软件;及时安装系统补丁;忽略来源不明的电子邮件和插件;为了及时了解某些新木马的细节,经常去安全的网站并转身,相互了解,永不退缩;

软件下载和解压缩完成后,单击trjsetup692.exe打开软件安装包,选择“英语”,然后单击[确定]

选中Iacept同意相关协议,然后单击[下一步]继续安装软件.

您可以自由选择软件安装位置.

等待安装.

[破坏性]

唯一的功能是销毁和删除文件. 您可以从计算机中自动删除重要文件,例如dll,ini和exe.

[ftp木马]

该木马可能是最简单,最古老的木马. 它的唯一功能是打开端口21并等待用户连接. 新的ftp木马还添加了密码功能,以便只有攻击者才能知道正确的密码并进入另一台计算机.

[Program Killer Trojan]

尽管上述木马程序具有各种功能,但它们必须在另一台计算机上发挥作用,并且必须通过反木马软件的级别. 常见的反木马软件是zonealarm,诺顿反病毒等. 程序杀手木马的功能是关闭在另一台计算机上运行的程序,以便其他木马可以更好地发挥作用.

[Agent Trojan]

对于黑客来说,掩盖入侵的同时掩盖自己的足迹并提防他人身份非常重要. 因此,对于受控的肉鸡育种者来说,充当攻击者进攻重要任务的跳板非常重要. 通过代理木马,攻击者可以匿名使用telnet,icq,irc和其他程序来隐藏其踪迹.

[Keylogger木马]

这个木马很简单. 他们只做一件事,那就是记录受害者的击键并在日志文件中查找密码. 根据作者的经验,此木马始于Windows的启动. 他们可以选择和离线录制. 顾名思义,当您和离线时按下键盘时,它们会记录击键. 也就是说,您按下了哪些键?任何了解木马的人都知道,他可以轻松地从这些密钥中获得有用的信息,例如您的密码,甚至您的帐号!当然,对于这种木马,邮件发送功能也很重要.

[反弹端口木马]

Trojan horse是一名木马开发人员,他分析了防火墙的特征并发现防火墙通常会对传入链接执行非常严格的过滤,但是对于传出链接却不小心. 因此,与一般的木马相反,回弹端口类型木马的服务器(受控端)使用主动端口,而客户端(控制端)使用被动端口. 木马会定期监视控制终端的存在,发现控制终端,立即弹出该端口以主动连接控制终端打开的活动端口. 为了隐藏起见,即使用户使用扫描软件检查自己的端口,并发现它类似于tcp userip: 1026 controllerip: 80建立,有一点疏忽,控制终端的无源端口通常会在80打开. 认为您正在浏览网络.

[DOS攻击木马]

随着dos攻击越来越广泛地被使用,用作dos攻击的木马也变得越来越流行. 当您入侵机器并将其植入dos攻击木马时,此计算机将成为您将来进行dos攻击的最佳助手. 您控制的肉鸡数量越多,进行dos攻击成功的机会就越大. 因此,该木马的危害并没有体现在受感染的计算机上,而是使攻击者可以使用它来一台又一台计算机进行攻击,从而对网络造成极大的损害和损失.

还有一种类似于dos的木马,称为邮件木马. 一旦机器被感染,木马程序将随机生成各种主题的信件,并将邮件连续发送到特定的邮箱,直到对方瘫痪并且无法接受为止. 直到邮件.

[远程访问]

使用最广泛的是木马. 只要有人运行服务器程序,如果客户端知道服务器的IP地址,就可以实现远程控制. 以下程序可以实现“受害者”正在做什么. 当然,可以在正确的路径上使用此程序,例如监视学生计算机的运行.

程序中使用的udp(用户数据报协议)是Internet上广泛使用的通信协议之一. 与TCP协议不同,它是没有确认机制的非连接传输协议. 它的可靠性不及TCP,但效率高于TCP. 它更适合于远程屏幕监视. 它不区分服务器和客户端,而仅区分发送者和接收者. 编程相对简单,因此使用udp协议. 该程序使用Delphi提供的tnmudp控件.

[密码发送类型]

您可以找到隐藏的密码并将其发送到指定的邮箱. 有些人喜欢将各种密码以文件的形式存储在计算机中,并认为这很方便. 其他用户则喜欢使用Windows提供的密码存储功能,因此您不必每次都输入密码. 许多黑客软件都可以找到这些文件并将其发送给黑客. 还有一些潜伏了很长时间的黑客软件,记录了操作员的键盘操作并寻找有用的密码.

在这里提醒您,不要以为您已在文档中添加密码并将重要的机密文件存储在公用计算机上,那么您就大错特错了. 有别有用心的人可以使用蛮力破译密码. 使用Windows api函数enumwindows和enumchildwindows遍历当前正在运行的所有程序的所有窗口(包括控件),通过按窗口标题重新输入窗口来查找密码输入和确认,找到应该按按钮标题单击的按钮,以及通过es_password查找我们需要输入密码窗口. 向密码输入窗口发送wm_settext消息以模拟输入密码,向按钮窗口发送wm_command消息以模拟点击. 在破解过程中,密码将保存在一个文件中,以便再次耗尽下一个密码序列,或者同时耗尽多台计算机,直到找到密码为止. 此类程序可在黑客网站上随时获得,精通编程的人可以编写自己的程序.

最后,如果您确实要将帐户密码存储在计算机中,则可以先将数据写到txt文件中,然后将后缀名称更改为.17864(输入任何输入),这样可以防止入侵黑客最大程度地. 在需要时进行更改.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-146861-1.html

-

-

杨扬

杨扬 -

曾银

曾银能生虫子的食物很少了

解决方案:Win8系统禁止秘密安装指定软件的方法

解决方案:Win8系统禁止秘密安装指定软件的方法 windows 8.1 preview_windows 8.1 版本_mu_windows_8_1密匙

windows 8.1 preview_windows 8.1 版本_mu_windows_8_1密匙 android应用程序框架图_android app开发框架搭建_android框架开发

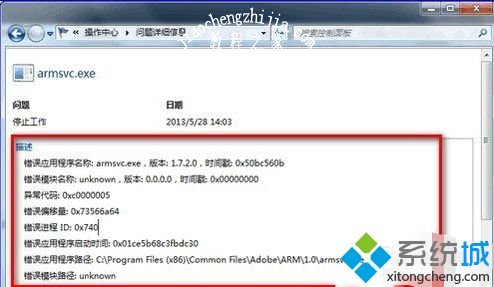

android应用程序框架图_android app开发框架搭建_android框架开发 解决Win7 Explorer总是停止工作的有效方法

解决Win7 Explorer总是停止工作的有效方法

网友们理智多了