手机dns被污染了如何办_手机dns污染 解决_手机dns污染怎么解决

电脑杂谈 发布时间:2020-01-19 19:01:52 来源:网络整理

DNS污染是每个网管的噩梦。

万一RNDC(Remote NameDomain Controller)密钥泄露了如何办?内网的DHCP服务器是否足够强健?黑客组织会不会在圣诞节假期前夕发起攻击?随着网络中立立法的推动,关于DNS、地址协议、数据包优先级都将被再次定义。下面给你们详细介绍一下DNS污染及防止。

互联网服务商一直以来对DNS污染都十分关注,DNS服务器一般还会将一些常见网站对应的IP地址保存在缓存或平台中手机dns被污染了怎么办,一般顾客都不可能记住那个一长串数字的IP地址,更愿意去记以www开头的个性网址。因此即使没有DNS,只有极客才会去使用互联网。然而DNS诞生之初也是一个分布式的文本文件,上面记录了一大堆域名解析信息。当用户在地址栏中键入:yahoo.com后,DNS服务器就开始查找那个IP地址对应的是yahoo.com。答案找到后,将IP地址和用户输入的网址对应起来就可以开启网站。有些人就在这个过程中动起了歪脑筋。最常见的就是篡改HOST主机文件,通过篡改主机文件,IP地址和网址将不再一一对应,用户开启的网站将不再是最初想要浏览的网站,想想有如此可怕。

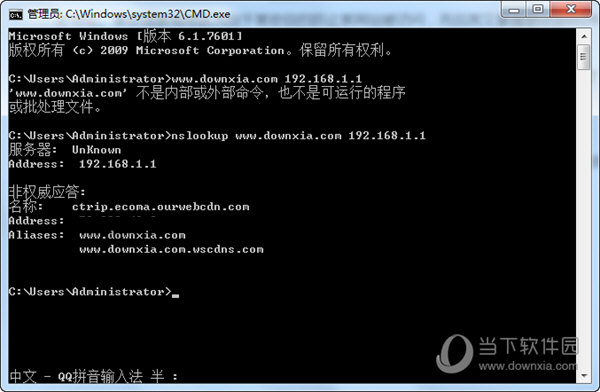

发起DNS污染伤害首先必须找到DNS服务器,这只应该在局域网内通过WHOIS命令能够轻松找到“授权名称服务器”,然后设置这台服务器的缓存,可以将yahoo.com网址重定向至任何一个IP地址,接着这台授权名称服务器的缓存就会复制到局域网中所有的DNS域名解析服务器,由此会导致钓鱼攻击、垃圾邮件、密码泄露、社会工程攻击等一系列黑客攻击行为。

如何应对DNS污染?

第一步:过滤DNS服务器。禁止使用端口号53。

第二步:使用RNDC加密、存根区域、减小DNS服务器的生存周期(TTL)。

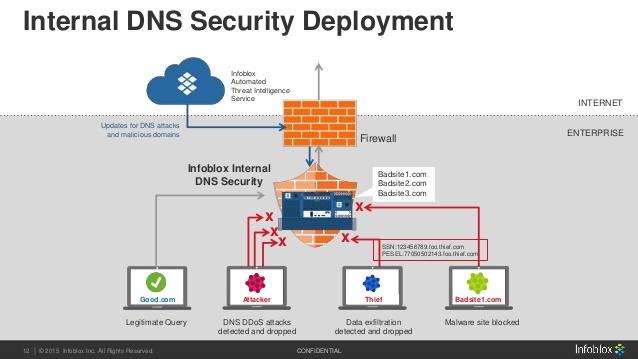

上图中是一个DNS安全方案,不过价钱比较廉价,不是每家公司无法承受得起。

第三步:检查授权名称服务器是否跟主机上的解读一致。早期的互联网连接必须进行逆向地址解析,至今SMTP邮件服务器还在使用。这样做的弊端是无法检查授权名称服务器与本地域名解析是否一致,如果不一致表明DNS缓存存在污染的风险。

总而言之,通过以下的几步,希望他们对DNS污染导致足够的注重。

1、创建自己的DNS服务器,不管是使用BIND还是Windows DNS配置,都可以在30分钟内完成所有配置。

2、禁用WAN端口号53,如果一定必须使用,请配合使用RNDC密钥。

3、将DNS的TTL值设为最小值,例如15分钟,这样又不会影响网络的反应速度也可一定程度上保护DNS服务器免受污染。

4、禁止解析客户端和服务器上的HOSTS文件。

5、即使是本地域,也应创建PTR区域。

6、在DNS服务器上创建存根区域。

7、在验证DNS服务器的前提下进行DNS转发。

8、在防火墙服务器上禁用DHCP手机dns被污染了怎么办,除非整个局域网内只有一台DHCP服务器。

9、学习DNS服务的工作原理。

10、集群化DNS服务器才能最大限度发挥DNS的作用。

DNS作为互联网的基础协议之一,具有至关重要的功效。做好DNS服务器的配置会使整个互联网更加透明高效。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-137467-1.html

-

-

张丽

张丽

-

-

王洪运

王洪运 -

莫起炎

莫起炎特别申明

最新版:Win7隐藏文件无法显示

最新版:Win7隐藏文件无法显示 《C语言程序设计》期末统考试题

《C语言程序设计》期末统考试题 高性能并行计算集群系统

高性能并行计算集群系统 基于图像处理技术的零件专用检测系统的设计

基于图像处理技术的零件专用检测系统的设计

我最亲爱的鸽子