僵尸网络|HackerNews(2)

电脑杂谈 发布时间:2019-12-31 07:03:13 来源:网络整理QUANTLOADER的使用也许是双重的:首先,它会在下载最终有效负载之前缩短另一个下载阶段,以此来混淆并躲避行为评估。其次,QUANTLOADER本质上是长久性的,它会删除自身的副本并建立一个手动运行注册表,以便在推进时执行。根据趋势科技的表述,为了找到其它有效的方式来误导受害者,并且防止对于它的反措施,Necurs事实上在不断演变,比如说为了使用户非常相信,攻击借助Internet快捷途径具有INI文件格式的内容来伪造成文件夹图标。注意,除了伪装成文件夹的界面之外,文件名还被制作成典型的文件夹名称,例如上图图示的IMG-20180404-9ADD、SCN-20180404-268CC1和PIC-20180404-ADEEEE等等。趋势科技预测报告:《NecursEvolvestoEvadeSpamDetectionviaInternetShortcutFile》消息来源:SecurityAffairs,编译:榆榆,审核:FOX;本文由HackerNews.cc编译整理,封面来源于网络;转载请注明“转自HackerNews.cc”并附上原文链接。

乌克兰成功Avalanche(“仙女座”)僵尸网络组织者

作者:榆榆日期:2018-02-28分类:周五推送,国际动态

内经常感染的设备产量约达50万台。其实早在2016年11月,来自美国刑警组织及其其他地区的检察官和调查人员进行了一场国际执法合作,成功摧毁了国际基础设备系统Avalanche,并逮捕了其高层老板。欧洲警察组织表示,在当年的行动中,数百台服务器被关闭或扣留,80万个互联网域名被封锁,成为目前为止最大的拆除行动之一。在此次行动中,一位网络警察发言人向法新社声称,被捕的女子是一名公民GennadiyKapkanov。警察搜查了该名女子的公寓,并对一台笔记本电脑和储存设施进行了取证。在调查过程中,看到,为了隐藏行为,该名女子使用了不同身份的护照。不过媒体称,GennadiyKapkanov似乎是出走了。因为即使GennadiyKapkanov被拘留在他位于南部城镇波尔塔瓦的家中,但因为当地法庭并没有采取正式逮捕。于是周一晚些之后,将不得不重新决定能否要率先逮捕GennadiyKapkanov。消息来源:SecurityWeek,编译:榆榆,校审:FOX;本文由HackerNews.cc编译整理,封面来源于网络;转载请注明“转自HackerNews.cc”并附上原文链接。

安全专家看到最新僵尸网路的控制主机也提供游戏私服

作者:内容转载日期:2018-02-03分类:周五推送,恶意软件

据悉安全研究公司Radware发。网站上这么宣传这项服务“神怒会砸向你要求攻击的IP”。这些组织最早提供100Gbps的DDoS的伤害服务,而在它们构建好JenX僵尸网络后,攻击流量直接升级至300Gbps。专家并不确认被劫持的物联网设施数量。稿源:cnBeta,封面源自网络;

僵尸网络Smominru利用NSA泄露漏洞感染52.6万多设备挖掘门罗币

作者:内容转载日期:2018-02-02分类:周五推送,恶意软件

据内的长期客户和业务,包括Youtube。稿源:九个亿财经,封面源自网络;

新型僵尸网络HNS不断下降,已感染逾2万物联网设备

作者:榆榆日期:2018-01-27分类:周五推送,恶意软件

外媒1月25日消息,一个名为Hide’NSeek(HNS)的新僵尸网络正在全球各国不断下降,对物联网设施产生重大影响(截止现在为止,受感染的物联网设施总数已达2万)。据研究人员介绍,HNS僵尸网络使用定制的点对点通信来诱捕新的物联网设备并建立其基础设施,目前HNS主要是对于不安全的物联网设施,尤其是IP摄像机。Bitdefender的安全研究人员看到HNS僵尸网络于2018年1月10日首次发生,和其它与Mirai有关的物联网(IoT)僵尸网络并不相似。因为HNS有着不同的起源,且不共享其源代码。事实上,Bitdefender高级电子威胁分析师BogdanBotezatu认为HNS与Hajime僵尸网络更为相同。Bitdefender的研究人员在1月24日发表的博客文章中写到:“HNS僵尸网络以复杂而且分散的方法进行通信,使用多种防篡改技术来避免第三方劫持。”其僵尸程序可以借助与Reaper相同的漏洞(CVE-2016-10401和其它对于网络设施的漏洞),对一系列设施进行Web开发。

除此之外,HNS还可以执行多个命令,包括数据泄露、代码执行和对设施操作的干扰。其僵尸程序具有类似蠕虫的特点,可以随机生成一个IP地址列表来获取潜在的目标,随后向列出的每个目标设备发起一个原始的套接字SYN连接。一旦连接顺利,僵尸程序将查找设备提供的“buildrootlogin”横幅,并尝试使用一组预定义凭据进行登陆。如果失败,它会企图借助使用硬编码列表的字典攻击来破译设备的密钥。其次,若客户设备与僵尸程序具有相似的局域网,那么僵尸程序将会更改TFTP服务器,以便受害者无法下载样本。但即使是位于互联网上,僵尸程序将尝试一种特定的远程有效载荷传递方式,让客户设施下载并运行恶意插件样本。一旦设备被感染,僵尸网络背后的黑客就可以使用命令来控制它。目前僵尸网络早已从最初的12个受损设备降低到2万多个。但幸运的是,像大多数物联网僵尸网络一样,HNS僵尸网络不能在受感染的设备上确立持久性。只要借助简单的设施重新开启,受感染的设备中就可以手动删除恶意插件。目前Bitdefender的研究人员已经看到HNS僵尸网络具备DDoS功能,这意味着HNS将被推进为一个代理网络。另外,研究人员透露HNS僵尸网络一直不断变化中,可能会被应用于多种攻击画面。消息来源:IBTimes,编译:榆榆,校审:FOX;本文由HackerNews.cc编译整理,封面来源于网络;转载请注明“转自HackerNews.cc”并附上原文链接。

IBM推出Quad9公共DNS服务(9.9.9.9),将屏蔽僵尸网路等网络主机关联域名

信息安全公司Verisign于近日公布2017年第一月份分布式拒绝攻击(DDoS)趋势报告。该报告介绍了该公司在每年头几个月内观察到的DDoS攻击频率、大小和种类的差异。统计数据显示,今年第一月份,DDoS攻击数量比上个月份增加了23%。然而,平均攻击峰值提升近26%,使得他们在占用网站和关键的基础设备方面更有效益。该报告还强调,攻击本质上是复杂的,并使用几种不同的攻击种类来占用网站资源。其中,43%的攻击者只使用一个攻击载体、25%的攻击者使用两个、6%的攻击者使用五个。Verisign的报告还提到公司在第一月份发现的最大体量DDoS攻击:峰值高达120Gbps的多向量攻击、吞吐量为90Mpps,其目标遭到60Gbps攻击的时间达到15个小时。攻击者非常坚持企图借助每天发送攻击流量达到两个星期来破坏受害者的网络。其攻击主要由TCPSYN和不同数据包大小的TCPRST组成,并采取与Mirai僵尸网络相关的伤害。该次攻击还比如UDP洪水和IP片段,增加了伤害的次数。简而言之,攻击者使用了几种不同的伤害类型,他们无法长时间保持攻击。这说明攻击者有资源建立或租用这些大小的僵尸网络,并在两周内保持攻击。DDoS攻击效能提升的事实并不奇怪,因为伤害者可以很易于地将不安全的物联网设施劫持到到它们的僵尸网络中。稿源:cnBeta;封面源自网络

新Bondnet僵尸网络感染世界1.5万计算机用于开采加密货币

作者:青楚日期:2017-05-08分类:恶意软件

据媒体6日报道,研究人员看到新Bondnet僵尸网络“Bond007.01”目前已感染世界约15,000台Windows服务器,受感染设备被用于开采各种加密货币(比如:ZCash、RieConin以及Monero)。研究人员在2016年12月首次看到了僵尸网络Bondnet,据称其恶意工具研发人员可追溯至美国。僵尸网络Bondnet主要防御配置MySQL的Windows2008服务器,利用多种目标设施与漏洞感染受害系统。此外,攻击者还对其它Web服务器工具(比如JBoss、OracleWeb应用程序、MSSQL与ApacheTomcat)举办大体量攻击。研究显示,一旦Bondnet入侵Windows平台,它将安装一系列VisualBasic程序、DLL与Windows管理程序,以充当远程访问木马(RAT)与加密货币挖掘系统。RAT可为Bondnet控制器提供后门访问,同时运用采矿平台报告结果即可从受害服务器中获得利益。这些由未知用户远程控制的服务器极易被利拿来进行DDoS网络攻击、传播勒索软件或用于简单的被动监控。目前,Guardicore研究人员并未看到Bondnet攻击者访问受感染系统中储存的数据信息。相反,他们正集中力度窃取计算机资源进行加密货币开采操作。研究人员推测由Bondnet加密采矿科技所换取的总额远低于通过赎金或DDoS攻击抢夺可获得的金额。原作者:CharlesR.Smith,译者:青楚本文由HackerNews.cc翻译整理,封面来源于网络。转载请注明“转自HackerNews.cc”并附上原文链接。

黑客背负八项罪名,竟是僵尸网络Kelihos幕后黑手

作者:青楚日期:2017-04-25分类:黑客事件

本月初,黑客PeterLevashov于加拿大拘捕,因蓄意串谋行骗、盗窃身份被判处八项罪名。此外,Levashov还被觉得代号为“Severa”的黑客、操纵Kelihos僵尸网路(中国规模最大的垃圾邮件网络)的幕后黑手。康涅狄格州联邦法官团递交诉状书并于本周五列出中国法庭对Levashov提出的所有控告罪名僵尸网络,其中包括从事威胁毁坏受保护计算机的阴谋活动或者对受保护计算机产生恶意毁坏、访问受保护计算机以推动诈骗与电信欺诈的身份盗用恶性行为。36岁的Levashov于4月7日在被捕,消息传出数小时后,Levashov被确认与2016年中国大选之后民主党电子邮件泄漏事故有关。在接下去的数小时内,Levashov操纵僵尸网络Kelihos的事实也受到证实。公诉人觉得该僵尸网络用于向数百万客户传播垃圾短信与恶意软件。司法部表示,Levashov被捕后当即展开了对该僵尸网络的拆除工作。原作者:GabrielaVatu,译者:青楚,译审:游弋本文由HackerNews.cc翻译整理,封面来源于网络;转载请注明“转自HackerNews.cc”并附上原文链接

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-135291-2.html

-

-

杨洁

杨洁小王子配音~我爱您

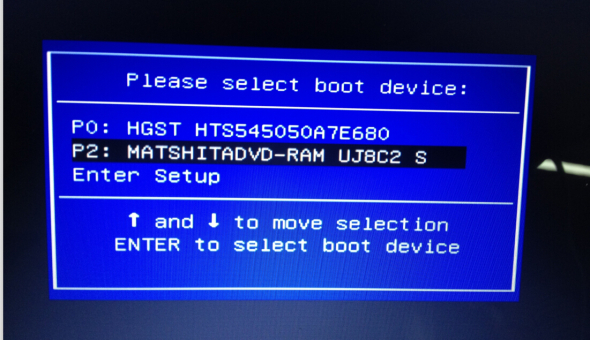

没有怎么怎么重装xp系统光驱记得光驱以前是双盘位

没有怎么怎么重装xp系统光驱记得光驱以前是双盘位 “ R语言数据挖掘”读书笔记: 六,高级聚类算法

“ R语言数据挖掘”读书笔记: 六,高级聚类算法 Win10美丽的焦点锁定屏幕壁纸下载列表(持续更新)

Win10美丽的焦点锁定屏幕壁纸下载列表(持续更新) win8 / 8.1网卡驱动程序通用脱机版本32位/ 64位

win8 / 8.1网卡驱动程序通用脱机版本32位/ 64位

同时公积金不变