RHEL&CentOS&OEL5&6.x高危漏洞修补

电脑杂谈 发布时间:2019-12-04 09:07:11 来源:网络整理

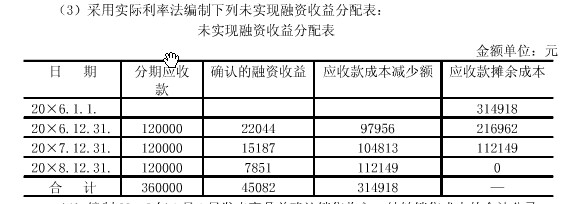

安天实验室同时建议,由于此漏洞为高危漏洞,用户可以按照上述漏洞验证方式进行验证认定,如确认存在漏洞,则对于上图给出的主要漏洞影响系统及版本中的解决方案进行版本升级it平台规模越来越大,资产总量、漏洞数量、更多的脆弱性问题愈发越多,汇总成长期的风险数据,传统的关注扫描漏洞、补丁修复的安全管控工作方式会使安全管理人员疲于应付,又不能保证对重要资产的尽早修复之前有很在进行最新英雄心法游戏的过程中可能会发现在游戏中对于一些游戏中的漏洞也在进行不断的修补,因为玩家在游戏的过程中,对于一些漏洞更容易发现,所以对于那些漏洞跟疑问最倾向于提出自己的提议,并且研发公司在进行调查的过程中也在针对那方面的漏洞问题希望玩家无法提出更多的建议,这样也可以确保公司在以后进行升级的过程中才能从这种方面来进行主要考量

高危

OpenSSH 'schnorr.c'远程存储破坏漏洞(CVE-2014-1692)

OpenSSH J-PAKE授权问题漏洞(CVE-2010-4478)

OpenSSH GSSAPI远程代码执行漏洞(CVE-2006-5051)

GNU Bash 环境变量远程命令执行漏洞(CVE-2014-6271)

GNU Wget符号链接漏洞(CVE-2014-4877)

中危

OpenSSH 默认服务器配置拒绝服务漏洞(CVE-2010-5107)

OpenSSH glob表达式拒绝服务漏洞(CVE-2010-4755)

OpenSSH 权限许可和访问控制漏洞(CVE-2014-2532)

起因&漏洞点在看imagemagick影响dz这条线,排查上传点时看到的有问题逻辑简单说就是:1.正则并没对content参数包括的url部分内容做限制,2.dz图片后缀检查变量可用aaa.php#b.jpg绕过3.dz图片内容检查变量限制了非图片文件请求的ssrf利用后的回显前提分析sourceincludeportalcpportalcp_upload.phpline 19:if($aid){//目前没法走aid存在的逻辑,原因后面已解释$article=c::t('portal_article_title')->fetch($aid)gnu bash 4.3及之前版本在检测这些构造的环境变量时存在安全漏洞,向环境变量值内的变量定义后添加多余的字符串会触发此漏洞,攻击者可借助此漏洞改变或绕开环境限制,以执行shell命令gnu bash 4.3 及之前版本在检测这些构造的环境变量时存在安全漏洞,向环境变量值内的变量定义后添加多余的字符串会触发此漏洞oel 64 下载,攻击者可借助此漏洞改变或绕开环境限制,以执行 shell 命令

OpenSSH S/Key远程信息泄露漏洞(CVE-2007-2243)

1. RHEL/CentOS/OEL5/6.x x64位版本oel 64 下载,操作系统高威漏洞更新openssh到6.6p1, 会克服如下高中危漏洞,低危漏洞可以忽视掉了。

(1) 采用原源包安装

(2) 采用rpm安装包进行更新安装,这里运用rpm包更新补丁。

查看openssh包

rpm -qa|grep openssh

一个个卸载

rpm -e openssh --nodeps

rpm -e openssh-server --nodeps

rpm -e openssh-clients --nodeps

rpm -e openssh-askpass

或一次性卸载,可以打。

rpm -e --nodeps `rpm -qa |grep openssh`

复制如下安装包:

安装包下载地址:

------------------------------------------分割线------------------------------------------

免费下载地址在

用户名与密码都是

具体下载目录在 /2015年资料/12月/27日/RHEL&CentOS&OEL5&6.x高危漏洞修补/

下载方法见

------------------------------------------分割线------------------------------------------

[root@linux-01 server]# rpm -ivh --nodeps samba-3.0.33-3.7.el5.i386.rpm[root@rhel5 /]#rpm –ivh /mnt/cdrom/servers/samba-swat-3.0.28-0.el5.8.i386.rpm[root@localhost server]# rpm -ivh samba-3.0.33-3.14.el5.i386.rpm samba-client-3.0.33-3.14.el5.i386.rpm samba-common-3.0.33-3.14.el5.i386.rpm

# ssh -V

OpenSSH_6.6.1p1, OpenSSL 0.9.8e-fips-rhel5 01 Jul 2008

重启ssh服务:

# service sshd restart

2. bash漏洞检测

GNU Bash 环境变量远程命令执行漏洞(CVE-2014-6271)

(1) bash漏洞检查方式和修复升级包

echo vulnerable' bash -c "echo this is a test" echo vulnerable' bash -c "echo this is a test", echo vulnerable' bash -c "echo this is a test"

如果发生下列结果,就需要及时打上补丁恢复。

vulnerable

this is a test

如果发生以上结果,则说明漏洞修复失败

this is a test

(2) 下载rpm包,注网站是有效的,如果不能下载,需要开启目录中找到同名最新安装包下载即可。

CentOS 5

CentOS 6

Centos 7

# rpm -Uvh bash-3.2-33.el5_11.4.x86_64.rpm

采用升级方法安装即可。

3. GNU Wget符号链接漏洞(CVE-2014-4877)

两个方法,一是直接卸载掉不用,第二个方式就是采用源码安装。

下载wget源码包:

# wget

直接卸载掉

# rpm -e --nodeps wget

# tar zxvf wget-1.17.tar.gz

# ./configure

# make && make install

本文永久更新链接地址:

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-132326-1.html

-

吴清榕

吴清榕 -

欧信彤

欧信彤利比亚

插值法计算实际利率_实际利率法实际_实际利率法的概念

插值法计算实际利率_实际利率法实际_实际利率法的概念 华东医院泌尿科预约挂号

华东医院泌尿科预约挂号 JSP编程

JSP编程 下列关于alpha测试的描述_lolalpha测试_ios10测试版描述文件

下列关于alpha测试的描述_lolalpha测试_ios10测试版描述文件