电子邮件伤害分析以及对抗

电脑杂谈 发布时间:2019-09-19 15:04:05 来源:网络整理

苎I网络与通信匿llI鋈囊lli豳匿羹囊圈羹亘豳 IIII苎曼!曼鼍!!!曼鼍!!!!!!!!!皇曼!苎!皇!!!!!!!!!詈!!!曼!!!!!!!!!皇!!詈!鼍!!!!!!!!!苎!!!曼!!!!!寰!曼!皇!!!!!暑!!皇电子邮件伤害预测以及对付The Analysis and Countermeasures of Electronic Mail Bomber Attack王胜祥张德运摘要:本文首先介绍了哪些是电子邮件及其危害,然后 分析了电子邮件伤害的模式。最后介绍了对付这些伤害 方式的一个简单实现。 关键词邮件 攻击 对抗rcpt 250 KAAl9446 Message accepted for deliveryQUIT221mail.xanet.edu.caclosing connection上述给出一个SMTP会话的文本格式,在使用helo表明本 方标志(ZTE.COM.CN)以后,邮件发送方应该通过mail from和 to命令指明该短信的发送方和接收方。然而调用data命令Abstract:This bomber the is andpaper how offirst muchintroduceswhataelectronicmailharmitwillmake,then attack.analyzes Finallya输入邮件正文的数据,并且以“.”为尾的行表示数据的结束。

最 后通过quit命令撤出SMTP会话并且结束TCP端口25的连接。 可见,SENDMAIL是公共服务,一旦运行,任何人都能联结 和使用它。这就给邮件服务器遭受邮件伤害留下可乘之机。 在和邮件服务器建立联结后,仅仅使用SM’rP中的几个指令就 可以不断重复地发送同一个邮件给同一个邮箱,达到制造电子 邮件的耳的。mechanismelectronic isputmailbombertosimple bomberimplementation away.forwardkeepelectronicmailKeywords:Mail Bomber,Attack,Countermeasure1电子邮件的定义以及伤害电子邮件是指发信者以匿名的电子邮件地址,不断重3对抗电子邮件的一个简单实现1.Sniffer的定义和工作原理: Sniffer(嗅探器)就是能够捕获在网络上存储的信息的设 备,它既可以是硬件、软件,也可以是软硬件的结合。Sniffer是那 些有经验的网络管理员用来缓解这种数据存储难题时使用的一 种有效工具。例如:假设网络的某一端运行得不是很好,而我们复地将电子邮件寄给同一个收件人。

由于状况好像是战争时运用何种战争工具对同一个地方进行大轰炸,因此称为电子邮件 正一MAIL BOMBER),是一种具有超强杀伤力的网络装备。 一般状况下,当电子邮件被不断重复地发送到同一电子邮件地址时,会导致邮件服务器拒绝服务(即邮件服务器拒绝响应请求或执行任务)。由于以上三种因素导致了网络连接的损坏、 系统崩溃、甚至服务成功(即在服务器上不能执行这一服务): 1)网络连接过载;2)系统资源耗费;3)大量邮件和平台日 志产生磁盘空间耗尽。又不知道问题出在哪个地方,就可以用Sniffer来作出准确的难题判断。借助Sniffer,管理人员能检测出少量单个主机许多不可 见的弊端。下面说明以太网上Sniffer的工作原理。2电子邮件防御邮件服务器的原理上面介绍用telnet程序通过SMTP协议发送电子邮件。现在 的电子邮件服务器一般是Sendmail,它是一个复杂的用途强大 的应用工具。 SMTP协议是一个基于文本的协议,理解和推动都非常简 单。可以使用telnet程序直接登陆到接收短信服务器的TCP端 口25,进行SMTP协议交互来群发短信。%telnet mail-xanet.edu.an 25220mail.xanet.edu。

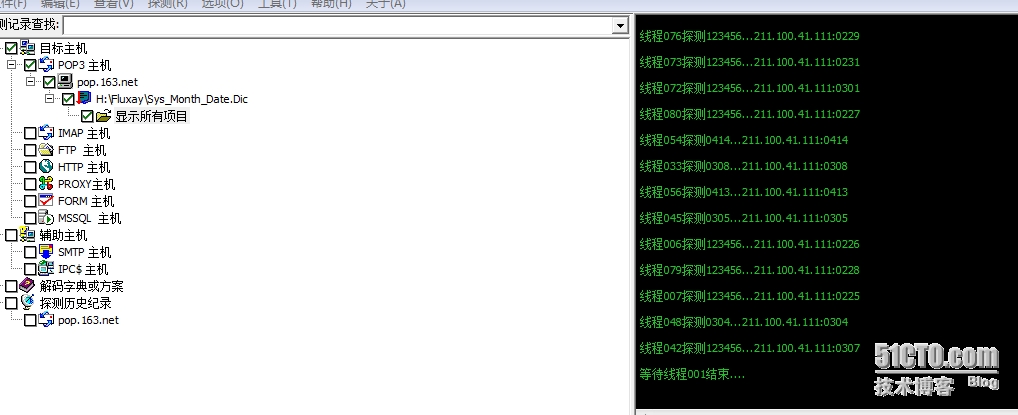

cnApr 2001 10:04:20ESMTPSendmail8。9.1b+Sure8.9.1:Man,23+0800(CST)HELO 250 meetyou记录IP,登记入侵者HelloZTE.COM.CNmail.xanet.edu.cn[61.135.27.147],pleasedto断开与入侵者的联接 清除邮箱中的邮件MAILFROM:<WANGSHX@2叮’E.COM.CN>250<WANGSHX@ZrE.COM.CN>…Sender okRCPTT0:<SUNQING@XANET.EDU.CN>图l对抗电子邮件的工作过程 以太网是一种共享媒体,这就意味着:一个网段上的所有主 机都能访问媒体上传输的所有数据。当网络接口进入正常状况 时,网络上的所有机器似乎可以“听”到借助网络的所有数据, 但通常只响应下列两种数据帧:第一种是目的地址是本主机的250<SUNQING@XANET.EDU.CN>…Recipient okDATA 354 Enter mail.end HI.MR THISwith”.”onaline byitseIfSUNQING FROM WANG SHENGXIANG.IS A TEST帧;第二种是广播帧。

这可以借助识别接收到的数据包的目的地网络版:http://www.ITOKL.com 邮局订阅号:82-946 72元/年一33~万 方数据匿重羹垂霍羹霍霍西羹圜址实现。如果不是发给自己的数据包,则将其抛弃。但是,如果某 个工作站的网络接口被修改成混杂(promiscuous)模式(要使主 机作为一个Sniffer,需要一个特殊的包驱动程序,该程序决定了 接ll影发送包的方法),那么,它就可以捕获网络上存储的所有内<微计算机信息>2001年第17卷第8月期 电子工业出版社。作者简介:王胜祥:男,1969年8月18日出生于河南蒲城,1992年7月毕业于国防科技大学航天技术系固体火箭发动机,1998年9月在西安交通大学西北地区校园教育网络中心主 任张德运教授的指导下攻读计算机系统结构硕。现在深 圳市中兴通讯股份CDMA事业部工作。 (710049西安交通大学计算机网络研究所)王胜祥张德运 (收稿日期:2001.6.28) (接32页)用户访问权限等方式,确保数据完整和信息安全保密。容,而无论该数据包是否是发给自己的。如果一个工作站被配置成那样的方法,它(包括其硬件)就是一个Sniffer。

Sniffer必须位于准备进行Sniffering(嗅探)工作的以太网上, 它可以放到网段中的任何地方。若将Sniffer置于网关、网桥、路 由器等特殊位置上,则可截获更多的信息。 2.电子邮件的结构预测: 在电子邮件系统中,一个关键的看法是信封和内容之间的 区别,信封中装着内容,也就是消息。信封上包含用来存储消息 所需的所有信息,如收件人地址、优先级和安全等级,所有那些 都与消息本来很不同样。消息传输代理使用信封来选取路由正 如邮局所作的一样;信封中的内容(即消息)包括两个方面:头 部(header)和主体(boay)。头部包含客户代理的控制信息,主 体是写给收信者的内容。 RFC822详述了电子邮件的消息格式,消息由一个基本信封 (定义在RFC821中)、几个头字段、一个空行和消息主体构成。 每个头字段(逻辑上)由一行ASCII文本构成,包括字段名、冒 号或者大多数字段都具备的值。 下面列举了与消息存储有关的主要头字段。To:字段给出了 第一收件人的DNS地址,多个收件人是允许的:Cc:字段给出了 其他第二收件人的地址。在短信传递平台中,第一收件人和第二 收件人没有区别,仅针对相关的接收者来说,可能会有心理上的 不同:From:字段和Sender:字段分别强调谁书写和发送的信息。

在邮件传递途中,每个消息转发代理都添加一行包括Re- ceived:的消息,主要有代理的名称、消息收到的日期和事件,以 及其他一些用来在路由选择平台中查错的信息。 Return—Path:字段由最后一个消息存储代理添加,用来说明 如何回到发件人。理论上,该消息能从所有的Received:头部获 取(除了发件人的信箱名之外)邮件攻击主要是( ),但极少这样填写,通常只包含 发件人的地址。 3.分析邮件的过程 邮件的本质特点是“不断重复”,用Sniffer捕获邮件, 然后预测所捕获的电子邮件,注意到重复信件的消息体是同样 的,若邮件的消息体有5次以上的重复时,便可知该邮件为邮件5一个应用案例图(略可向作者索取)反映的是上海工业电度表厂 生产管控平台的网络构架。 在该平台中,所有的手机和服务器利用超5类双绞线连接 成一个星型网络,其配置如下: 方案中运用了双服务器的方式,主域服务器是一个集强悍功能和可靠性于一身的价位适中的服务器——IBM Netfinity 5500,备份域服务器是一个价格便宜工作站服务器——IBMNetfinity3000。服务器硬盘利用了u盘镜像技术,主域服务器中用二个10000转的18G硬盘,备份域服务器中采用了二个9G硬 盘。

这样的方式~方面可以避免因服务器故障而造成企业停工 的状况,另一方面可避免因硬盘问题造成的数据损坏现象,从而 确保了大容量数据存取的可靠性和高速性。 集线器使用的是3COM的24口IOMSuperStaeklIHUB,交换机则是3COM的24口IO/100M自适应Switch3300。由于两个 交换机之间距离较远,因此人们之间借助4根超5类双绞线连 接邮件攻击主要是( ),构成一个速度可达800M的通道,提高企业管理部门和制造 部门之间的信息交换速率,使得整个局域网上吞吐率大大上升。 电度表的校验台通过RS232C串行线先连接到多路控制器,一个多路控制器最多可联接六台校验台,多路控制器再连接到初复校电脑的串行口上。 全手动电子校验台通过RS232C串行线直接连接到初复校 电脑的串行口上,速度可达19.2K,但一台电脑没法连接一台全 自动电子校验台。 初复校电脑主要完成对电度表校验台的控制和信息收集, 并进行数据协议的转化,实现数据的手动录入工作。 各办公室电脑是根据各个办公室的职能,分别推动制造过 程的控制、仓库库存的管控、外发表号的输入及各类数据的综合 管理等用途。网络系统运用WindowsVisual Foxpro NT,并及时断开与之的TCP连接,删除已经接收到的邮件。

图1说明了对抗电子邮件的工作过程。4结束语计算机的安全越来越引起他们的关注,但它是一个十分复 杂的探究课题。随着计算机在人类生活各个领域的广泛应用,越 来越多的计算机病毒在不断产生和传播,计算机网络被不断非 法入侵,重要的资料被毁坏,甚至导致网络系统的瘫痪等,已给 众多公司产生很大的经济损失,甚至伤害国家的安全。因此计算 机平台的安全难题是一个关系国计民生的大事情,必须予以充 分的注重并设法解决。电子邮件是拒绝服务攻击的一种方 式,是对于安全服务的,其破坏性是使电子邮件服务器系统能够 提供正常服务,甚至使邮件服务器系统瘫痪。分析了电子邮件炸 弹伤害的原理并给出了一个具体的对抗实现。安全不是静态的, 而是动态的。只有不断地适应这些动态差异,安全才能受到保 障。为此需要把握和演进相关科技和技巧,才能缓解安全难题。4.0,系统使用6.0,其它工作电脑配备Windows 98的操作系统,整个应用工具达到完成电度表生产管控的规定。6结束语经过近二年的实际应用,整个平台安全靠谱,提高了劳动生 产率,减轻了工人的劳动强度。能迅速看到生产和管理过程中出 现各类不可预见问题,改变了以前数据可靠性较差、统计预测准 确性较低、滞后性很大情况,为企业稳步发展做出了极大贡献。

参考文献熊桂喜王小虎译,计算机网络,清华大学出版社,1998作者简介:王舒憬,男,现为上海大学自动化学院讲师,主要 研究方向是测试技术、网络科技和技术的应用与研发。联 系电话:(021)56331269,E-mail:wshujing@shl63d.sta.net.ca参考文献《实用科技:Linux安全最大化》Anonymous著,王!i风等译,(20∞72上海大学延长校区自动化学院4#信箱)王舒憬(收稿日期:2001.2.15)网络版:http://www.ccuagongkong.com.cn 万 方数据 一34—72元/年邮局订阅号:82-946电子邮件防御分析以及对付作者: 作者单位: 刊名: 英文刊名: 年,卷(期): 被引用次数: 王胜祥, 张德运 710049,西安交通大学计算机网络研究所 微计算机信息 CONTROL & AUTOMATION 2001,17(8) 2次参考文献(1条) 1.Anonymous.王沨 实用科技:Linux安全最大化引证文献(2条) 1.陈浩.祁建清.张俊瑞.王旭赢.王春艳 基于效果的网络攻击分类方式[期刊论文]-电子测试 2009(5) 2.薛冰冰.普杰信 数据挖掘技术以及在电子邮件中的应用[期刊论文]-信息技术 2003(7)本文链接:

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-123417-1.html

-

-

马梦婷

马梦婷美国早就很清楚

2020年零售金融(银行)年会在上海成功结束!

2020年零售金融(银行)年会在上海成功结束! docker下载和安装教程(Linux系统)

docker下载和安装教程(Linux系统) 如何设置计算机的默认网关?如何在Win7系统中设置默认网关

如何设置计算机的默认网关?如何在Win7系统中设置默认网关

但是诉讼费真的很贵