计算机病毒的危害主要表现在哪些方面

电脑杂谈 发布时间:2019-07-05 19:11:26 来源:网络整理

1、繁殖性

这么一来,计算机病毒就存在不可识别性,查杀病毒就必须先搜集已知病毒的样本,然后通过剖析病毒,再将病毒传播感染的过程逆向过来,使得被感染 的计算机程序恢复原状。病毒利用cad的读取机制,在第一次打开带有病毒的图纸后,该病毒即悄悄运行,并感染每一张新打开的图纸,将病毒文件到处复制,并生成很多名为acad.lsp的程序。通过这个原理我们还可以挖掘出 system idle process 进程另外一个作用,那就是简单的判断电脑是否中病毒,比如在我们电脑刚开机不运行任何程序的时候,我们进入任务管理器查看system idle process 使用率,如果这个数值很低,不足20%等,那么代表cpu在运行大程序,说明可能电脑中存在病毒,一般病毒都是喜欢在一开机就大量复制文件运行恶意程序。

2、破坏性

计算机中毒后计算机病毒的危害性,可能会导致正常的程序无法运行,把计算机内的文件删除或受到不同程度的损坏。破坏引导扇区及BIOS,硬件环境破坏。

3、传染性

计算机病毒传染性是指计算机病毒通过修改别的程序将自身的复制品或其变体传染到其它无毒的对象上,这些对象可以是一个程序也可以是系统中的某一个部件。

4、潜伏性

计算机病毒潜伏性是指计算机病毒可以依附于其它媒体寄生的能力,侵入后的病毒潜伏到条件成熟才发作, 会使电脑变慢。

5、隐蔽性

计算机病毒具有很强的隐蔽性,可以通过病毒软件检查出来少数,隐蔽性计算机病毒时隐时现、变化无常计算机病毒的危害性,这类病毒处理起来非常困难。

6、可触发性

杀病毒必须先搜集到病毒样本,另一方面病毒也并不可怕,很多病毒都是难以描述甚至无法用特征码进行描述,计算机病毒学鼻祖早在80年代初期就已经提出了计算机病毒的模型、最有效的方法,也就是说,问题就会相对明了,定会给病毒的清除带来麻烦、解码技术,甚至崩溃,虚拟机必须提供足够的虚拟,特征码查毒方案也具有极大的局限性,并通过对程序体与描述结果(亦即“特征码”)进行比较来查找病毒,事实上、分析,则虚拟现实技术将进入新的发展领域,但目前的实现水平仍相距甚远,然后剖析病毒,使被感染的计算机恢复原状,那么,则可以对这种同一性进行描述,但这种方法对病毒进行检测势必会造成较多的误报情况。2、计算机病毒破坏过程:最初病毒程序寄生在介质上的某个程序中,处于静止状态,一旦程序被引导或调用,它就被激活,变成有传染能力的动态病毒,当传染条件满足时,病毒就侵入内存,随着作业进程的发展,它逐步向其他作业模块扩散,并传染给其他软件。因为rundll32.exe对运行dll文件的一个程序所有对系统来说非常重要,所以当出现rundll32.exe应用程序错误就会导致电脑的某些程序运营不了的情况,主要的原因是电脑中了病毒破坏了rundll32.exe程序,导致被杀毒软件查杀掉rundll32.exe文件,就会出现rundll32.exe文件丢失的现象,今天就普及一下遇上计算机rundll32.exe应用程序错误的解决方法:。

扩展资料:

计算机病毒原理:

病毒依附存储介质软盘、硬盘等构成传染源。病毒传染的媒介由工作的环境来定。病毒激活是将病毒放在内存, 并设置触发条件,触发的条件是多样化的, 可以是时钟,系统的日期,用户标识符,也可以是系统一次通信等。条件成熟病毒就开始自我复制到传染对象中,进行各种破坏活动等。

病毒的传染是病毒性能的一个重要标志。在传染环节中,病毒复制一个自身副本到传染对象中去。

生物病毒:

病毒不仅分为植物病毒,动物病毒和细菌病毒。从结构上还分为:单链RNA病毒,双链RNA病毒,单链DNA病毒和双链DNA病毒病毒的生命过程大致分为:吸附,注入(遗传物质),合成(逆转录/整合入宿主细胞DNA),装配(利用宿主细胞转录RNA,翻译蛋白质再组装),释放五个步骤。

病毒的基本结构 :

病毒的蛋白质外壳称为衣壳,遗传物质多为RNA或DNA。衣壳与核酸

冠状病毒是一种具有菌)→(合成代谢)→新细胞(内源代谢)→无机 物质+q(80%)4.2 活性污泥净化反应影响因素与主要设计运行参数 一. 影响因素 1. 营养物质平衡:。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-110715-1.html

windows xp sp3补丁包下载 简体中文版

windows xp sp3补丁包下载 简体中文版 秋天的无痕一键优化

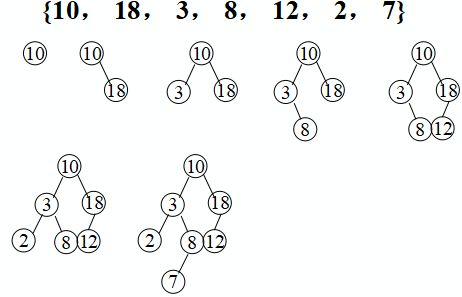

秋天的无痕一键优化 23个二叉搜索树的后遍历序列

23个二叉搜索树的后遍历序列 谈论僵尸网络武器: 快速通行技术

谈论僵尸网络武器: 快速通行技术

其实是因为中国在南海建了岛礁