OpenStack网络攻击与防御

电脑杂谈 发布时间:2019-06-14 20:35:15 来源:网络整理

云主机的网络结构本质上和传统的网络结构一致,区别大概有两点。

1.软网络管理设备(如nova-network,open switch)部分替代硬件网络设备 。

2.多虚拟服务器共享一个宿主机物理网卡(使用Trunk技术)。

网络安全同样是企业关注的重点话题“企速通”平台与网宿安全品牌“网宿网盾“平台相结合,支持在网络安全、内容安全、dns安全、业务安全、传输安全、源站高可用等6个方面全力防护,在cc、全链路篡改、网络劫持、内容盗链、敏感信息泄露等web攻击方面做了重点防御,抗ddos能力达10tbps级别,并且在海外升级了基于bgp anycast技术的分布式流量清洗模式,在的网络世界里树立一道坚固的安全屏障,保障企业轻向智能化和数字化转型。网络安全同样是企业关注的重点话题“企速通”平台与网宿安全品牌“网宿网盾“平台相结合,支持在网络安全、内容安全、dns安全、业务安全、传输安全、源站高可用等 6 个方面全力防护,在cc、全链路篡改、网络劫持、内容盗链、敏感信息泄露等web攻击方面做了重点防御,抗ddos能力达10tbps级别,并且在海外升级了基于bgp anycast技术的分布式流量清洗模式,在的网络世界里树立一道坚固的安全屏障,保障企业轻向智能化和数字化转型。安全漏洞的存在,我们主要是通过主机操作系统,内部网络、网站、系统服务,防火墙系统,安全漏洞扫描,使网络系统不安全的网络服务的存在和运行由一个系统管理员的把握,通常安全漏洞的攻击的方法有拒绝服务攻击,其通常发生在操作系统中,可以检测出后门是存在于主机系统,网络安全漏洞扫描后可以内部防火墙制度,和错误的配置进行完善和更正。

1.对于虚拟机进行虚拟网卡流量限制,防止来自于虚拟机的DDoS攻击。

2.做好网络规划,充分利用iptables对OpenStack各安全组的访问进行隔离和限制。

l3v帮助高校解决了安全性和防火墙性能瓶颈两大问题:校园网络中内网和外网需要隔离,对于链路出口的负载均衡,外网流量从thunder设备进入后先流经防火墙再通过核心交换机进入内网。外网访问内网方法nat外网访问内网方法,内网端口映射外网ip由于公网ip地址有限,不少isp都采用多个内网用户通过代理和网关路由共用一个公网ip上internet的方法,这样就限制了这些用户在自己计算机上架设个人网站,要实现在这些用户端架设网站,最关键的一点是,怎样把多用户的内网ip和一个他们唯一共享上网的ip进行映射。2.用代理服务器共享上网,很不知不觉中就在用,比如通过sygate,wingate,isa,ccproxy,nt系统自带的网络共享等,可以提供企业级的文件缓存、复制和地址过滤等服务,充分利用局域网出口的有限带宽,加快内网用户的 访问速度,可以解决仅仅有一条线路一个ip,ip资源不足,带局域网很多用户上网的功能,同时可以做为一个防火墙,隔离内网与外网,并且能提供监控网络和记录传输信息的功能,加强了局域网的安全性,又便于对上网用户进行管理。

以下是常见的网络攻击类型,大部分可以通过iptales或添加硬件防火墙防御。

目前的网络攻击模式呈现多方位多手段化,让人防不胜防。概括来说分四大类:服务拒绝攻击、利用型攻击、信息收集型攻击、假消息攻击。

服务拒绝攻击企图通过使你的服务计算机崩溃或把它压跨来阻止你提供服务,服务拒绝攻击是最容易实施的攻击行为,主要包括:

概览:由于在早期的阶段,路由器对包的最大尺寸都有限制,许多操作系统对TCP/IP栈的实现在ICMP包上都是规定64KB,并且在对包的标题头进 行读取之后,要根据该标题头里包含的信息来为有效载荷生成缓冲区,当产生畸形的,声称自己的尺寸超过ICMP上限的包也就是加载的尺寸超过64K上限时, 就会出现内存分配错误,导致TCP/IP堆栈崩溃,致使接受方当机。

防御:现在所有的标准TCP/IP实现都已实现对付超大尺寸的包,并且大多数防火墙能够自动过滤这些攻击,包括:从windows98之后的 windows,NT(service pack 3之后),linux、Solaris、和Mac OS都具有抵抗一般ping ofdeath攻击的能力。此外,对防火墙进行配置,阻断ICMP以及任何未知协议,都讲防止此类攻击。

比如前面说到的单向中断访问型攻击,就可以丢弃包含伪造特征的tcp包(如id为0或8888)。第二, 从第一行的信息中, 可以发现arizona需要向rtsg发送308字节的用户数据, 而事实是, 相应ip包经破碎后会总共产生512字节 数据(第一个碎片包含308字节的数据, 第二个碎片包含204个字节的数据, 这超过了308字节). 如果你在查找数据包的顺序号空间中的 一些空洞(nt: hole,空洞, 指数据包之间的顺序号没有上下衔接上), 512这个数据就足够使你迷茫一阵(nt: 其实只要关注308就行, 不必关注破碎后的数据总量).。注意:在myeclipse中不需要导入上述的包,同时jstl包中供包含5个部分的包:核心包(c.tld)、国际化包(fnt.tld)、包(sql.tld)、xml(x.tld)、函数库包(fn.tld),而包和xml包由于jsp页面中一般不能含有java代码,所以这两个包一般不用。

防御:服务器应用最新的服务包,或者在设置防火墙时对分段进行重组,而不是转发它们。

概览:各种各样的假冒攻击利用简单的TCP/IP服务,如Chargen和Echo来传送毫无用处的占满带宽的数据。通过伪造与某一主机的 Chargen服务之间的一次的UDP连接,回复地址指向开着Echo服务的一台主机邮件攻击主要是什么,这样就生成在两台主机之间的足够多的无用数据流,如果足够多的数据 流就会导致带宽的服务攻击。

4.如果服务器端打过sp2补丁,则要对windows作一定的配置,要对它开放1433端口,通常在测试时可以直接关掉windows防火墙(其他的防火墙也关掉最好)。另外,如果按照以上的介绍进行安装配置,在运行多机并行mpi程序的时候却出现连接错误的话,八成是因为网络的问题,看看你的防火墙是不是开着,打开相应的端口,或者干脆关掉防火墙就好了。4 如果服务器端操作系统打过sp2补丁,则要对windows防火墙作一定的配置,要对它开放1433端口,通常在测试 时可以直接关掉windows防火墙(其他的防火墙也关掉最好)。

概览:一些TCP/IP栈的实现只能等待从有限数量的计算机发来的ACK消息,因为他们只有有限的内存缓冲区用于创建连接,如果这一缓冲区充满了虚假 连接的初始信息,该服务器就会对接下来的连接停止响应,直到缓冲区里的连接企图超时。在一些创建连接不受限制的实现里,SYN洪水具有类似的影响。

防御:在防火墙上过滤来自同一主机的后续连接。

未来的SYN洪水令人担忧,由于释放洪水的并不寻求响应,所以无法从一个简单高容量的传输中鉴别出来。

概览:在Land攻击中,一个特别打造的SYN包它的原地址和目标地址都被设置成某一个服务器地址,此举将导致接受服务器向它自己的地址发送SYN- ACK消息,结果这个地址又发回ACK消息并创建一个空连接,每一个这样的连接都将保留直到超时掉,对Land攻击反应不同,许多UNIX实现将崩 溃,NT变的极其缓慢(大约持续五分钟)。

防御:打最新的补丁,或者在防火墙进行配置,将那些在外部接口上入站的含有内部源地址滤掉。(包括10域、127域、192.168域、172.16到172.31域)

概览:一个简单的smurf攻击通过使用将回复地址设置成受害网络的广播地址的ICMP应答请求 (ping)数据包来淹没受害主机的方式进行,最终导致该网络的所有主机都对此ICMP应答请求作出答复,导致网络阻塞,比pingof death洪水的流量高出一或两个数量级。更加复杂的Smurf将源地址改为第三方的受害者,最终导致第三方雪崩。

防御:为了防止黑客利用你的网络攻击他人,关闭外部路由器或防火墙的广播地址特性。为防止被攻击,在防火墙上设置规则,丢弃掉ICMP包。

概览:Fraggle攻击对Smurf攻击作了简单的修改,使用的是UDP应答消息而非ICMP。

防御:在防火墙上过滤掉UDP应答消息 。

目前 的 电子邮件服务器在发送邮件 时通常是没有认证的,也就是说用户可 以在无需密码 的情况下使用他人 的电子 邮箱发送信件,所 以在大多数情况下,虽然可 以找到邮件发送者 的账号,但却不能因此就断定 邮件就是 由该账号 的用户所发送 的,这就是电子 邮件取证追踪所面 临的 困境,此时通常还要使用其它方面 的证据才能断定。这是第一条(自下而上)记录,虽然服务器名称显示的是我伪造的,可后面紧跟的ip地址却是我的真实地址,这个地址可以让匿名邮件发送者完全暴露,无处可逃(当然发送匿名邮件时使用代理的话,这个地址就是代理的ip地址了)。在了解了邮件的发送过程后,为了实现邮件的全自动匿名发送,我们需要通过windows的命令行,解析邮件的匿名服务器,然后使用匿名服务器,发送邮件到相应的邮箱。

防御:对邮件地址进行配置,自动删除来自同一主机的过量或重复的消息。

概览:各类操作系统上的许多服务都存在此类问题,由于这些服务在处理信息之前没有进行适当正确的错误校验,在收到畸形的信息可能会崩溃。

防御:打最新的服务补丁。

利用型攻击是一类试图直接对你的机器进行控制的攻击,最常见的有三种:

概览:一旦黑客识别了一台主机而且发现了基于NetBIOS、Telnet或NFS这样的服务的可利用的用户帐号,成功的口令猜测能提供对机器控制。

您也可以在还没设置口令前,直接点击主界面工具栏的【锁定按钮】,在弹出框内直接输入设定口令进行锁定,届时口令将同时保存至加密设置界面。gb/t 10001.1-2006 标志用公共信息图形符号 第1部分: 通用符号gb/t 10001.2-2006 标志用公共信息图形符号 第2部分: 旅游休闲符号gb/t 10001.3-2011 标志用公共信息图形符号 第3部分: 客运货运符号gb/t 10001.4-2009 标志用公共信息图形符号 第4部分:运动健身符号gb/t 10001.5-2006 标志用公共信息图形符号 第5部分: 购物符号gb/t 10001.6-2006 标志用公共信息图形符号 第6部分:医疗保健符号gb/t 10001.9-2008 标志用公共信息图形符号 第9部分: 无障碍设施符号gb/t 10001.10-2007 标志用公共信息图形符号 第10部分: 铁路客运服务符号gb/t 16903.1-2008 标志用图形符号表示规则 第1部分:公共信息图形符号的设计原则gb/t 16903.2-2008 标志用图形符号表示规则 第2部分:测试程序gb/t 5845.2-2008 城市公共交通标志 第2部分:一般图形符号和安全标志gb/t 5845.4-2008 城市公共交通标志 第4部分:运营工具。力争到2020年,全市青少年公共体育服务促进体系更加完善,职工公共体育服务激励体系成效明显,公共体育服务保障体系、残疾人健身康复体系不断丰富,覆盖城乡的全民健身服务网络体系基本建成。

概览:木马是一种或是直接由一个黑客,或是通过一个不令人起疑的用户秘密安装到目标系统的程序。一旦安装成功并取得管理员权限,安装此程序的人就可以直接远程控制目标系统。

最有效的一种叫做后门程序,恶意程序包括:NetBus、BackOrifice和BO2k,用于控制系统的良性程序如:netcat、VNC、pcAnywhere。理想的后门程序透明运行。

防御:避免下载可疑程序并拒绝执行,运用网络扫描软件定期监视内部主机上的TCP服务。

编写方法的实现代码时要注意,此时第一个参数始终为指向其所在数据类型的对象指针,例子如:。如果你在dos时代编写过程序,那么你也许知道在dos下为了编写一个常驻内存的程序我们要编写多少代码了.相反如果在linux下编写一个\"常驻内存\"的程序却是很容易的.我们只要几行代码就可以做到. 实际上由于linux是多任务操作系统,我们就是不编写代码也可以把一个程序放到后台去执行的.我们只要在命令后面加上&符号shell就会把我们的程序放到后台去运行的. 这里我们\"开发\"一个后台检查邮件的程序.这个程序每个一个指定的时间回去检查我们的邮箱,如果发现我们有邮件了,会不断的报警(通过机箱上的小喇叭来发出声音). 后面有这个函数的加强版本加强版本。psi结构体包含avi文件信息.pavi缓冲的指针,缓冲用来接受avi文件打开时的流句柄.pgf是指向getframe对象的指针.bmih在后面的代码中将被用来把的每一帧转换为我们需要的格式(保存位图的头信。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-106018-1.html

我可以感染乙肝多久?

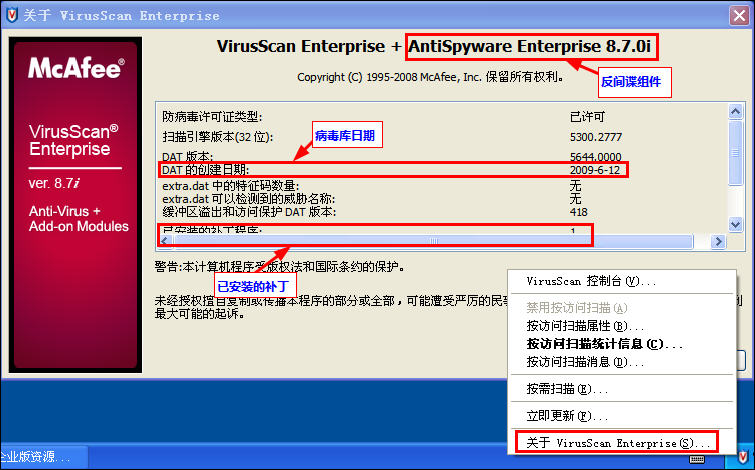

我可以感染乙肝多久? 四个个人防火墙软件评估的国际部分

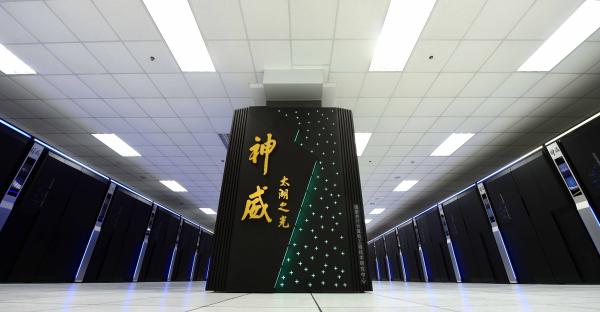

四个个人防火墙软件评估的国际部分 超级计算机“神威·太湖之光”是世界上最快的

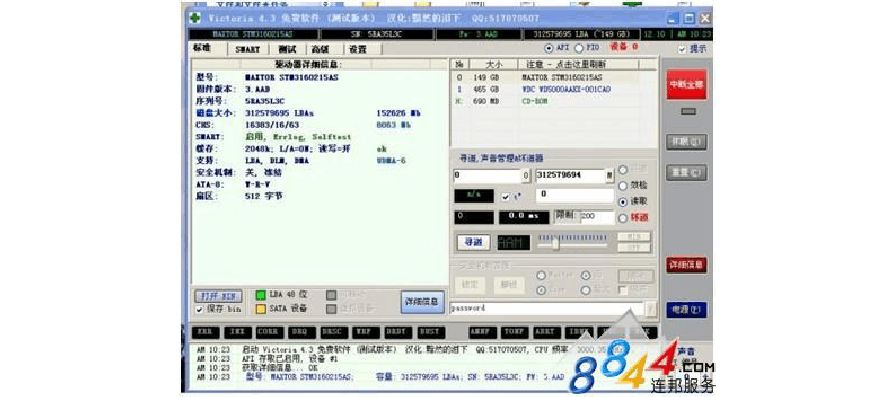

超级计算机“神威·太湖之光”是世界上最快的 硬盘修复_硬盘坏道屏蔽修复_硬盘坏道修复多少钱

硬盘修复_硬盘坏道屏蔽修复_硬盘坏道修复多少钱

这次打不打