僵尸网络的发展历程及研究现状

电脑杂谈 发布时间:2019-06-07 14:11:49 来源:网络整理

僵尸网络的发展历程及研究现状

叶子 51CTO.com 2008-03-10

【51CTO.com 专家特稿】随着僵尸网络快速发展,成为国内乃至全世界的网络安全领域最为关注的危害之一。对于僵尸网络的研究人员也越来越多。在本篇文章中,叶子将讲述僵尸网络的发展历程,以及对僵尸网络的研究现状。

zych自由策划企业网站管理系统是一个智能asp网站管理程序,是基于自由策划企业网站系列的升级版,结合以往版本的功能优势,解决了频道模板不能自由添加删减的问题,系统开发代码编写工整,方便读懂,系统采用程序模...。感染该病毒的计算机会自动连接特定irc服务器的特定频道(由于病毒连接的irc服务器在中国境内,因此该病毒很有可能为国人编写),接受黑客远程控制命令。尽管有少数恶意应用逃过了谷歌的审查进入了 play store 应用商店,谷歌称:“99% 的恶意应用在被首次安装前都已被识别出来并删除。

而且黑客可以远程控制傀儡主机对别的主机发动攻击。由于网络存在很多攻击,其中比较流行的就是ddos和cc等流量型攻击,它们的原理简单理解就是通过产生大量恶意流量,对目标服务器进行资源占据,导致服务器出现拒绝式服务。(3)具有分布式开源服务框架、服务治理、分布式及中间件、分布式消息中间件、主流分布式架构设计或开发经验者优先。

3.基于网络通讯模式: 该模式下,电脑上的应用程序基于socket 协议编写了通讯程序,在转换器设置上直接选择支持socket 协议即可。●基于网络通讯模式: 该模式下,电脑上的应用程序基于socket协议编写了通讯程序,在转换器设置上直接选择支持 socket 协议即可。攻击者通过各种途径传播僵尸程序感染互联网上的大量主机,而被感染的主机将通过一个控制信道接收攻击者的指令,组成一个僵尸网络。

2003 年之后,随着蠕虫技术的不断成熟,bot的传播开始使用蠕虫的主动传播技术,从而能够快速构建的Botnet。著名的有2004年爆发的Agobot/Gaobot 和rBot/Spybot。同年出现的Phatbot 则在Agobot 的基础上,开始独立使用P2P 结构构建控制信道。

至于目前网络上流传的bot,更是各种情况传播手段的混合体,如结合病毒、木马、蠕虫、软件、搜索引擎等传播手段。黑客对僵尸程序不断进行创新和发展,如使用加密控制信道、使用P2P网络传播、使用Http隧道加密、定期更新bot程序的免杀功能等,使得我们对僵尸网络的发现、跟踪和反制更加困难了。

从良性bot的出现到恶意bot的实现,从被动传播到利用蠕虫技术主动传播,从使用简单的IRC协议构成控制信道到构建复杂多变P2P结构的控制模式,Botnet逐渐发展成规模庞大、功能多样、不易检测的恶意网络,给当前的网络安全带来了不容忽视的威胁。

黑客不断利用僵尸网络进行对某目标网站进行DDos攻击僵尸主机 bot host,同时发送大量的垃圾邮件,短时间内窃取大量敏感信息、抢占系统资源进行非法目的牟利等行为,引起了国内安全公司的关注。最先关注Botnet的是反病毒厂商,它们从bot程序的恶意性出发,将其视为一种由后门工具、蠕虫、Spyware 等技术结合的恶意软件而归入了病毒的查杀范围。著名的各大反病毒厂商都将几个重要的bot程序特征码写入到病毒库中。一些安全厂商定期发布恶意软件的安全趋势分析报告。

据网秦全球手机安全中心捕获并分析出涉及的本事件的3个重点病毒样本,分别为shadowsrv.a病毒、fc.downsis.a病毒、bit.nmapplug.a病毒,网秦将此类病毒统一命名为“手机僵尸”病毒群。配置日志还捕获变更管理的审计细节,配置跟踪和报告管理活动。分布式蜜网系统能够将各个不同位置部署的蜜网捕获的数据进行汇总分析。

Botnet的一个主要威胁是作为攻击平台对指定的目标发起DDos(分布式拒绝服务攻击)攻击,所以DDos的研究人员同样也做了对Botnet的研究工作。由国外DDosVax组织的“Detecting Bots in Internet Relay Chat Systems”项目中,分析了基于IRC协议的bot程序的行为特征,在网络流量中择选出对应关系,从而检测出Botnet的存在。该组织的这个研究方法通过在plantlab中搭建一个Botnet的实验环境来进行测试,通过对得到的数据进行统计分析,可以有效验证关于Botnet特征流量的分析结果,但存在着一定的误报率。

恶意软件的分类,包括病毒、木马、蠕虫、键盘记录、僵尸程序、流氓软件、勒索软件、广告程序等在用户非自愿的情况下通过系统漏洞或者通过欺骗诱导、打包执行安装到系统里面的程序。于是有了启发技术,在原有的特征值识别技术基础上,根据反病毒样本分析专家总结的分析可疑程序样本经验(移植入反病毒程序)僵尸主机 bot host,在没有符合特征值比对时,根据反编译后程序代码所调用的win32api函数情况(特征组合、出现频率等)判断程序的具体目的是否为病毒、恶意软件,符合判断条件即报警提示用户发现可疑程序,达到防御未知病毒、恶意软件的目的。原来,在恶意样本的多个bin文件里均出现“kinguser.apk”信息,可以推测该恶意样本使用了中国开发者所开发的kingroot工具的exp程序用于提权。

僵尸网络(botnet),是指采用一种或多种传播手段,将大量主机感染bot程序(僵尸程序),从而在控制者和被感染主机之间所形成的一个可一对多控制的网络。僵尸网络(botnet)是指采用一种或多种传播手段,将大量主机感染bot程序(僵尸程序)病毒,从而在控制者和被感染主机之间所形成的一个可一对多控制的网络。具备通过分析攻击行为对攻击进行检测的能力, 根据五元组(源**/源地理区域、源端口、目的**/目的地理区域、目的端口、协议号)策略,对传输的数据报文监测,以便发现僵尸主机。

可以看出从国内到国外,自2004年以来对Botnet的研究越来越多地受到网络安全研究人员的重视,研究工作已经大大加强。但是我国国内网上的Botnet的威胁比较严重,需要引起网络用户的高度重视,需要更多的人来了解僵尸网络的危害,进一步发现、跟踪、反制僵尸网络。

另外,除了技术研究工作的开展外,还需要在法律上进一步完善对计算机恶意程序的法律治理难题。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-104326-1.html

-

-

李朴

李朴说得好

-

-

班超

班超如今美国不可能再有机会给你

tapescripts是什么意思_securecrt 参数_tapestry5

tapescripts是什么意思_securecrt 参数_tapestry5 jsp spring mvcjsp spring mvc1,

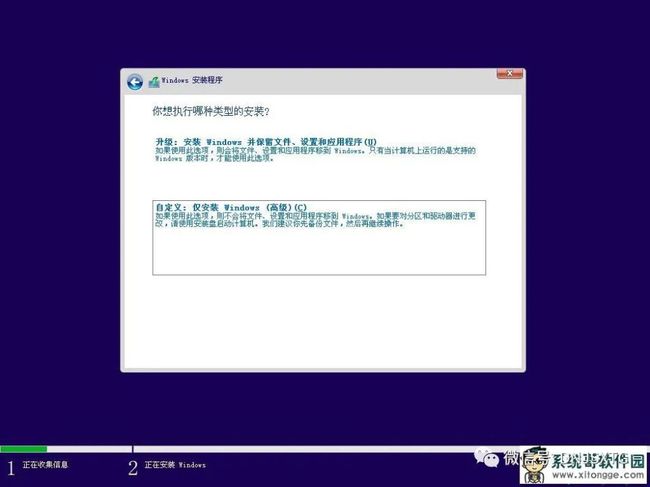

jsp spring mvcjsp spring mvc1, win怎么还原电脑系统安全又有效,你知道吗?

win怎么还原电脑系统安全又有效,你知道吗? XP系统一键安装装系统这两招,人人都会

XP系统一键安装装系统这两招,人人都会

全国军民应团结一致