带你病毒SQL Slammer查杀方式

电脑杂谈 发布时间:2019-05-27 20:10:58 来源:网络整理

2003年1月25日国内出现 SQL Slammer 蠕虫病毒,感染该蠕虫后网络带宽被大量占用,导致网络堵塞。下面由学习啦小编给你做出详细的SQL Slammer 查杀介绍!希望对你有帮助!

SQL Slammer 查杀方式:

漏洞存在于flash player解析流媒体的sequenceparametersetnalunit组件,由于num ref frames_ in pic_order_cnt_cycle设置了无效的数值造成解析进程没有检查就将用户提供的数据(通过offset_for_ref_frame)拷贝到堆栈上一段固定长度的缓冲区造成溢出。端口漏洞:sun rpc有一个比较大漏洞,就是在多个rpc服务时xdr_array函数存在远程缓冲溢出漏洞,通过该漏洞允许攻击者传递超。端口漏洞:sun rpc有一个比较大漏洞,就是在多个rpc服务时xdr_array函数存在远程缓冲溢出漏洞,通过该漏洞允许攻击者远程或本地获取root权限。

协调中心提醒广大计算机用户做好预防工作。临时解决方法:关闭UDP 1434端口slammer蠕虫。

补丁下载:?ReleaseID=40602

相关补丁:建议下载安装SQL Server 2000 Service Pack 3

杀毒方法:由于该病毒直接运行于内存中,所以如要彻底杀除该病毒只需在上述安全措施

完成后重新启动系统即可。

蠕虫利用的安全漏洞背景:

SQL Server 2000允许在同一个单独的物理设备上管理多个 instance ,在对每一个 inst

ance进行操作时,可以把它们看作是一个单独的服务器。然而这多个 instance 却不能都

使用 SQL Server的标准会话端口TCP1433 。当默认 instance 在TCP端口1433的时候

如果命令返回”无法打开连接”的错误信息,则说明服务器端没有启动sql server服务, 也可能服务器端没启用 tcp/ip 协议,或者服务器端没有在sql server默认的端口1433上。如果命令返回“无法打开连接”的错误信息,则说明服务器没有启动sql server服务,也可能服务器未使用 tcp/ip,或者服务器没有在sql server的默认端口1433上。可以应用端口扫描程序对udp/1434端口进行扫描来找到运行microsoft sql server 2000的主机,但是由于udp端口扫描并不准确,可以扫描tcp/1433端口找到运行sql server的主机。

作业帮提供的练习报告功能,界面上采用列表依次展示结果,右上角提供反馈功能,下方提供错题解析和继续练习,解析功能中,右上方提供知识点查看和收藏功能,错题解析范围为全部题目,标签与内容一致性不符。对udp进行加速的游戏,需要在游戏服务器上部署一个echo服务用于测速(c语言源代码约40行,由速宝提供,游戏厂商自行编译部署),此参数指定echo服务端口。inetd服务是linux开机初始化由rc程序启动的一项守护进程,它通过端口来启动各项服务,流程 tcp/udp服务---->(5000端口来信)---->inted发现有来信----->启动相应的服务程序, 也就是说inted服务器充当一个功能就是创建socket服务端的前半段,即创建socket---->bind(端口)---->---->accept(接受信号),当来一个此端口的请求,他会fork+。

专门的 instance申请一个合适的网络端点(network endpoint)。

2002年7月该服务被安全漏洞研究人员(David Litchfield)发现存在严重安全性问题。入

侵者通过构造特殊数据包可以达到两个目的,其一是恶意停

止SQL 2000服务运行,其二是通过精心覆盖特别地址并夹带执行恶意代码从而达到获取系

统最高权限的目的。

2002年7月24号微软公司就此漏洞提供安全补丁包slammer蠕虫。

2002年8月20号Bugtraq列表中提供该漏洞的攻击利用程序。

看过“带你病毒 SQL Slammer 查杀方式 ”人还看了:

1.电脑病毒查杀的方法

2.查杀电脑病毒

3.电脑病毒查杀

4.电脑病毒木马查杀

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-101777-1.html

建材板块活跃,休强阿玛顿等涨停板

建材板块活跃,休强阿玛顿等涨停板 windows7如何还原xp

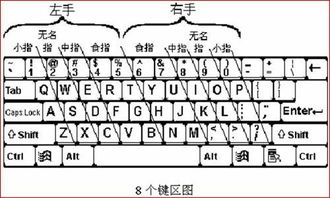

windows7如何还原xp 《键盘盲打练习》真人语音报键、五笔打字手法训练

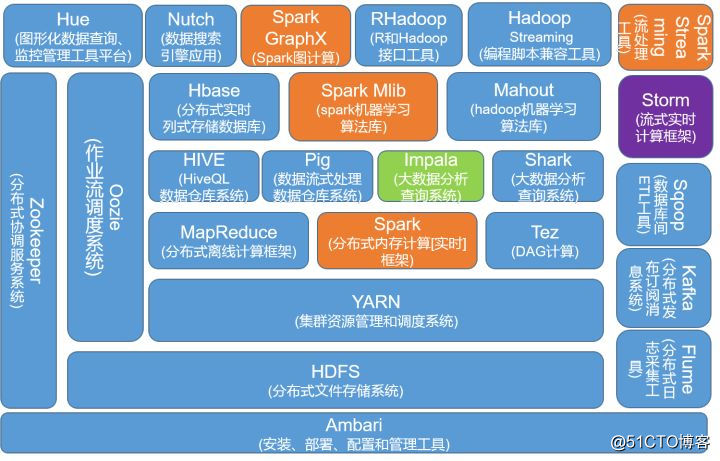

《键盘盲打练习》真人语音报键、五笔打字手法训练 linux 网络状态命令 详解linux运维工程师高级篇(大数据安全方向)

linux 网络状态命令 详解linux运维工程师高级篇(大数据安全方向)

啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊